25 Tipos de ataques informáticos: Cómo prevenirlos

En la era digital en la que vivimos, la seguridad informática se ha vuelto una preocupación constante. Con el avance acelerado de la tecnología, también han aumentado los riesgos asociados con la privacidad y la protección de nuestros datos personales. Los tipos de ataques informáticos se han convertido en una amenaza latente para individuos, empresas y organizaciones de todo tipo.

En este artículo, exploraremos los 25 tipos de ataques informáticos más comunes y te proporcionaremos consejos prácticos sobre cómo prevenirlos. Desde el phishing hasta el malware, los troyanos y los gusanos, descubriremos cada uno de estos ataques y te mostraremos cómo proteger tu información y tu seguridad en línea.

- Tipos comunes de ataques informáticos: ¡Aprende a identificarlos!

- Cómo prevenir ataques de phishing: Consejos para proteger tus datos

- Malware: Qué es y cómo evitar caer en sus garras

- Troyanos y gusanos: Dos amenazas que no debes subestimar

- Seguridad en la red: Medidas esenciales para proteger tu información

- Tipos de ataque informático: ¿Cómo reconocerlos?

Tipos comunes de ataques informáticos: ¡Aprende a identificarlos!

1. Ataques de fuerza bruta

Los ataques de fuerza bruta son intentos repetidos y automáticos de adivinar una contraseña o clave de acceso a un sistema o servicio. Los atacantes utilizan programas especializados que prueban miles de combinaciones hasta encontrar la correcta. Para prevenir este tipo de ataques, es clave utilizar contraseñas fuertes que combinen letras, números y caracteres especiales, y cambiarlas regularmente. También es recomendable utilizar autenticación de dos factores siempre que sea posible.

2. Ataques DoS (Denial of Service)

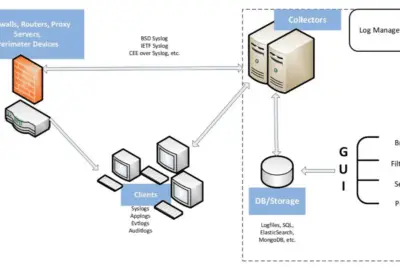

Los ataques DoS tienen como objetivo sobrecargar los recursos de un sistema o red, de manera que se vuelva inaccesible para los usuarios legítimos. Los atacantes envían un gran volumen de solicitudes a un servidor o recurso determinado con el fin de agotar su capacidad de respuesta. Para protegerte de estos ataques, es importante contar con servicios de mitigación de DoS y configurar correctamente los firewalls y sistemas de detección de intrusos.

3. Ataques DDoS (Distributed Denial of Service)

Los ataques DDoS son similares a los ataques DoS, pero se llevan a cabo utilizando múltiples dispositivos comprometidos, conocidos como "bots". Estos bots son controlados remotamente por los atacantes y se utilizan para saturar el objetivo con un tráfico abrumador. Al igual que con los ataques DoS, para protegerte de los DDoS, debes contar con servicios de mitigación, firewalls y sistemas de detección de intrusos bien configurados.

Otro articulo de ayuda:Estrategias efectivas para aprobar el examen CISA de ISACA4. Ataques de phishing

El phishing es uno de los tipos de ataques informáticos más comunes y peligrosos. Consiste en hacerse pasar por una entidad confiable para engañar a las personas y obtener información confidencial como contraseñas, números de tarjetas de crédito u otra información personal. Los atacantes suelen enviar correos electrónicos o mensajes falsos que parecen provenir de empresas legítimas. Para evitar ser víctima de phishing, es esencial tener precaución al interactuar con correos electrónicos o mensajes sospechosos, verificar siempre la autenticidad de los remitentes y evitar hacer clic en enlaces o descargar adjuntos de fuentes no confiables.

Los ataques de ingeniería social explotan la confianza y la ingenuidad de las personas para obtener acceso no autorizado a sistemas o información confidencial. Los atacantes utilizan técnicas como la manipulación psicológica, la suplantación de identidad y la persuasión para engañar a las víctimas y obtener información valiosa. Para protegerte de estos ataques, es importante ser cauteloso al proporcionar información personal o confidencial, y siempre verificar la identidad de los solicitantes antes de compartir datos sensibles.

6. Ataques de Man in the Middle (MitM)

Los ataques de Man in the Middle ocurren cuando un atacante se sitúa entre dos partes que están comunicándose y puede interceptar, modificar o redirigir la información que se transmite. Esto puede suceder en conexiones Wi-Fi no seguras o en redes comprometidas. Para protegerte de los ataques de MitM, es crucial utilizar conexiones seguras como el protocolo HTTPS, evitar conectarte a redes Wi-Fi públicas no seguras y utilizar VPNs para encriptar tu tráfico de Internet.

7. Ataques de pharming

El pharming es un ataque que redirige el tráfico de Internet de un usuario a un sitio web falso sin su conocimiento. Los atacantes modifican los servidores DNS para que cuando una persona ingrese la dirección de un sitio legítimo en su navegador, sea redirigida a una página falsa controlada por los atacantes. Para protegerte de los ataques de pharming, es importante asegurarte de que tu computadora esté libre de malware, mantener tu software y sistema operativo actualizados y verificar que los certificados SSL de los sitios web sean válidos.

Cómo prevenir ataques de phishing: Consejos para proteger tus datos

El phishing es una de las amenazas más comunes en el mundo de la seguridad informática. Afortunadamente, hay medidas que puedes tomar para protegerte de los ataques de phishing y mantener a salvo tus datos personales y financieros. Aquí te presentamos algunos consejos prácticos:

1. Sé cauteloso con los correos electrónicos y mensajes sospechosos

Es importante estar atento a los correos electrónicos o mensajes que parecen sospechosos o fuera de lo común. Si recibes un mensaje solicitando información personal o financiera confidencial, es probable que sea un intento de phishing. Evita abrir correos electrónicos de remitentes desconocidos o en los que no confíes. Si tienes dudas, comunícate directamente con la empresa o institución que supuestamente te envió el mensaje para verificar su autenticidad.

2. Verifica la autenticidad de los sitios web

Antes de ingresar información confidencial en un sitio web, verifica siempre que sea auténtico y seguro. Asegúrate de que la dirección del sitio web comience con "https://" en lugar de "http://". La "s" indica que la conexión entre tu navegador y el sitio web está encriptada y protegida. También puedes verificar la validez del certificado SSL de un sitio web haciendo clic en el icono del candado en la barra de direcciones de tu navegador.

3. No hagas clic en enlaces sospechosos

Evita hacer clic en enlaces sospechosos incluidos en correos electrónicos, mensajes o sitios web no confiables. Los atacantes pueden utilizar enlaces falsos que dirigen a páginas de phishing diseñadas para robar información. Siempre es mejor escribir directamente la dirección del sitio web en tu navegador o utilizar marcadores de confianza para acceder a tus servicios en línea.

4. Mantén tu software y sistema operativo actualizados

Los fabricantes de software y sistemas operativos lanzan regularmente actualizaciones de seguridad para abordar vulnerabilidades conocidas. Mantener tu software y sistema operativo actualizados es fundamental para protegerte de los ataques de phishing y de otras amenazas cibernéticas.

5. Utiliza contraseñas fuertes y únicas

Las contraseñas fuertes y únicas son una línea de defensa importante contra los ataques de phishing. Asegúrate de utilizar contraseñas que combinen letras mayúsculas y minúsculas, números y caracteres especiales. Evita utilizar contraseñas obvias o fáciles de adivinar, como fechas de cumpleaños o palabras comunes. Además, es fundamental utilizar una contraseña diferente para cada cuenta para evitar que un ataque de phishing comprometa todas tus cuentas en línea.

Malware: Qué es y cómo evitar caer en sus garras

El malware es un término general utilizado para describir software malicioso que se instala en una computadora sin el consentimiento del usuario. Puede causar daños graves, como robo de información, control remoto de sistemas y daños en los archivos del sistema. A continuación, te mostramos cómo evitar caer en sus garras:

1. Mantén tu antivirus y antimalware actualizado

Una de las formas más efectivas de protegerte del malware es mantener tu software antivirus y antimalware actualizado. Estos programas escanearán tu computadora en busca de malware y te alertarán si encuentran alguna amenaza. Asegúrate de configurar tus programas de seguridad para que realicen escaneos regulares y actualicen sus bases de datos automáticamente.

2. Descarga software solo de fuentes confiables

Evita descargar software de fuentes no confiables, ya que pueden contener malware. Utiliza solo sitios web y tiendas de aplicaciones oficiales para descargar software y aplicaciones. Además, lee las reseñas y comentarios de otros usuarios antes de descargar cualquier software para asegurarte de que sea seguro y libre de malware.

3. No hagas clic en enlaces o descargues archivos desconocidos

Evita hacer clic en enlaces o descargar archivos de fuentes desconocidas o no confiables. Los enlaces maliciosos y los archivos adjuntos pueden contener malware y dañar tu sistema. Si recibes un correo electrónico o un mensaje sospechoso con enlaces o archivos adjuntos, elimínalo sin abrirlo.

4. Mantén tu sistema operativo y aplicaciones actualizadas

Las actualizaciones de software y sistema operativo a menudo incluyen parches de seguridad que corrigen vulnerabilidades conocidas que pueden ser explotadas por el malware. Asegúrate de que tu sistema operativo y aplicaciones estén configurados para recibir y aplicar automáticamente las actualizaciones de seguridad.

5. Utiliza una conexión segura

Evita utilizar redes Wi-Fi públicas no seguras para acceder a sitios web o servicios que requieran información personal o financiera confidencial. Las redes no seguras pueden ser una puerta de entrada para los ataques de malware y otros tipos de ataques informáticos. Siempre que sea posible, utiliza una conexión segura utilizando una red privada virtual (VPN) o tu propio plan de datos móviles.

Troyanos y gusanos: Dos amenazas que no debes subestimar

Los troyanos y gusanos son dos tipos de malware que pueden causar daños significativos a tus sistemas y a tus datos. Conoce cómo protegerte de estas amenazas y cómo detectarlas a tiempo:

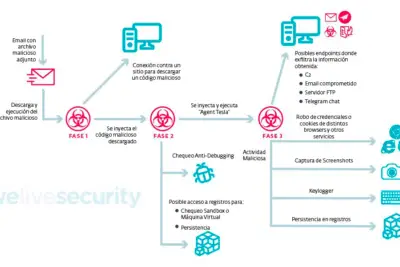

1. Troyanos

Los troyanos son programas que se introducen en un sistema aparentando ser legítimos, pero que en realidad tienen una funcionalidad maliciosa. Pueden permitir que los atacantes tomen el control remoto de tu computadora, roben información confidencial o ejecuten otras acciones dañinas. Para protegerte de los troyanos, mantén actualizado tu software de seguridad, utiliza cortafuegos y escanea regularmente tu sistema en busca de amenazas.

2. Gusanos

Los gusanos son programas autónomos que se replican y se propagan a través de dispositivos y redes. Suelen aprovechar vulnerabilidades en sistemas operativos o aplicaciones para infectar otros sistemas. Para protegerte de los gusanos, es fundamental mantener tus sistemas y aplicaciones actualizados, utilizar cortafuegos y escanear regularmente tus dispositivos en busca de malware.

Seguridad en la red: Medidas esenciales para proteger tu información

A medida que aumenta nuestra dependencia de Internet y las tecnologías en línea, también aumenta la necesidad de mantener una buena seguridad en la red. Aquí hay algunas medidas esenciales que debes tomar para proteger tu información en línea:

1. Utiliza una red segura

Cuando te conectes a Internet, asegúrate de utilizar una red segura, preferiblemente tu propia red Wi-Fi doméstica o una red virtual privada (VPN). Evita conectarte a redes Wi-Fi públicas no seguras, ya que pueden ser fácilmente comprometidas por atacantes.

2. Instala un cortafuegos

Un cortafuegos es una barrera de seguridad que protege tu red y dispositivos contra amenazas externas. Asegúrate de tener un cortafuegos activo en tu enrutador y en tus dispositivos para filtrar el tráfico no autorizado y protegerte contra ataques cibernéticos.

3. Utiliza contraseñas fuertes y únicas

Ya hemos mencionado la importancia de utilizar contraseñas fuertes y únicas para evitar el acceso no autorizado a tus cuentas en línea. Utiliza una combinación de letras, números y caracteres especiales, y no utilices la misma contraseña para múltiples cuentas. Considera utilizar un gestor de contraseñas para ayudarte a administrar y recordar todas tus contraseñas de forma segura.

4. Cifra tus datos

La encriptación de datos es un proceso que codifica tus datos para que solo puedan ser leídos por las personas autorizadas. Utiliza herramientas de encriptación para proteger tus datos sensibles en tus dispositivos y durante su transmisión a través de Internet. Esto asegurará que incluso si tus datos son interceptados, no serán legibles para los atacantes.

5. Realiza copias de seguridad de tus datos

Realizar copias de seguridad regularmente tus datos es esencial para protegerte contra la pérdida de información en caso de un ataque o un fallo del sistema. Guarda tus copias de seguridad en un lugar seguro y considera utilizar servicios de almacenamiento en la nube para mayor seguridad.

La seguridad informática es un tema crucial en el mundo actual. Los tipos de ataques informáticos están en constante evolución, pero al comprender los diferentes tipos de ataques y seguir las medidas de seguridad adecuadas, puedes proteger tus datos y tu privacidad en línea. Mantén actualizado tu software de seguridad, utiliza contraseñas fuertes y únicas, implementa medidas de seguridad en la red y navega con precaución. Recuerda que la prevención es clave cuando se trata de protegerse contra los ataques informáticos. No subestimes la importancia de la seguridad en línea y conviértela en una prioridad en tu vida digital.

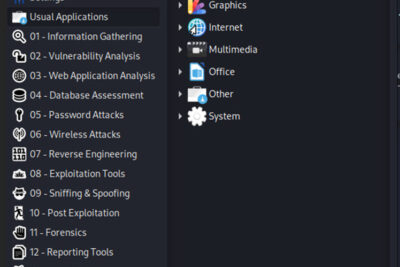

Tipos de ataque informático: ¿Cómo reconocerlos?

Un aspecto vital de la seguridad en línea es conocer los diferentes tipos de ataque informático que pueden amenazar tu información. A continuación, se presentan más detalles sobre algunos de los tipos de ataques informáticos más relevantes:

- Spyware: Software que recopila información del usuario sin su conocimiento.

- Ransomware: Malware que secuestra datos y exige un rescate para liberarlos.

- Adware: Programa que muestra anuncios no deseados y puede recoger información sobre el usuario.

- Keyloggers: Herramientas que registran las pulsaciones del teclado para robar contraseñas y datos personales.

- Botnets: Redes de dispositivos infectados que son controlados por atacantes para realizar ataques DDoS u otras actividades maliciosas.

- Exploits: Programas que aprovechan vulnerabilidades en software para ejecutar código malicioso.

Este vídeo te puede ayudar

Deja una respuesta

Contenido relacionado