Cómo detectar Reverse Meterpreter HTTP con Radare2

Los Reverse Meterpreter HTTP son una forma común de malware que se utiliza para robar información confidencial de un sistema. Estos malware se propagan a través de diversas técnicas de ataque, como el phishing, los archivos adjuntos de correo electrónico maliciosos o las descargas de software infectado. Una vez que un sistema está infectado, el malware utiliza técnicas de ocultamiento y evasión para evitar ser detectado por los programas antivirus y de seguridad.

Detectar y analizar estos Reverse Meterpreter HTTP es crucial para proteger los sistemas contra ataques cibernéticos y salvaguardar la información confidencial. En este artículo, exploraremos cómo detectar Reverse Meterpreter HTTP utilizando la herramienta de análisis de binarios Radare2 y reglas Yara específicas.

- Proceso de ejecución de un binario generado por Metasploit con un Payload específico

- Análisis de estructura y contenido de binarios y shellcodes generados

- Detección de binarios con reglas Yara específicas

- Reglas para detectar shellcodes genéricos wininet meterpreter reverse_http

- Verificación de resultados con el uso de Yara

- Conclusión

Proceso de ejecución de un binario generado por Metasploit con un Payload específico

Los binarios generados por Metasploit con un Payload específico se utilizan comúnmente en ataques de malware. Estos binarios contienen un conjunto de instrucciones que se ejecutan en el sistema infectado para realizar diversas acciones maliciosas. El proceso de ejecución de un binario generado por Metasploit con un Payload específico generalmente sigue los siguientes pasos:

1. Infección del sistema

El binario generado por Metasploit con un Payload específico se introduce en el sistema infectado a través de algún mecanismo de ataque. Esto puede ser a través de un archivo adjunto de correo electrónico malicioso, una descarga de software infectado o cualquier otra técnica de ingeniería social.

2. Ejecución del binario

Una vez que el binario infectado se encuentra en el sistema objetivo, el sistema operativo lo ejecuta. Esto activa el inicio de las instrucciones maliciosas contenidas en el binario y comienza el proceso de infección.

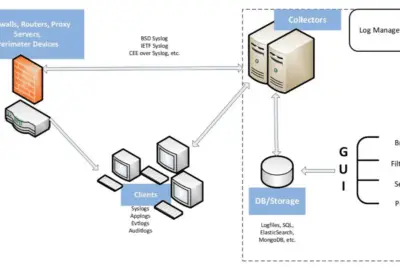

Otro articulo de ayuda:Protege tu marca con ciberseguridad: tendencias online3. Establecimiento de una conexión con el C&C

El binario infectado establecerá una conexión con el servidor de comando y control (C&C). Esta conexión se utilizará para enviar y recibir instrucciones, así como para extraer y cargar datos confidenciales del sistema infectado.

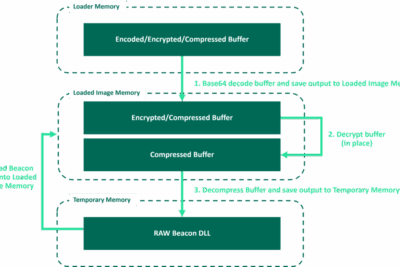

4. Carga y ejecución del Payload

Una vez establecida la conexión con el servidor de comando y control, el binario infectado cargará y ejecutará el Payload específico. Este Payload puede incluir instrucciones para robar información confidencial, instalar otros malware o realizar cualquier acción maliciosa adicional.

5. Evasión de detección

Para evitar ser detectado por programas antivirus y de seguridad, los binarios generados por Metasploit con un Payload específico utilizan técnicas de ocultamiento y evasión. Estas técnicas incluyen el cifrado del código malicioso, la manipulación de las firmas de los archivos y la ofuscación del comportamiento del programa.

Análisis de estructura y contenido de binarios y shellcodes generados

Para detectar y analizar los Reverse Meterpreter HTTP, es necesario comprender la estructura y el contenido de los binarios y shellcodes generados por Metasploit. El análisis de estos elementos nos ayudará a identificar las funciones importadas, secciones y cadenas utilizadas por el malware. El análisis de la estructura y contenido de los binarios y shellcodes generados se realiza comúnmente utilizando herramientas de análisis de binarios como Radare2.

Funciones importadas

Las funciones importadas son las funciones que un binario utiliza desde bibliotecas o módulos externos. Identificar las funciones importadas es importante para comprender qué funcionalidades ofrece el malware y cómo interactúa con el sistema infectado. Además, el análisis de las funciones importadas puede ayudar a detectar comportamientos maliciosos y a identificar patrones comunes utilizados por los Reverse Meterpreter HTTP.

Secciones

Las secciones en un binario representan las diversas áreas de almacenamiento para diferentes partes del programa. Comprender las secciones de un binario puede ayudar a identificar secciones específicas que contienen instrucciones maliciosas o datos importantes para el funcionamiento del malware. Al analizar las secciones de un binario generado por Metasploit con un Payload específico, es posible encontrar secciones que contienen el código malicioso o las instrucciones para establecer la conexión con el servidor de comando y control.

Cadenas

Las cadenas son secuencias de caracteres dentro de un binario que pueden contener información importante para el funcionamiento del malware. Estas cadenas pueden incluir direcciones IP, URLs, nombres de archivos, claves de cifrado y cualquier otro dato relevante para el malware. Analizar las cadenas en un binario generado por Metasploit con un Payload específico puede ayudar a identificar conexiones con servidores de comando y control, patrones utilizados para la comunicación y cualquier otro detalle importante para entender el funcionamiento del malware.

Detección de binarios con reglas Yara específicas

La detección de binarios generados por Metasploit con un Payload específico se puede realizar utilizando reglas Yara específicas. Yara es una herramienta de código abierto que permite la creación de reglas para identificar patrones específicos en binarios y archivos. Estas reglas se basan en firmas y patrones conocidos asociados con malware y son extremadamente útiles para la detección de amenazas.

La creación de reglas Yara específicas para detectar los binarios generados por Metasploit con un Payload específico se puede realizar analizando la estructura y contenido de los mismos. La identificación de funciones importadas, secciones relevantes y cadenas de interés ayudará a diseñar reglas efectivas para la detección de estos binarios.

Ejemplos de reglas para binarios de 32 y 64 bits

A continuación se presentan ejemplos de reglas Yara para detectar binarios generados por Metasploit con un Payload específico en sistemas de 32 y 64 bits:

Reglas para binarios de 32 bits

rule Detect_32bit_binary {

meta:

description = "Detects 32-bit binary generated by Metasploit with specific Payload"

strings:

$payload_string = "your_payload_string_here"

condition:

$payload_string

}

Reglas para binarios de 64 bits

rule Detect_64bit_binary {

meta:

description = "Detects 64-bit binary generated by Metasploit with specific Payload"

strings:

$payload_string = "your_payload_string_here"

condition:

$payload_string

}

Estas reglas son solo ejemplos y deben personalizarse para adaptarse a las necesidades específicas de detección de cada organización. Es importante tener en cuenta que los binarios generados por Metasploit con un Payload específico pueden variar en su estructura y contenido, por lo que es esencial realizar un análisis en profundidad y actualizar constantemente las reglas Yara para mantenerse al día con las nuevas variantes de malware.

Reglas para detectar shellcodes genéricos wininet meterpreter reverse_http

Además de detectar los binarios generados por Metasploit con un Payload específico, también es importante identificar y analizar los shellcodes utilizados en estos binarios. Los shellcodes son fragmentos de código específicos que se utilizan para realizar acciones maliciosas en un sistema infectado. Uno de los shellcodes más comunes utilizados en los Reverse Meterpreter HTTP es el wininet meterpreter reverse_http.

Para detectar shellcodes genéricos wininet meterpreter reverse_http, se pueden utilizar reglas Yara específicas. Estas reglas buscarán patrones específicos en el shellcode que indiquen la presencia de un enlace inverso a través del protocolo HTTP utilizando wininet.

A continuación se presentan ejemplos de reglas Yara para detectar shellcodes genéricos wininet meterpreter reverse_http para arquitecturas de 32 y 64 bits:

Reglas para arquitectura de 32 bits

rule Detect_32bit_shellcode {

meta:

description = "Detects generic wininet meterpreter reverse_http shellcode for 32-bit architecture"

strings:

$http_string = "your_http_string_here"

$wininet_string = "your_wininet_string_here"

condition:

$http_string and $wininet_string

}

Regla para arquitectura de 64 bits

rule Detect_64bit_shellcode {

meta:

description = "Detects generic wininet meterpreter reverse_http shellcode for 64-bit architecture"

strings:

$http_string = "your_http_string_here"

$wininet_string = "your_wininet_string_here"

condition:

$http_string and $wininet_string

}

Al igual que con las reglas para binarios generados por Metasploit con un Payload específico, estas reglas deben personalizarse y actualizarse regularmente para adaptarse a las nuevas variantes y técnicas utilizadas por los ciberdelincuentes.

Verificación de resultados con el uso de Yara

Una vez que se han creado las reglas Yara para detectar los binarios generados por Metasploit con un Payload específico, así como los shellcodes wininet meterpreter reverse_http, es importante verificar los resultados para garantizar la eficacia y precisión de las reglas.

Yara proporciona una herramienta de línea de comandos llamada yara-cli que puede utilizarse para escanear binarios y archivos en busca de coincidencias con las reglas definidas. Para verificar los resultados, simplemente ejecute el comando yara-cli con las reglas y el archivo a analizar como argumentos.

Por ejemplo, para verificar si un archivo sospechoso es un binario generado por Metasploit con un Payload específico, ejecute el siguiente comando:

yara-cli metasploit_rules.yar suspicious_file.exe

Si se detecta una coincidencia, se mostrará el resultado en la salida del comando yara-cli. Si no se detecta ninguna coincidencia, el comando no mostrará ninguna salida.

De manera similar, se puede verificar si un archivo contiene un shellcode wininet meterpreter reverse_http utilizando las reglas Yara correspondientes. Simplemente ejecute el comando yara-cli con las reglas y el archivo a analizar como argumentos.

La verificación regular de los resultados utilizando las reglas Yara ayudará a mantener actualizadas las reglas de detección y garantizará una protección efectiva contra los Reverse Meterpreter HTTP y otros malware.

Conclusión

Detectar y analizar los Reverse Meterpreter HTTP es fundamental para proteger los sistemas y salvaguardar la información confidencial. Utilizando herramientas como Radare2 y reglas Yara específicas, es posible identificar y analizar los binarios generados por Metasploit con un Payload específico, así como los shellcodes wininet meterpreter reverse_http.

El proceso de detección y análisis implica comprender la estructura y contenido de los binarios y shellcodes, identificar las funciones importadas, secciones y cadenas relevantes, y utilizar reglas Yara específicas para detectar patrones asociados con el malware.

Verificar regularmente los resultados utilizando las reglas Yara asegurará la eficacia y precisión de las reglas de detección. Además, es importante mantenerse actualizado con las nuevas variantes y técnicas utilizadas por los ciberdelincuentes para mantener la protección adecuada contra los Reverse Meterpreter HTTP y otros malware.

Este vídeo te puede ayudar

Deja una respuesta

Contenido relacionado