Cómo implementar una estrategia SIEM de forma segura

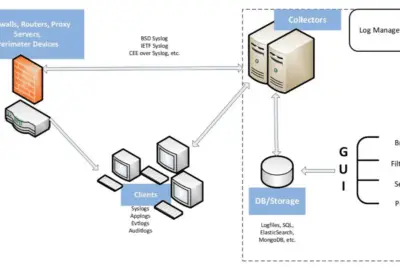

La implementación de una estrategia SIEM (Security Information and Event Management, por sus siglas en inglés) es esencial para garantizar la seguridad de una organización en un entorno cada vez más digital y amenazante. Un SIEM permite monitorear y analizar eventos de seguridad en tiempo real, así como detectar y responder de manera proactiva a posibles amenazas. Es una herramienta fundamental para cualquier empresa que quiera mantenerse un paso adelante de los ciberataques y garantizar la integridad y confidencialidad de sus datos.

Fases de implementación de un SIEM

Fase de descubrimiento y planificación

La implementación de un SIEM exitoso comienza con una fase de descubrimiento y planificación. En esta etapa, es fundamental entender las necesidades y objetivos de seguridad de la organización, así como los recursos y capacidades existentes. Se deben identificar los activos críticos, las vulnerabilidades y las amenazas potenciales. Además, se debe evaluar la infraestructura existente y determinar si es necesario realizar mejoras o adquirir nuevos dispositivos.

Durante esta fase, se debe establecer un equipo de implementación de SIEM que incluya a expertos en seguridad de la información, administradores de sistemas y representantes de departamentos clave de la organización. Este equipo será responsable de definir los casos de uso específicos y las políticas de seguridad que se implementarán en el SIEM.

Fase de piloto

Una vez que se haya completado la fase de descubrimiento y planificación, es recomendable realizar una implementación piloto del SIEM. Esto permitirá probar la configuración y validar las políticas de seguridad antes de implementar el SIEM en todo el entorno de la organización. Durante esta fase, se debe definir un conjunto de eventos de prueba que representen las amenazas y alertas que se esperan detectar y responder.

Es importante evaluar el rendimiento del SIEM durante el piloto y asegurarse de que cumple con los requisitos de tiempo de respuesta y capacidad de correlación de eventos. Además, se deben realizar pruebas exhaustivas de integración con otros sistemas de seguridad, como firewalls, sistemas de detección de intrusos y sistemas de prevención de intrusiones.

Otro articulo de ayuda:Películas destacadas sobre hackers y ciberseguridadFase de implementación gradual

Una vez que el piloto ha sido exitoso, se puede proceder con la implementación gradual del SIEM en todo el entorno de la organización. Es recomendable comenzar con los activos críticos y los segmentos de red más sensibles, y luego expandirse gradualmente al resto de la infraestructura. Durante esta fase, es importante garantizar la correcta configuración de los dispositivos de recolección de datos, como los firewalls y los sistemas de registro de eventos.

Además, se deben establecer las políticas de seguridad adecuadas y asegurarse de que los eventos relevantes estén siendo recopilados de manera efectiva. Esto puede implicar la configuración de filtros y reglas de correlación de eventos, así como la personalización de paneles de control y reportes.

Mejores prácticas para implementar un SIEM de forma segura

Implementar un SIEM de forma segura requiere seguir una serie de mejores prácticas que garantizarán la efectividad y la confiabilidad de la solución. A continuación, se presentan algunas de las mejores prácticas más importantes a tener en cuenta:

Tener una visión clara de los casos de uso

Antes de implementar un SIEM, es crucial tener una comprensión clara de los casos de uso específicos que se desean lograr. Esto implica identificar los principales activos de la organización y los riesgos asociados, así como los eventos y alertas específicas que se deben monitorear y analizar. Tener una visión clara de los casos de uso permitirá configurar el SIEM de manera adecuada y maximizar su efectividad.

Prepararse para escenarios adversos

La seguridad de la información es un campo en constante evolución, y es importante estar preparado para enfrentar escenarios adversos. Esto implica tener políticas y procedimientos claros para detectar y responder rápidamente a incidentes de seguridad, así como contar con un plan de recuperación ante desastres. Además, se deben realizar pruebas regulares de respuesta a incidentes y simulacros de ejercicios de seguridad.

Utilizar datos de reputación

Una estrategia SIEM efectiva requiere el uso de datos de reputación para evaluar la confiabilidad y la autenticidad de los eventos detectados. Esto implica utilizar listas de reputación de direcciones IP, dominios y URLs conocidos por ser maliciosos. Estos datos de reputación pueden ayudar a priorizar las alertas y reducir el ruido generado por eventos benignos.

Mantenerse actualizado

Los ciberdelincuentes están constantemente desarrollando nuevas técnicas y tácticas para evadir las medidas de seguridad. Por lo tanto, es fundamental mantenerse actualizado sobre las últimas amenazas y vulnerabilidades, así como las actualizaciones y parches de seguridad disponibles para los sistemas y dispositivos utilizados en el SIEM. Además, es importante realizar pruebas regulares de seguridad y auditorías para identificar posibles brechas.

Aplicar la metodología I3 de iteración

La implementación y el mantenimiento de un SIEM son procesos iterativos que requieren una constante revisión y mejora. La metodología I3 (Identify, Investigate, Improve) proporciona un marco efectivo para mejorar continuamente la efectividad y la eficiencia del SIEM. Esta metodología implica identificar áreas de mejora, investigar las causas subyacentes de las deficiencias y tomar medidas para mejorar los procesos y las políticas de seguridad.

Importancia de la evolución continua en la implementación de SIEM

La implementación de un SIEM es un esfuerzo continuo que requiere una evolución constante para mantenerse un paso adelante de posibles amenazas. Las tecnologías y tácticas utilizadas por los ciberdelincuentes están en constante evolución, por lo que es fundamental que las organizaciones también evolucionen en su enfoque de seguridad.

La evolución continua en la implementación de un SIEM implica estar actualizado sobre las últimas tendencias y amenazas de seguridad y ajustar las políticas y los procedimientos en consecuencia. Esto puede implicar la adopción de nuevas soluciones de seguridad, como análisis de comportamiento de usuarios y análisis de amenazas avanzadas, así como la participación en programas de intercambio de información sobre amenazas y la colaboración con otros expertos en seguridad.

Además, es importante estar atento a las actualizaciones y parches de seguridad disponibles para los sistemas y dispositivos utilizados en el SIEM, y realizar pruebas regulares para detectar posibles vulnerabilidades. Finalmente, es fundamental capacitar y educar continuamente a los usuarios y personal de seguridad sobre las mejores prácticas de seguridad y conciencia de amenazas.

La implementación de una estrategia SIEM es esencial para garantizar la seguridad de una organización en un entorno cada vez más amenazante. Siguiendo las mejores prácticas y manteniendo una evolución constante, las organizaciones pueden aprovechar al máximo su SIEM y protegerse de las amenazas cibernéticas. La seguridad de la información es una responsabilidad compartida, y es fundamental que las organizaciones inviertan tiempo y recursos en implementar y mantener un SIEM seguro y eficaz.

Este vídeo te puede ayudar

Deja una respuesta

Contenido relacionado