Cómo mejora la ciberseguridad con SELKS y Suricata

En la actualidad, la ciberseguridad se ha convertido en una prioridad para empresas y organizaciones de todo el mundo. Con el crecimiento exponencial de la cantidad de datos y el aumento de las amenazas cibernéticas, es fundamental contar con sistemas de seguridad sólidos y eficientes. En este sentido, SELKS y Suricata se presentan como una solución efectiva y poderosa para mejorar la seguridad de la red.

SELKS, un sistema de seguridad basado en Suricata, ofrece una amplia gama de funcionalidades y herramientas diseñadas para la detección de intrusiones y la monitorización de la seguridad de la red. Con su instalación sencilla y versátil, SELKS se ha convertido en una elección popular entre los profesionales de la ciberseguridad.

- Ventajas de SELKS y Suricata en ciberseguridad

- Implementación de SELKS: sencillo y versátil

- Funcionalidades y herramientas de SELKS y Suricata

- Integración con ELK y sistemas SIEM/SOAR

- Beneficios de un sistema IDS en la detección de amenazas

- Conclusiones: Mejora de la ciberseguridad con SELKS y Suricata

Ventajas de SELKS y Suricata en ciberseguridad

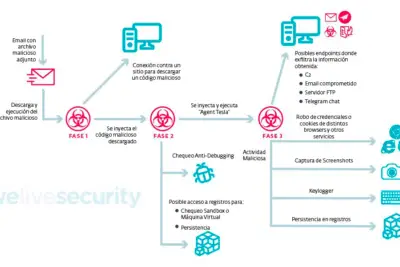

SELKS y Suricata aportan numerosas ventajas en términos de ciberseguridad. En primer lugar, la combinación de SELKS y Suricata permite una detección precisa y oportuna de intrusiones y actividades maliciosas en la red. Suricata, conocido como "un IDS Suricata vitaminado", es un motor de detección de intrusiones de alto rendimiento que utiliza reglas y algoritmos avanzados para identificar y bloquear amenazas en tiempo real.

Con SELKS y Suricata, las organizaciones pueden obtener una visibilidad ampliada de su red, lo que les permite identificar y responder rápidamente a posibles ataques. Además, la integración con ELK (Elasticsearch, Logstash y Kibana) amplía aún más las capacidades de SELKS al proporcionar una visión detallada del estado de la seguridad y facilitar la conexión con sistemas SIEM (Security Information and Event Management) y SOAR (Security Orchestration, Automation and Response). Esto permite a los equipos de seguridad analizar y correlacionar grandes volúmenes de datos de seguridad de manera eficiente, identificando patrones y tendencias que pueden indicar actividades maliciosas.

Implementación de SELKS: sencillo y versátil

Una de las grandes ventajas de SELKS es su fácil implementación. SELKS se puede instalar en sistemas Linux o Windows mediante Docker Compose, lo que facilita su adaptación a diferentes entornos y requisitos de infraestructura. Además, SELKS ofrece una interfaz gráfica de usuario intuitiva que simplifica la configuración y gestión del sistema.

Otro articulo de ayuda: Cómo protegerse de los riesgos de un backdoor en IDA Pro

Cómo protegerse de los riesgos de un backdoor en IDA ProEl proceso de implementación de SELKS consta de varios pasos. En primer lugar, es necesario instalar Docker y Docker Compose en el sistema operativo elegido. Una vez completada esta etapa, se puede descargar el archivo de configuración de SELKS desde el repositorio oficial. A continuación, se deben realizar algunas modificaciones en el archivo de configuración para adaptarlo a las necesidades específicas de la red. Finalmente, se puede iniciar la instalación ejecutando el comando "docker-compose up".

Configuración avanzada de SELKS

Para aquellos usuarios que deseen personalizar aún más su configuración de SELKS, existen diversas opciones disponibles. SELKS permite la configuración de reglas de detección personalizadas, lo que brinda la posibilidad de adaptar el sistema a las características específicas de la red y a las amenazas más relevantes para una organización.

Además, SELKS ofrece la posibilidad de integrar herramientas adicionales, como Wazuh, una plataforma de detección y respuesta de seguridad ampliamente utilizada. La integración de Wazuh con SELKS permite una monitorización aún más exhaustiva de la red y la detección de amenazas sofisticadas.

Funcionalidades y herramientas de SELKS y Suricata

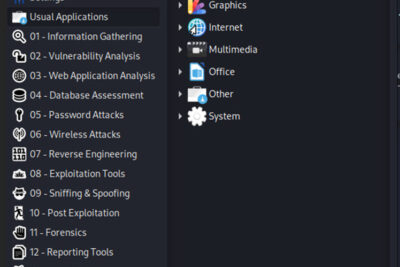

SELKS y Suricata se complementan con una serie de funcionalidades y herramientas que potencian su capacidad de detección de intrusiones y monitorización de seguridad. Algunas de las herramientas clave incluidas en SELKS son:

Suricata IDPS/NSM

Suricata IDPS/NSM es el núcleo de SELKS y proporciona capacidades avanzadas de detección y prevención de intrusiones. Basado en reglas y algoritmos de detección, Suricata analiza el tráfico de red en busca de patrones y comportamientos anómalos, identificando amenazas en tiempo real. Con su capacidad de inspección a nivel de paquete, Suricata puede detectar ataques conocidos y desconocidos, proporcionando una protección más eficiente contra amenazas emergentes.

Scirius

Scirius es una herramienta de gestión de reglas y firmas de Suricata que facilita la configuración y gestión del motor de detección. Con Scirius, los administradores pueden crear, editar y aplicar reglas de detección personalizadas, adaptando el sistema a las necesidades específicas de la red. Scirius también ofrece la posibilidad de importar y exportar reglas, lo que facilita la colaboración y el intercambio de configuraciones entre equipos de seguridad.

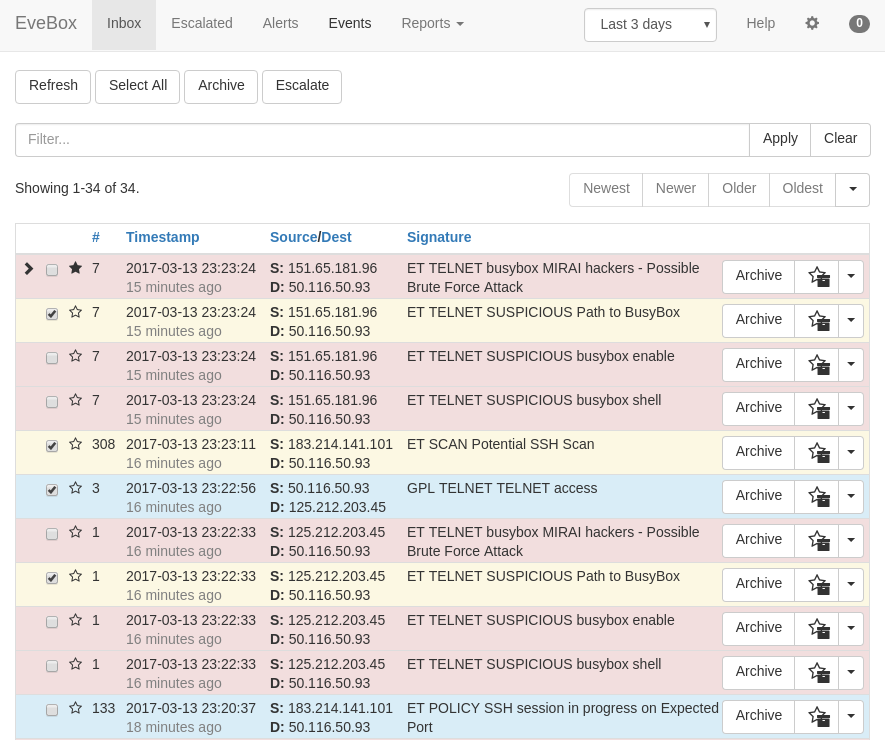

EveBox

EveBox es una interfaz gráfica de usuario que proporciona una visualización y análisis detallado de los eventos generados por Suricata. Con EveBox, los analistas de seguridad pueden explorar fácilmente los registros de eventos, filtrar y buscar información relevante, y generar informes personalizados. Esta herramienta facilita la identificación de patrones y tendencias en el tráfico de red, lo que permite una detección más eficiente de amenazas.

Arkime

Arkime es una plataforma de investigación de seguridad que permite la captura, almacenamiento y análisis de paquetes de red. Con Arkime, los equipos de seguridad pueden almacenar y analizar grandes volúmenes de datos de red, lo que facilita la detección de actividades maliciosas y la investigación posterior a un incidente. Arkime cuenta con una interfaz intuitiva que permite la búsqueda y visualización de paquetes de red, así como la generación de informes detallados.

CyberChef

CyberChef es una herramienta de manipulación y análisis de datos diseñada para ayudar en la investigación forense y el análisis de amenazas. Con CyberChef, los analistas de seguridad pueden realizar operaciones de decodificación, codificación, búsqueda y comparación de datos, lo que facilita la identificación de patrones y la extracción de información relevante de los registros de eventos.

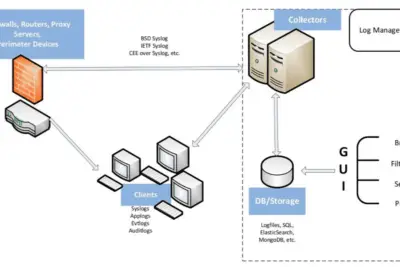

Integración con ELK y sistemas SIEM/SOAR

La integración de SELKS con ELK (Elasticsearch, Logstash y Kibana) amplía aún más las capacidades de este sistema de seguridad. ELK es una plataforma de análisis de datos en tiempo real que permite la indexación, búsqueda y visualización de grandes volúmenes de datos de seguridad. Con la integración de SELKS y ELK, los equipos de seguridad pueden obtener una visión detallada del estado de la seguridad en tiempo real, facilitando la detección y respuesta a posibles amenazas.

Además, SELKS se integra sin problemas con sistemas SIEM (Security Information and Event Management) y SOAR (Security Orchestration, Automation and Response). Estos sistemas permiten la correlación de eventos de seguridad y la automatización de respuestas a amenazas, lo que agiliza los procesos de detección y respuesta y garantiza una mayor eficiencia en la gestión de la seguridad.

La integración de SELKS con sistemas SIEM y SOAR ofrece numerosos beneficios para las organizaciones. Entre ellos, destacan la simplificación de la gestión de eventos de seguridad, la mejora de la detección de amenazas y la reducción del tiempo de respuesta a incidentes. Además, la correlación de eventos de seguridad y la automatización de respuestas permiten una mayor capacidad de análisis y una mayor eficiencia en la toma de decisiones, lo que garantiza una protección más efectiva contra las amenazas cibernéticas.

Beneficios de un sistema IDS en la detección de amenazas

La implementación de un sistema IDS (Intrusion Detection System) como SELKS ofrece numerosos beneficios en términos de detección de amenazas. Algunos de los principales beneficios incluyen:

Detección temprana de amenazas

Un sistema IDS permite la detección temprana de amenazas, lo que permite a los equipos de seguridad tomar medidas preventivas antes de que estas amenazas puedan causar daños. Con SELKS y Suricata, los ataques se pueden identificar y bloquear en tiempo real, minimizando el impacto en la red y los recursos de la organización.

Identificación de patrones y tendencias

Un sistema IDS como SELKS permite la identificación de patrones y tendencias en el tráfico de red, lo que facilita la detección de amenazas persistentes y sofisticadas. Mediante el análisis de registros de eventos y la correlación de datos, los equipos de seguridad pueden identificar actividades maliciosas y tomar medidas preventivas.

Mejora de la eficiencia de la respuesta a incidentes

Con un sistema IDS en su lugar, los equipos de seguridad pueden responder de manera más eficiente a los incidentes de seguridad. Un sistema IDS permite la automatización de respuestas, lo que agiliza los procesos de detección, análisis y respuesta a amenazas. Además, la integración con sistemas SIEM y SOAR mejora aún más la eficiencia de la respuesta a incidentes, permitiendo una mayor capacidad de análisis y una toma de decisiones más informada.

Reducción del tiempo de inactividad de la red

Un sistema IDS efectivo como SELKS ayuda a reducir el tiempo de inactividad de la red al identificar y bloquear rápidamente actividades maliciosas. Mediante la detección temprana y la respuesta oportuna a amenazas, se minimiza el impacto en la red y se garantiza un funcionamiento continuo de los servicios.

Conclusiones: Mejora de la ciberseguridad con SELKS y Suricata

SELKS y Suricata son una poderosa combinación que puede mejorar significativamente la seguridad de la red en cualquier organización. Con su implementación sencilla y versátil, SELKS se ha convertido en una opción popular entre los profesionales de la ciberseguridad, ofreciendo una amplia gama de funcionalidades y herramientas para la detección de intrusiones y la monitorización de la seguridad de la red.

La integración con ELK y sistemas SIEM/SOAR amplía aún más las capacidades de SELKS, permitiendo una visión detallada del estado de la seguridad, la gestión eficiente de eventos de seguridad y la automatización de respuestas a amenazas. Además, la detección temprana de amenazas, la identificación de patrones y tendencias, la mejora de la eficiencia de la respuesta a incidentes y la reducción del tiempo de inactividad de la red son beneficios clave ofrecidos por SELKS y Suricata.

En un mundo cada vez más digital y conectado, la ciberseguridad se ha vuelto crucial. Con SELKS y Suricata, las organizaciones pueden mejorar su capacidad para proteger sus activos y datos de posibles amenazas cibernéticas. No deberíamos esperar a ser víctimas de un ataque, sino que debemos tomar medidas proactivas para fortalecer nuestra seguridad. SELKS y Suricata son una gran opción en esa dirección.

Este vídeo te puede ayudar

Deja una respuesta

Contenido relacionado