Cómo mejorar la protección de datos con una BAS

En un mundo cada vez más conectado y digitalizado, la protección de los datos se ha convertido en una prioridad para las organizaciones. Los ciberataques son una amenaza constante y sofisticada, por lo que es necesario contar con estrategias y herramientas efectivas para salvaguardar la seguridad de la información.

Una forma de mejorar la protección de datos es utilizando el Framework Mitre en conjunto con una Breach and Attack Simulation (BAS). El Framework Mitre es un enfoque completo que mapea tácticas y técnicas utilizadas en ciberataques, lo cual permite evaluar la efectividad de los controles de seguridad. Por otro lado, la BAS con SOCs ofrece una manera de simular ataques y validar la postura de ciberseguridad de una organización de forma continua.

En este artículo, exploraremos el Framework Mitre y su aplicación en ciberseguridad, la importancia de integrar una BAS con SOCs y cómo la plataforma Cymulate puede mejorar la evaluación de la postura de ciberseguridad de una organización.

¿Qué es el Framework Mitre y cómo se utiliza en ciberseguridad?

El Framework Mitre es una metodología ampliamente reconocida en el ámbito de la ciberseguridad. Desarrollado por el MITRE Corporation, es una herramienta de referencia que ayuda a comprender, prevenir y responder a los ataques cibernéticos. El Framework Mitre se basa en el modelo ATT&CK (Adversarial Tactics, Techniques, and Common Knowledge), que es un marco de trabajo conceptual que describe los pasos que los atacantes siguen para comprometer un sistema y lograr sus objetivos.

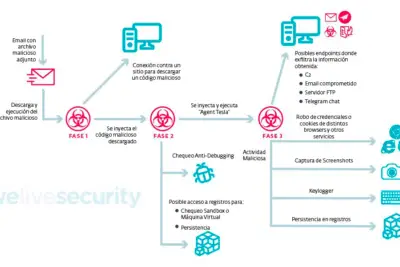

El Framework Mitre se utiliza en ciberseguridad para evaluar la efectividad de los controles de seguridad implementados en una organización. Los equipos de ciberseguridad pueden utilizar este marco para examinar las tácticas y técnicas utilizadas en los ataques cibernéticos y determinar cómo podrían afectar a su infraestructura. Para realizar estas pruebas, se recurre a herramientas basadas en el Framework Mitre que ejecutan y simulan tácticas de ataque, conocidas como simuladores de amenazas.

Otro articulo de ayuda:Principales cambios en ciberseguridad del ENS 2022Estos simuladores de amenazas permiten a las organizaciones evaluar la efectividad de sus controles de seguridad y detectar posibles vulnerabilidades. Al utilizar el Framework Mitre, las organizaciones pueden identificar y cerrar brechas de seguridad, fortaleciendo así su postura de ciberseguridad. Además, el Framework Mitre proporciona un lenguaje común para describir tácticas y técnicas de ataque, lo que facilita la colaboración entre los equipos de ciberseguridad y fomenta el intercambio de información y buenas prácticas.

¿Por qué es importante integrar una Breach and Attack Simulation (BAS) con SOCs?

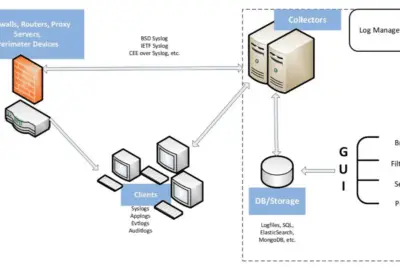

Las organizaciones enfrentan constantemente amenazas cibernéticas cada vez más sofisticadas y evasivas. Es fundamental contar con un Sistema de Operaciones de Seguridad (SOC) eficaz que pueda detectar y responder rápidamente a estos ataques. Sin embargo, evaluar la eficacia del SOC y los controles de seguridad puede ser un desafío.

Aquí es donde la integración de una Breach and Attack Simulation (BAS) con SOCs se vuelve crucial. La BAS es una herramienta que simula ataques reales para evaluar la postura de seguridad de una organización. Al integrar la BAS con los SOCs, las organizaciones pueden fortalecer su defensa y detectar de manera más efectiva las posibles vulnerabilidades en tiempo real.

Una de las principales ventajas de integrar la BAS con los SOCs es la capacidad de realizar evaluaciones continuas de la postura de ciberseguridad. Los ataques cibernéticos no se detienen y evolucionan constantemente, por lo que es fundamental contar con una forma de evaluar y mejorar constantemente la seguridad de una organización. Al simular ataques reales con la BAS, las organizaciones pueden identificar y cerrar posibles brechas de seguridad en un entorno seguro y controlado.

Además, la BAS proporciona datos detallados sobre las debilidades y vulnerabilidades de una organización, lo que permite al SOC enfocar sus esfuerzos en áreas específicas que requieren mejoras. Esto ayuda a optimizar los recursos y garantizar que se esté implementando la estrategia de seguridad más efectiva.

La integración de la BAS con el SOC también mejora la capacidad de detección de amenazas. Al simular ataques reales, la BAS puede ayudar a identificar posibles brechas de seguridad y mejorar la capacidad del SOC para detectar y responder a amenazas en tiempo real. Esto ayuda a reducir el tiempo de respuesta a los ataques y minimizar su impacto en la organización.

La integración de una BAS con los SOCs es fundamental para mejorar la postura de ciberseguridad de una organización. Proporciona evaluaciones continuas, detecta posibles vulnerabilidades y optimiza los recursos del SOC para una respuesta más efectiva a los ataques.

¿Cómo puede la plataforma Cymulate mejorar la evaluación de la postura de ciberseguridad de una organización?

La plataforma Cymulate es una solución de Breach and Attack Simulation (BAS) que ayuda a las organizaciones a evaluar y mejorar su postura de ciberseguridad. Ofrece una amplia gama de módulos que simulan ataques y amenazas comunes en el mundo real, proporcionando una evaluación integral y continua de la seguridad de una organización.

Uno de los módulos clave de la plataforma Cymulate es el módulo de phishing. Este módulo simula ataques de phishing para evaluar la capacidad de una organización para detectar y resistir este tipo de amenaza. El módulo envía correos electrónicos de phishing simulados a los empleados de la organización y registra las respuestas, lo que permite identificar posibles brechas de seguridad en la concienciación y capacitación del personal.

Otro módulo importante de la plataforma Cymulate es el módulo de movimiento lateral. Este módulo simula ataques que intentan moverse de un sistema comprometido a otro dentro de la red de una organización. Al simular este tipo de ataques, la plataforma Cymulate puede identificar posibles vulnerabilidades en los controles de seguridad implementados y ayudar a fortalecer la defensa en profundidad de la organización.

La plataforma Cymulate también ofrece un módulo de exfiltración de datos, que simula ataques en los que un atacante roba información confidencial y la saca de la red de la organización. Al simular este tipo de ataques, la plataforma Cymulate ayuda a identificar posibles brechas de seguridad en los controles de protección de datos, como cifrado y autenticación, y a mejorar la seguridad de la información.

Además de estos módulos, la plataforma Cymulate ofrece una variedad de otros módulos de simulación de amenazas, como sabotaje de red, ransomware y ataques a aplicaciones web. Cada uno de estos módulos proporciona una visión integral de la postura de ciberseguridad de una organización y ayuda a identificar y cerrar posibles brechas de seguridad.

La plataforma Cymulate también se integra con los SOCs existentes, lo que facilita la integración de la BAS con la infraestructura de seguridad existente de una organización. Esto permite una evaluación continua de la postura de ciberseguridad y una detección más eficaz de amenazas en tiempo real.

La plataforma Cymulate es una herramienta poderosa que ayuda a las organizaciones a evaluar y mejorar su postura de ciberseguridad. Sus módulos de simulación de amenazas proporcionan una evaluación integral y continua, identificando posibles brechas de seguridad y mejorando la capacidad de detección y respuesta de los SOCs. Al utilizar la plataforma Cymulate, las organizaciones pueden fortalecer su defensa y proteger sus datos de manera más efectiva frente a las amenazas cibernéticas en constante evolución.

Conclusion

En un panorama digital en constante evolución, la protección de datos es fundamental para las organizaciones. Utilizar herramientas como el Framework Mitre y la plataforma Cymulate ayuda a mejorar la evaluación de la postura de ciberseguridad de una organización y fortalecer su defensa.

El Framework Mitre proporciona un enfoque completo y estructurado para evaluar la efectividad de los controles de seguridad, mientras que la BAS con SOCs permite una evaluación continua y una detección más eficaz de amenazas cibernéticas.

La plataforma Cymulate ofrece una amplia gama de módulos de simulación de amenazas que permiten evaluar y mejorar la seguridad en múltiples áreas, como phishing, movimiento lateral y exfiltración de datos.

Al integrar estas herramientas en su estrategia de ciberseguridad, las organizaciones pueden mejorar su postura de seguridad y proteger sus datos de manera más efectiva frente a las amenazas en constante evolución. Es fundamental evaluar y mejorar constantemente la postura de ciberseguridad de una organización para garantizar la protección de los datos y mantener la confianza de los clientes y socios comerciales.

Este vídeo te puede ayudar

Deja una respuesta

Contenido relacionado