Detección de malware con reglas YARA: Guía completa

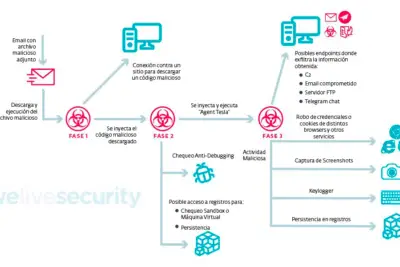

La detección de malware es uno de los desafíos más importantes y constantes en el campo de la seguridad informática. Con la creciente sofisticación de las amenazas y la rapidez con la que evolucionan, es fundamental contar con herramientas eficaces para identificar y clasificar el malware de manera rápida y precisa.

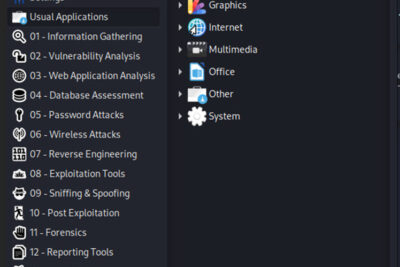

En este sentido, las reglas YARA son una herramienta esencial en la detección de malware basada en firmas. YARA, que significa "Yet Another Recursive Acronym", es un lenguaje de código abierto diseñado para ayudar en la identificación y clasificación de muestras de malware. Es una herramienta multiplataforma que puede utilizarse desde la línea de comandos o mediante scripts de Python.

¿Qué es YARA?

YARA es una herramienta de código abierto desarrollada originalmente por Victor M. Alvarez en 2007. Su objetivo principal es permitir a los analistas de seguridad identificar y clasificar rápidamente muestras de malware. YARA utiliza un lenguaje específico para crear reglas que describen las características específicas de cada malware, como cadenas de texto, patrones de código o valores específicos en los archivos binarios.

La sintaxis de YARA es sencilla e intuitiva, lo que facilita su aprendizaje y utilización incluso para aquellos que no tienen experiencia en programación. Permite a los analistas de seguridad definir reglas personalizadas para buscar características específicas en los archivos, lo que facilita la detección de malware basada en firmas.

Ventajas de utilizar reglas YARA

La utilización de reglas YARA presenta numerosas ventajas en términos de detección de malware. A continuación, se detallan algunas de las ventajas más destacadas:

Otro articulo de ayuda: Cómo proteger tus datos en redes definidas por Software (SDN)

Cómo proteger tus datos en redes definidas por Software (SDN)Flexibilidad y personalización

Una de las mayores ventajas de YARA es su flexibilidad y capacidad de personalización. Los analistas de seguridad pueden crear reglas personalizadas para buscar características específicas en los archivos, lo que facilita la adaptación a las evoluciones del malware. Esto permite detectar variantes de malware que pueden haber evitado las detecciones tradicionales basadas en firmas.

Además, YARA es compatible con diferentes tipos de cadenas, como cadenas ASCII, cadenas hexadecimales, cadenas de caracteres ampliados y cadenas regulares, lo que proporciona una gran flexibilidad en la creación de reglas personalizadas. Esto permite a los analistas de seguridad afinar su detección y capturar incluso las variantes más sutiles de malware.

Facilidad de uso

Otra ventaja importante de YARA es su facilidad de uso. El lenguaje utilizado para crear reglas es sencillo e intuitivo, lo que facilita el aprendizaje y la utilización de la herramienta. Incluso aquellos que no tienen experiencia en programación pueden aprender a utilizar YARA y crear reglas efectivas en poco tiempo.

Además, YARA cuenta con una amplia documentación y una comunidad activa de usuarios que comparten reglas y conocimientos. Esto facilita el aprendizaje y el intercambio de información, lo que contribuye a mejorar la eficacia de la detección de malware.

Eficiencia en el proceso de detección

YARA es una herramienta eficiente en términos de tiempo y recursos utilizados en el proceso de detección de malware. Gracias a su capacidad para buscar características específicas en los archivos, permite realizar búsquedas rápidas y precisas, lo que acelera el proceso de detección y reduce las falsas alarmas.

Además, YARA es compatible con el análisis en tiempo real, lo que permite la detección y clasificación automática de muestras de malware. Esto es especialmente útil en entornos donde se requiere una respuesta rápida y automática frente a las amenazas de malware.

Creación de reglas personalizadas en YARA

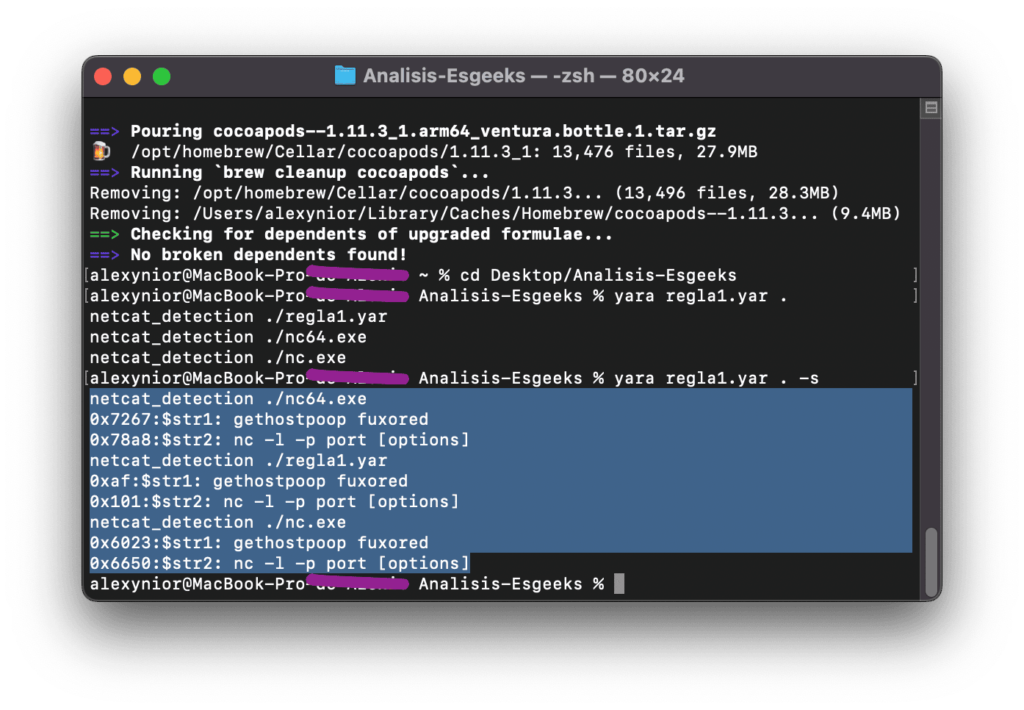

La creación de reglas personalizadas en YARA es un proceso sencillo pero poderoso. Las reglas se definen en un archivo con extensión ".yar" y siguen una sintaxis específica. A continuación se muestra un ejemplo de una regla sencilla en YARA:

rule malware_example

{

strings:

$string1 = "malware"

$string2 = "keylogger"

condition:

any of them

}

En este ejemplo, la regla "malware_example" busca dos cadenas específicas, "malware" y "keylogger", en los archivos que se analizan. Si se encuentra alguna de las cadenas, la regla se considera cumplida y se marca el archivo como sospechoso de malware.

Las reglas pueden contener múltiples cadenas y condiciones booleanas, lo que proporciona una gran flexibilidad en la detección de malware. Además de buscar cadenas específicas en los archivos, también es posible buscar patrones de código, valores específicos en los archivos binarios, entre otros.

Las reglas YARA también permiten utilizar variables, metadatos y etiquetas para mejorar la organización y la eficacia de la detección. Por ejemplo, las variables pueden utilizarse para almacenar cadenas repetitivas y mejorar la legibilidad de las reglas, mientras que los metadatos y las etiquetas pueden utilizarse para proporcionar información adicional sobre las reglas, como el autor, la fecha de creación o el propósito de la regla.

Fuentes de reglas para YARA

Una de las ventajas de YARA es la posibilidad de utilizar reglas personalizadas creadas por el usuario o extraídas de fuentes confiables. Existen varias fuentes donde los analistas de seguridad pueden encontrar reglas YARA para mejorar la detección de malware.

ClamAV

ClamAV es un antivirus de código abierto muy popular que utiliza reglas YARA para la detección de malware. ClamAV cuenta con una amplia base de datos de reglas que abarca una amplia variedad de amenazas conocidas. Los analistas de seguridad pueden utilizar estas reglas como punto de partida y personalizarlas según sus necesidades específicas.

GitHub YaraRules

GitHub YaraRules es un repositorio en línea que contiene un gran número de reglas YARA desarrolladas y mantenidas por la comunidad de usuarios. Los analistas de seguridad pueden buscar reglas específicas o explorar las diferentes categorías disponibles para encontrar reglas que se ajusten a sus necesidades. GitHub YaraRules también permite a los usuarios contribuir y compartir sus propias reglas, lo que enriquece aún más la base de datos y la eficacia de la detección de malware.

Plataformas de intercambio de inteligencia de amenazas

Existen numerosas plataformas de intercambio de inteligencia de amenazas que proporcionan reglas y firmas de detección de malware en formato YARA. Estas plataformas recopilan información de diversas fuentes confiables y la ponen a disposición de la comunidad de seguridad. Los analistas de seguridad pueden utilizar estas reglas para mejorar su detección de malware y mantenerse actualizados con las últimas amenazas.

Importancia de la detección de malware con YARA

La detección de malware basada en firmas es una de las técnicas más utilizadas en la lucha contra el malware. A pesar de las limitaciones inherentes a esta técnica, como la incapacidad de detectar variantes desconocidas o el riesgo de falsos positivos, sigue siendo una herramienta valiosa y eficaz en la detección de amenazas conocidas.

YARA, con su capacidad para crear reglas y buscar características específicas en los archivos, añade un nivel adicional de precisión y adaptabilidad a la detección de malware basada en firmas. Las reglas personalizadas en YARA permiten a los analistas de seguridad adaptarse rápidamente a las nuevas amenazas y asegurarse de que se detectan las variantes más recientes de malware.

Además, la facilidad de uso y la flexibilidad de YARA hacen que sea una herramienta accesible para los analistas de seguridad, incluso aquellos sin conocimientos avanzados de programación. Esto fomenta la difusión y el intercambio de conocimientos, lo que a su vez contribuye a la mejora continua de la eficacia de la detección de malware.

Conclusiones y consideraciones finales

La detección de malware con reglas YARA es esencial en la lucha contra las amenazas de seguridad informática. YARA es una herramienta versátil, fácil de usar y altamente personalizable que permite identificar y clasificar rápidamente muestras de malware.

La capacidad de crear reglas personalizadas en YARA, así como la posibilidad de utilizar reglas de fuentes confiables como ClamAV, GitHub YaraRules o plataformas de intercambio de inteligencia de amenazas, brinda a los analistas de seguridad una gran flexibilidad y precisión en la detección de amenazas conocidas y variantes de malware.

Aunque la detección de malware basada en firmas tiene sus limitaciones, YARA sigue siendo una herramienta valiosa en la detección de amenazas conocidas y en la adaptación rápida a las nuevas evoluciones del malware. La combinación de la detección de malware basada en firmas con otras técnicas más avanzadas, como el análisis de comportamiento o el aprendizaje automático, puede proporcionar una protección aún más efectiva contra las amenazas de seguridad.

YARA es una herramienta poderosa que todo analista de seguridad debe tener en su arsenal. Mediante la creación y utilización de reglas YARA personalizadas, los analistas pueden mejorar significativamente su capacidad para detectar y clasificar muestras de malware, lo que contribuye a un entorno más seguro y protegido contra las amenazas cibernéticas.

Este vídeo te puede ayudar

Deja una respuesta

Contenido relacionado