Detectar shellcodes en binarios de Metasploit y Cobalt Strike Beacon

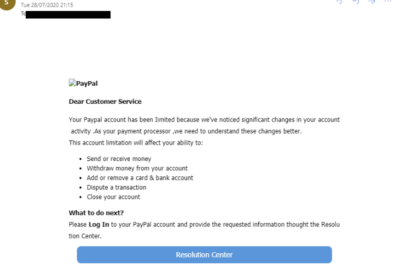

En el mundo de la seguridad informática, la detección de amenazas y la protección de los sistemas son aspectos fundamentales. Con el crecimiento del malware y las técnicas de hacking, es esencial contar con herramientas y técnicas efectivas para identificar y neutralizar posibles ataques. En este artículo, nos enfocaremos en la detección de shellcodes en binarios de Metasploit y Cobalt Strike Beacon, dos herramientas muy utilizadas por los hackers.

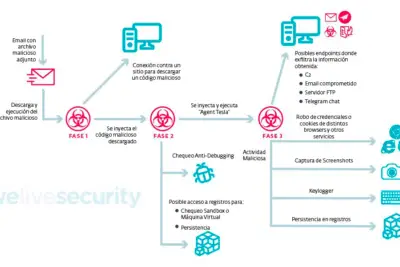

Los shellcodes son fragmentos de código malicioso que se ejecutan en sistemas vulnerados con el objetivo de permitir el acceso remoto o el control total del mismo. Estos códigos están diseñados para aprovechar vulnerabilidades conocidas y explotarlas, con el objetivo de introducir malware o llevar a cabo acciones maliciosas. Detectar y analizar shellcodes es esencial para la prevención y respuesta ante posibles amenazas.

Detección de shellcodes en binarios de Metasploit

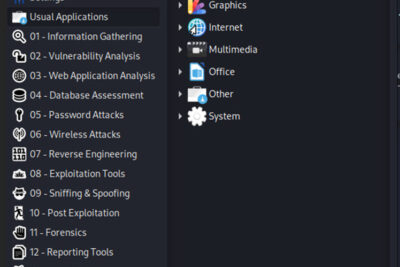

Uno de los métodos más comunes utilizados por los hackers para aprovechar vulnerabilidades es a través del uso de Metasploit, una poderosa plataforma de pruebas de penetración que proporciona una amplia gama de exploits y shellcodes. Es esencial ser capaz de detectar cualquier binario vinculado a Metasploit y analizarlo en busca de posibles shellcodes.

Para la detección de shellcodes generados por Metasploit en binarios, es importante tener en cuenta algunos elementos clave. En primer lugar, una cadena muy común que se encuentra en los binarios de Metasploit es "ab.pdb". Esta cadena se refiere a la etiqueta de depuración utilizada por Metasploit y puede ser un indicio clave de que el binario puede contener un shellcode.

Para detectar binarios generados por Metasploit que contengan shellcodes, podemos utilizar reglas Yara. Yara es una herramienta extremadamente útil en el campo de la seguridad informática, ya que permite crear reglas para identificar patrones específicos en los archivos. Podemos definir una regla Yara que busque la cadena "ab.pdb" en los binarios y, si la encuentra, identifique el archivo como potencialmente malicioso y en necesidad de análisis adicional.

Otro articulo de ayuda:Te atreves a explorar Havoc y descubrir artefactos olvidadosAnálisis de shellcodes con radare2 e Immunity Debugger

Una vez detectado un binario que potencialmente contiene un shellcode, es importante analizarlo en detalle para comprender su funcionamiento y poder tomar las medidas necesarias para proteger el sistema. Para este propósito, podemos utilizar herramientas como radare2 e Immunity Debugger.

radare2 es una herramienta de análisis binario de código abierto que proporciona una amplia gama de funcionalidades para examinar y entender los binarios. Podemos utilizar radare2 para desmontar el binario y observar el código fuente del shellcode. También podemos utilizarlo para identificar posibles funciones maliciosas o llamadas a bibliotecas no deseadas.

Immunity Debugger, por otro lado, es una poderosa herramienta de depuración de código que nos permite ejecutar el binario en un entorno controlado y observar su comportamiento paso a paso. Podemos definir puntos de interrupción en el código y examinar el estado de la memoria en diferentes momentos durante la ejecución del shellcode. Estas herramientas nos proporcionan una visión detallada del funcionamiento interno del shellcode y nos ayudan a comprender su lógica y potencial impacto en el sistema.

Detección de artefactos generados por Cobalt Strike Beacon

Otra amenaza común en el campo de la seguridad informática es el uso de Cobalt Strike Beacon, un framework de post-explotación altamente sofisticado utilizado por los hackers para mantener acceso y control remoto en sistemas comprometidos. Es esencial poder detectar artefactos generados por Cobalt Strike Beacon para prevenir y responder adecuadamente ante posibles intrusiones.

Para detectar artefactos generados por Cobalt Strike Beacon, se pueden utilizar técnicas similares a las utilizadas para detectar binarios generados por Metasploit. Podemos analizar los binarios en busca de cadenas específicas o patrones de comportamiento asociados con Cobalt Strike Beacon.

En particular, una cadena muy común en los binarios de Cobalt Strike Beacon es "metsrv.dll". Esta cadena se refiere a la biblioteca utilizada por Cobalt Strike Beacon para obtener acceso y control remoto en el sistema comprometido. Si encontramos esta cadena en un binario, es un indicio claro de que estamos tratando con un artefacto generado por Cobalt Strike Beacon.

Además de la búsqueda de cadenas específicas, también podemos utilizar reglas Yara para detectar artefactos generados por Cobalt Strike Beacon. Podemos definir reglas Yara que busquen combinaciones específicas de cadenas de caracteres, llamadas a funciones o comportamientos sospechosos que son característicos de Cobalt Strike Beacon.

Importancia de la detección de amenazas y métodos para lograrlo

La detección de amenazas y el análisis de malware son aspectos cruciales en la seguridad informática. Como hemos visto a lo largo de este artículo, la detección de shellcodes en binarios de Metasploit y artefactos generados por Cobalt Strike Beacon son tareas fundamentales para proteger nuestros sistemas y prevenir posibles ataques.

Existen diversas técnicas y herramientas que pueden ayudarnos en este proceso. Desde la detección de cadenas específicas en los binarios hasta el uso de reglas Yara para identificar patrones y comportamientos maliciosos, es esencial contar con una combinación de enfoques para garantizar una detección efectiva de amenazas.

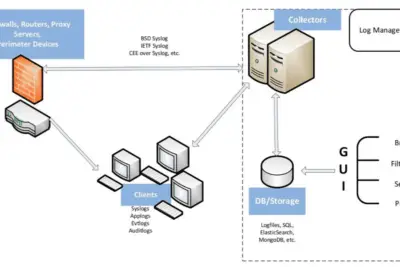

Además de las técnicas mencionadas anteriormente, también es importante tener en cuenta otras señales de advertencia, como las conexiones a IPs y puertos conocidos utilizados por los hackers. Podemos utilizar herramientas como scdbg para analizar el tráfico de red y detectar posibles conexiones sospechosas.

La detección de shellcodes en binarios de Metasploit y artefactos generados por Cobalt Strike Beacon es fundamental para garantizar la seguridad de nuestros sistemas. Mediante el uso de técnicas y herramientas adecuadas, podemos identificar posibles amenazas y tomar las medidas necesarias para protegernos. La seguridad informática es una carrera constante entre los hackers y los profesionales de la seguridad, y es esencial mantenernos actualizados y utilizar las mejores prácticas para mantener nuestros sistemas seguros.

Este vídeo te puede ayudar

Deja una respuesta

Contenido relacionado