El Troyano AsyncRAT: Por qué es considerado una amenaza en aumento

En el mundo de la ciberseguridad, cada vez surgen nuevas amenazas que ponen en peligro la seguridad de los sistemas y la privacidad de los usuarios. Uno de los malware que se ha vuelto muy popular en los últimos tiempos es el troyano AsyncRAT. Este troyano ha sido aprovechado por los hackers debido a su capacidad para controlar sistemas de manera remota. Inicialmente, se presentó en Github como un software legítimo, pero ha sido utilizado con fines maliciosos.

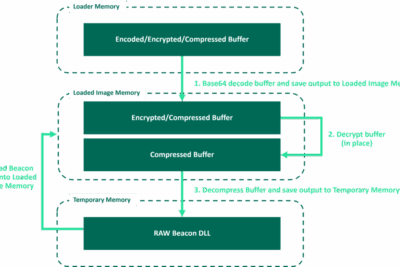

El troyano AsyncRAT se destaca por su comportamiento complejo y sus funcionalidades maliciosas. Utiliza técnicas como el DLL Sideloading y la persistencia en el registro del sistema para mantenerse oculto y evitar ser detectado. Una vez que se infiltra en un sistema, AsyncRAT es capaz de obtener información confidencial del usuario y del entorno, exfiltrar datos de navegadores y wallets, y comunicarse con un Command and Control para recibir comandos maliciosos.

En este artículo, analizaremos y examinaremos en detalle el troyano AsyncRAT. Exploraremos cómo se propaga, cuáles son sus principales objetivos en los sistemas comprometidos, cómo detectar su presencia en un sistema y, finalmente, las medidas de prevención y mitigación que se pueden tomar para protegerse contra esta creciente amenaza.

¿Cómo se propaga AsyncRAT?

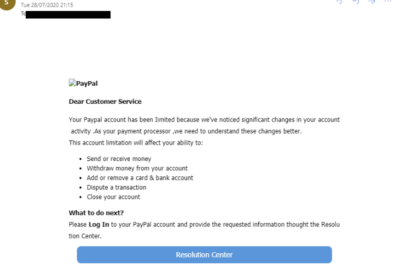

AsyncRAT utiliza diversas técnicas para propagarse y infectar sistemas. Una forma común de propagación es a través de correos electrónicos de phishing, donde los usuarios reciben un correo electrónico aparentemente legítimo con un archivo adjunto malicioso que contiene el troyano. Estos correos electrónicos suelen ser diseñados de manera inteligente para engañar al usuario y hacer que abra el archivo adjunto sin sospechar nada.

Otra forma de propagación de AsyncRAT es a través de descargas y ejecuciones de archivos desde sitios web no confiables. Los usuarios que descargan software pirateado o contenido ilegal a menudo pueden verse infectados con el troyano sin siquiera saberlo.

Otro articulo de ayuda:Cómo protegerse de la ingeniería social en líneaAdemás, AsyncRAT también puede propagarse a través de dispositivos USB infectados. Si un usuario conecta un dispositivo USB infectado a su sistema, el troyano puede aprovechar automáticamente la oportunidad para infectar el sistema.

Principales objetivos de AsyncRAT en los sistemas comprometidos

Una vez que AsyncRAT se encuentra en un sistema comprometido, su principal objetivo es otorgar al hacker un control remoto completo sobre la máquina infectada. Esto significa que el hacker puede acceder y controlar el sistema en cualquier momento, sin que el usuario se dé cuenta.

AsyncRAT está diseñado para recopilar información confidencial del usuario y del entorno. Esto incluye registros de pulsaciones de teclas, capturas de pantalla, información de inicio de sesión almacenada en navegadores, información de billeteras digitales y más. Toda esta información se exfiltra y se envía al hacker a través de la comunicación con un Command and Control.

Además de recopilar información, AsyncRAT puede realizar diversas acciones maliciosas en el sistema comprometido. Estas acciones pueden incluir la descarga y ejecución de archivos adicionales, la instalación de otros malware en el sistema y la modificación de archivos y configuraciones existentes.

¿Cómo detectar la presencia de AsyncRAT en un sistema?

Detectar la presencia de AsyncRAT en un sistema puede resultar desafiante, ya que el troyano utiliza técnicas avanzadas para ocultarse y evitar ser detectado por los programas antivirus convencionales. Sin embargo, existen diferentes métodos y herramientas que se pueden utilizar para identificar la presencia de AsyncRAT en un sistema comprometido.

Una de las primeras señales de alerta puede ser un rendimiento lento o inusual del sistema. Si el sistema se vuelve más lento de lo normal y presenta comportamientos extraños, es posible que esté infectado con AsyncRAT o cualquier otro malware.

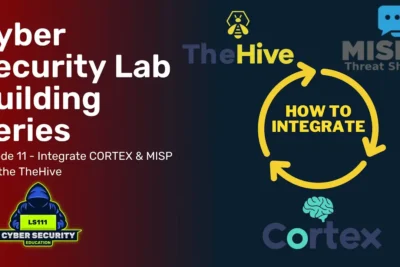

El uso de herramientas de análisis como PEStudio, API Monitor y Procmon puede ayudar a identificar el comportamiento malicioso de AsyncRAT. Estas herramientas permiten monitorear las llamadas de API, los archivos que se crean o modifican y las actividades del sistema que son características de AsyncRAT.

Además, el análisis dinámico es una técnica eficaz para detectar la presencia de AsyncRAT. Mediante el uso de un entorno aislado y herramientas especializadas, como un sandbox, se puede ejecutar el troyano y observar su comportamiento sin poner en riesgo el sistema principal.

También es posible descifrar la configuración cifrada en el malware utilizando un script en Python. Este script puede revelar información como puertos utilizados, hosts de Command and Control y otras configuraciones relacionadas con AsyncRAT.

Asimismo, se han desarrollado reglas de detección en herramientas como CAPE y scripts YARA para ayudar a identificar la presencia de AsyncRAT en un sistema. Estas reglas y scripts se basan en patrones y características específicas del troyano, lo que permite una detección más eficiente.

Medidas de prevención y mitigación frente al troyano AsyncRAT

Para protegerse contra AsyncRAT y otros malware similares, es importante considerar medidas de prevención y mitigación. A continuación, se presentan algunas medidas que se pueden tomar:

- Mantener el software actualizado: Mantener el sistema operativo y todas las aplicaciones actualizadas es esencial para evitar vulnerabilidades que podrían ser aprovechadas por AsyncRAT. Instale regularmente las actualizaciones y parches proporcionados por los proveedores de software.

- Ser cauteloso con los correos electrónicos y los enlaces sospechosos: No abra correos electrónicos o enlaces sospechosos, especialmente si provienen de remitentes desconocidos. Tenga cuidado al descargar archivos adjuntos y asegúrese de que sean de fuentes confiables.

- Utilizar un software de seguridad confiable: Utilice un software antivirus y antimalware confiable y manténgalo actualizado. Estas herramientas pueden ayudar a detectar y eliminar AsyncRAT y otros malware antes de que causen daño.

- Evitar descargar contenido de sitios web no confiables: Evite descargar software pirateado, contenido ilegal u otros archivos de sitios web no confiables. Estos sitios web a menudo pueden contener malware, incluido AsyncRAT.

- Utilizar contraseñas seguras y multifactoriales: Utilice contraseñas seguras y únicas para todas sus cuentas en línea. Considere habilitar la autenticación de dos factores siempre que sea posible para proporcionar una capa adicional de seguridad.

- Educarse sobre las prácticas de seguridad cibernética: Manténgase informado sobre los últimos tipos de malware y estafas cibernéticas. Investigue y aprenda sobre buenas prácticas de seguridad cibernética que le ayudarán a protegerse contra amenazas como AsyncRAT.

Conclusión

El troyano AsyncRAT es una amenaza en aumento en el mundo de la ciberseguridad. Su capacidad para controlar sistemas de manera remota y robar información confidencial lo convierte en una herramienta muy peligrosa en manos de los hackers. Sin embargo, con el conocimiento adecuado y la implementación de medidas de prevención y mitigación, es posible protegerse contra AsyncRAT y otras amenazas similares.

Es fundamental mantener el software actualizado, ser consciente de los correos electrónicos y enlaces sospechosos, utilizar un software de seguridad confiable, evitar descargar contenido de sitios web no confiables y utilizar contraseñas seguras. Además, la educación continua sobre prácticas de seguridad cibernética ayudará a mantenerse informado y protegido contra amenazas como AsyncRAT.

AsyncRAT representa una amenaza significativa para la seguridad de los sistemas y la privacidad de los usuarios. Ante esta creciente amenaza, es crucial tomar medidas preventivas y estar preparado para mitigar los riesgos asociados con el troyano.

Este vídeo te puede ayudar

Deja una respuesta

Contenido relacionado