Snake Keylogger, uno de los malware más comunes actualmente

En el mundo de la ciberseguridad, los malware se han convertido en una amenaza cada vez más frecuente y peligrosa. Uno de los malware más comunes en la actualidad es el Snake Keylogger. Se trata de un software malicioso que se infiltra en los sistemas y registra todas las pulsaciones de teclas realizadas por los usuarios. Con esta información, los atacantes pueden obtener contraseñas, datos financieros y otro tipo de información confidencial.

En este artículo, examinaremos en detalle el funcionamiento y las características del Snake Keylogger, así como su impacto en la seguridad de los sistemas. También veremos cómo se propaga a través de archivos adjuntos en correos electrónicos y las estrategias que utiliza para mantenerse persistente en el sistema y comunicarse con servidores externos. Nos centraremos especialmente en el impacto que este malware ha tenido en España, donde se ha observado un aumento en su presencia y actividad.

Detalles del malware Snake Keylogger

El Snake Keylogger es un tipo de malware que se instala en los sistemas sin el conocimiento o consentimiento del usuario. Una vez infectado, el malware registra todas las pulsaciones de teclas realizadas por el usuario y las envía a los atacantes. Esto les permite obtener información confidencial, como contraseñas, datos bancarios o mensajes de correo electrónico.

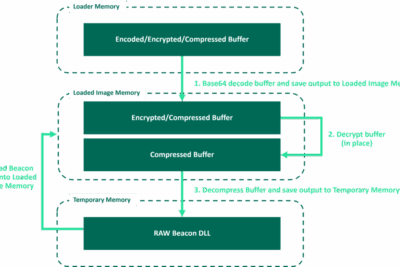

El Snake Keylogger se ha ganado un lugar destacado entre los malware más comunes debido a su sofisticación y capacidad para pasar desapercibido. A menudo se disfraza como un archivo legítimo, lo que dificulta su detección por parte de los programas antivirus.

Propagación a través de archivos adjuntos en correos electrónicos

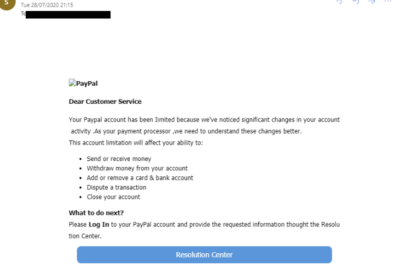

Una de las formas más comunes en las que el Snake Keylogger se propaga es a través de archivos adjuntos en correos electrónicos. Los atacantes envían correos electrónicos maliciosos que contienen un archivo adjunto, como un documento de Microsoft Excel. Estos archivos suelen estar diseñados para aprovechar vulnerabilidades conocidas del software, como CVE-2017-11882, que permiten la ejecución de código malicioso al abrir el archivo.

Otro articulo de ayuda: Cómo evitar ser víctima del malware AgentTesla

Cómo evitar ser víctima del malware AgentTeslaCuando el usuario abre el archivo adjunto, el Snake Keylogger se instala silenciosamente en el sistema. A partir de ese momento, el malware comienza a registrar todas las pulsaciones de teclas realizadas por el usuario, enviando la información recopilada a los atacantes de forma periódica.

El uso de archivos adjuntos en correos electrónicos como vector de propagación es especialmente efectivo, ya que muchas personas confían en los mensajes de correo electrónico y no sospechan que pueden contener malware. Por esta razón, es fundamental contar con programas antivirus actualizados y ser cauteloso al abrir cualquier archivo adjunto en un correo electrónico.

Estrategias de persistencia y comunicación con servidores externos

Una de las características distintivas del Snake Keylogger es su capacidad para mantenerse persistente en el sistema infectado. Una vez que se ha instalado en el sistema, el malware crea una clave de registro en HKCU (HKEY_CURRENT_USER) que se ejecuta cada vez que se inicia el sistema. Esto garantiza que el malware se active automáticamente cada vez que el usuario reinicie el sistema, sin que el usuario se dé cuenta.

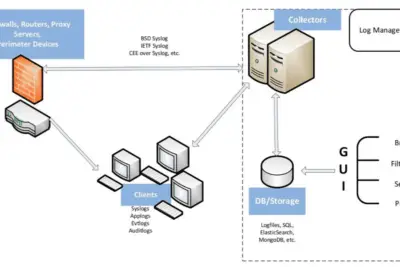

Además de su capacidad de persistencia, el Snake Keylogger también establece comunicación con servidores externos. El malware configura una conexión con un servidor controlado por los atacantes, a través del cual envía la información recopilada del usuario. Esta comunicación con servidores externos plantea un grave riesgo de seguridad, ya que los atacantes pueden utilizar esta información para cometer fraudes, robo de identidad u otros delitos cibernéticos.

La configuración de la comunicación con servidores externos también permite a los atacantes enviar comandos y recibir actualizaciones de software. Esto significa que los atacantes pueden controlar remotamente el malware y actualizarlo con nuevas funcionalidades o técnicas de evasión. Esta capacidad de actualización remota hace que el Snake Keylogger sea aún más peligroso y difícil de detectar.

Impacto del malware en la seguridad, especialmente en España

El Snake Keylogger ha causado estragos en la seguridad de los sistemas en todo el mundo, y España no ha sido una excepción. Según los informes de los expertos en ciberseguridad, se ha observado un aumento significativo en la presencia y actividad de este malware en España en los últimos años.

El impacto del Snake Keylogger en la seguridad en España es especialmente preocupante debido a la gran cantidad de usuarios de servicios bancarios en línea en el país. Muchos usuarios españoles realizan transacciones financieras a través de la banca online, lo que los convierte en objetivos ideales para los atacantes que buscan obtener información confidencial, como contraseñas bancarias.

Además del robo de información financiera, el Snake Keylogger también puede comprometer la privacidad de los usuarios. El malware puede registrar otros tipos de información confidencial, como contraseñas de redes sociales o datos personales, lo que pone en riesgo la privacidad de los usuarios y puede dar lugar a situaciones de extorsión o acoso.

El Snake Keylogger se ha consolidado como uno de los malware más comunes y peligrosos en la actualidad. Su capacidad para pasar desapercibido y recopilar información confidencial lo convierte en una amenaza significativa para la seguridad de los sistemas. Es fundamental que los usuarios estén conscientes de los riesgos asociados con el malware y tomen las medidas necesarias para protegerse, como mantener sus programas antivirus actualizados y ser cautelosos al abrir archivos adjuntos en correos electrónicos.

Este vídeo te puede ayudar

Deja una respuesta

Contenido relacionado