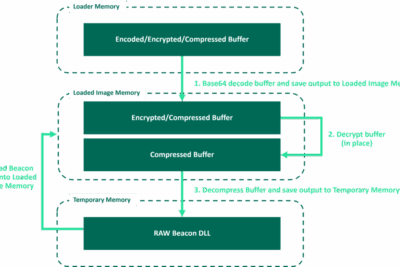

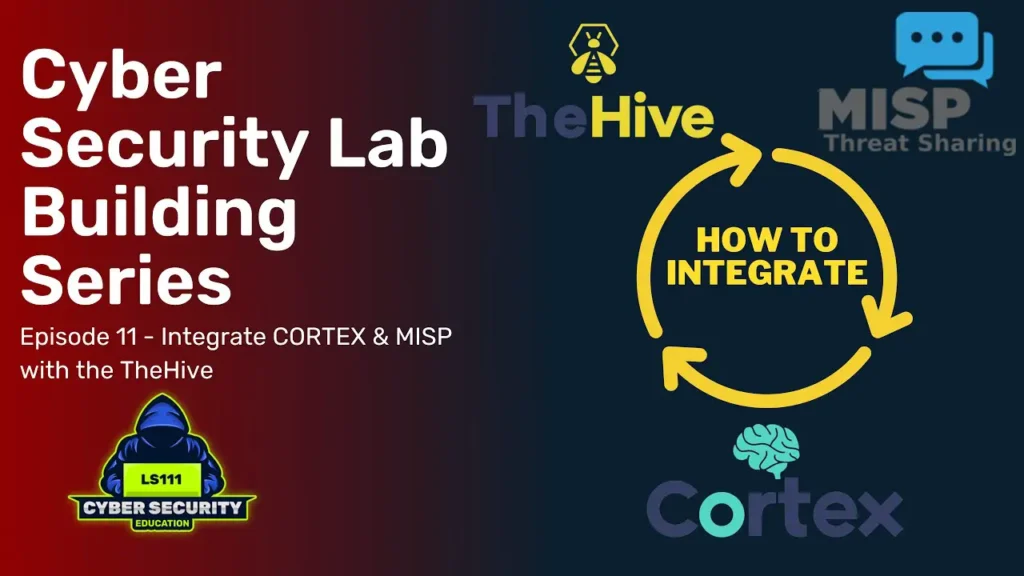

Título: Potenciando ciberseguridad: TheHive, Cortex y MISP

**Un trio perfecto con TheHive, Cortex y MISP**.

En el mundo de la ciberseguridad, la capacidad de responder de manera efectiva a los incidentes de seguridad y de colaborar eficientemente en la investigación de amenazas es fundamental. TheHive, Cortex y MISP son tres herramientas poderosas que se complementan entre sí para proporcionar una solución completa en la respuesta a incidentes y el intercambio de información sobre amenazas. Al unir fuerzas, estas herramientas proporcionan a los analistas la capacidad de analizar y manejar grandes volúmenes de información de seguridad, mejorar la inteligencia sobre amenazas y fortalecer las defensas cibernéticas.

- Características clave de TheHive, Cortex y MISP

- Beneficios de integrar estas herramientas en la ciberseguridad

- Ejemplos de casos de uso exitosos de TheHive, Cortex y MISP

- Consejos para aprovechar al máximo la integración de estas herramientas en la ciberseguridad

- Conclusiones y recomendaciones finales

Características clave de TheHive, Cortex y MISP

TheHive: TheHive es una plataforma de respuesta a incidentes de seguridad de código abierto que permite a los equipos de seguridad colaborar en tiempo real en la investigación de amenazas y en la coordinación de respuestas. Algunas de las características clave de TheHive incluyen:

1. **Paneles de mandos personalizables**: Los analistas pueden crear paneles de mandos personalizados para visualizar datos relevantes y monitorear el estado de los incidentes en tiempo real.

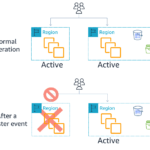

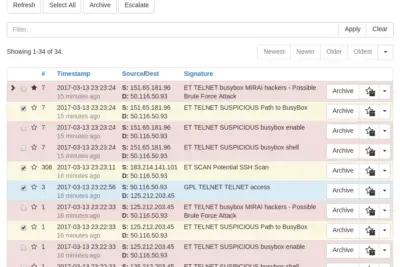

2. **Integración de alimentadores de alerta**: TheHive puede recibir alertas de una variedad de fuentes, como sistemas de detección de intrusos, registros de eventos de seguridad y plataformas SIEM (Security Information and Event Management, por sus siglas en inglés). Esto permite una recopilación centralizada de alertas y una mejor visibilidad de los incidentes.

Otro articulo de ayuda: Amazon Web Services es eficiente para Disaster Recovery

Amazon Web Services es eficiente para Disaster Recovery3. **Automatización de tareas**: TheHive permite automatizar tareas repetitivas o rutinarias, lo que ayuda a agilizar el proceso de respuesta a incidentes y a reducir la carga de trabajo de los analistas.

4. **Colaboración en tiempo real**: Los analistas pueden trabajar en equipo en la investigación de incidentes, compartir información, comentarios y evidencia, y asignar tareas a otros miembros del equipo, todo en tiempo real.

Cortex: Cortex es un potente motor de análisis independiente que se integra con TheHive para proporcionar capacidades de análisis avanzadas. Algunas de las características clave de Cortex incluyen:

1. **Amplia gama de analizadores**: Cortex cuenta con una amplia biblioteca de analizadores y módulos de análisis que cubren diferentes tipos de observables, como direcciones IP, nombres de dominio, hashes, URLs, archivos y mucho más. Estos analizadores automatizan el proceso de análisis y proporcionan información valiosa sobre la naturaleza de las amenazas.

2. **Motor de búsqueda de amenazas**: Cortex integra motores de búsqueda de amenazas como VirusTotal, AlienVault OTX y MISP, lo que permite a los analistas acceder rápidamente a información relevante sobre las amenazas identificadas.

Otro articulo de ayuda: Amazon Web Services es eficiente para Disaster Recovery

Amazon Web Services es eficiente para Disaster Recovery Cómo potenciar Crowdstrike con Apache NiFi de forma gratuita

Cómo potenciar Crowdstrike con Apache NiFi de forma gratuita3. **Capacidad de expansión**: Cortex es fácilmente extensible, lo que significa que los analistas pueden agregar nuevos analizadores y módulos específicos según las necesidades de su organización.

MISP: MISP (Malware Information Sharing Platform) es una plataforma de intercambio de información sobre amenazas de código abierto que permite a las organizaciones compartir y colaborar en la lucha contra las amenazas cibernéticas. Algunas de las características clave de MISP incluyen:

1. **Intercambio de información estructurada**: MISP especifica una estructura clara y uniforme para el intercambio de información sobre amenazas, lo que facilita la comprensión y el análisis de la información compartida.

2. **Integración con fuentes externas**: MISP se puede integrar con una variedad de fuentes externas, como feeds de inteligencia de seguridad, listas de indicadores de compromiso (IOCs) y feeds de vulnerabilidades. Esto permite a los analistas enriquecer la información sobre amenazas y fortalecer las defensas cibernéticas.

3. **Sincronización con TheHive y Cortex**: MISP se sincroniza con TheHive y Cortex para proporcionar eventos enriquecidos y actualizados a los analistas que utilizan estas herramientas. Esto mejora la eficiencia en la investigación de incidentes y la colaboración entre equipos de seguridad.

Otro articulo de ayuda: Amazon Web Services es eficiente para Disaster Recovery

Amazon Web Services es eficiente para Disaster Recovery Cómo potenciar Crowdstrike con Apache NiFi de forma gratuita

Cómo potenciar Crowdstrike con Apache NiFi de forma gratuita Jugando con la ciberseguridad usando reglas YARA

Jugando con la ciberseguridad usando reglas YARABeneficios de integrar estas herramientas en la ciberseguridad

La integración de TheHive, Cortex y MISP en la ciberseguridad proporciona una serie de beneficios importantes. Algunos de los beneficios clave incluyen:

1. **Mayor eficiencia en la respuesta a incidentes**: La integración de estas herramientas permite una respuesta más rápida y eficiente a los incidentes de seguridad. Los analistas pueden colaborar en tiempo real, automatizar tareas y acceder a información relevante sobre las amenazas identificadas, lo que permite una respuesta mejor coordinada y más efectiva.

2. **Inteligencia sobre amenazas mejorada**: Al combinar las capacidades de análisis de Cortex con la información compartida a través de MISP, los analistas pueden obtener una mejor inteligencia sobre las amenazas. Esto les permite identificar patrones de ataque, detectar amenazas emergentes y tomar medidas proactivas para fortalecer las defensas cibernéticas.

3. **Intercambio de información eficiente**: La integración de MISP con TheHive y Cortex facilita el intercambio de información sobre amenazas entre organizaciones y equipos de seguridad. Esto ayuda a las organizaciones a estar al tanto de las últimas tendencias de amenazas y a tomar medidas para protegerse contra ellas.

4. **Automatización de tareas repetitivas**: La automatización de tareas rutinarias a través de TheHive y Cortex ayuda a reducir la carga de trabajo de los analistas y permite que dediquen más tiempo y recursos a actividades de mayor valor, como la investigación y el análisis de amenazas.

Otro articulo de ayuda: Amazon Web Services es eficiente para Disaster Recovery

Amazon Web Services es eficiente para Disaster Recovery Cómo potenciar Crowdstrike con Apache NiFi de forma gratuita

Cómo potenciar Crowdstrike con Apache NiFi de forma gratuita Jugando con la ciberseguridad usando reglas YARA

Jugando con la ciberseguridad usando reglas YARA Ciberataques en la Universidad: Noticias Impactantes

Ciberataques en la Universidad: Noticias ImpactantesEjemplos de casos de uso exitosos de TheHive, Cortex y MISP

A continuación, se presentan algunos ejemplos de casos de uso exitosos de TheHive, Cortex y MISP en la ciberseguridad:

Caso de uso 1: Análisis de indicadores de compromiso (IOCs)

Imaginemos que una organización detecta un nuevo ataque cibernético y logra obtener algunos indicadores de compromiso, como direcciones IP, hashes de archivos y URLs maliciosas. Utilizando TheHive, los analistas pueden crear un nuevo caso para investigar el incidente y agregar los IOCs recolectados como observables en el caso. Luego, utilizando Cortex, los analizadores correspondientes pueden ser ejecutados automáticamente para obtener información adicional sobre las amenazas relacionadas con los IOCs. Por último, TheHive y MISP pueden sincronizarse para agregar eventos enriquecidos con información relevante de MISP a los casos en TheHive. Esto permite a los analistas obtener una imagen completa de las amenazas y tomar medidas para mitigar el riesgo.

Caso de uso 2: Colaboración en la investigación de amenazas

Imaginemos que varias organizaciones se enfrentan a un ataque de phishing sofisticado. Utilizando MISP, estas organizaciones pueden compartir información sobre los indicadores de compromiso, las tácticas utilizadas por los atacantes y las medidas de mitigación. TheHive puede actuar como un centro de operaciones de seguridad centralizado, permitiendo a los equipos de seguridad de las diferentes organizaciones colaborar en tiempo real en la investigación del ataque. Los analistas pueden compartir comentarios, evidencia y asignar tareas para coordinar la respuesta de manera eficiente.

Caso de uso 3: Automatización de tareas de respuesta a incidentes

Imaginemos que una organización recibe una alerta de un sistema de detección de intrusiones que indica un posible compromiso de los sistemas internos. Esta alerta se recibe automáticamente en TheHive y se crea un nuevo caso para investigar el incidente. Utilizando Cortex, los analizadores correspondientes pueden ser ejecutados automáticamente en los observables identificados en la alerta para obtener información adicional. TheHive puede automatizar tareas como la consulta de las reputaciones de direcciones IP y dominios, la búsqueda de amenazas relacionadas en VirusTotal y el análisis de archivos sospechosos en busca de malware. Esto permite a los analistas agilizar el proceso de respuesta a incidentes y concentrarse en tareas de mayor valor, como la mitigación y la remediación.

Consejos para aprovechar al máximo la integración de estas herramientas en la ciberseguridad

Para aprovechar al máximo la integración de TheHive, Cortex y MISP en la ciberseguridad, se recomienda seguir estos consejos:

1. **Planifica tu integración**: Antes de implementar estas herramientas, es importante planificar cómo se integrarán en tu infraestructura de seguridad. Define tus objetivos y requisitos, y establece un plan para implementar y configurar las herramientas de manera efectiva.

2. **Capacita a tus analistas**: Proporciona capacitación adecuada a tus analistas para que estén familiarizados con las características y funcionalidades de TheHive, Cortex y MISP. Esto les ayudará a aprovechar al máximo estas herramientas y a utilizarlas de manera eficiente en su trabajo diario.

3. **Automatiza tareas rutinarias**: Identifica las tareas rutinarias y repetitivas en la respuesta a incidentes y utiliza TheHive y Cortex para automatizarlas. Esto ayudará a reducir la carga de trabajo de los analistas y a mejorar la eficiencia en la respuesta a incidentes.

4. **Establece flujos de trabajo claros**: Defina flujos de trabajo claros para la investigación de incidentes y la colaboración entre equipos de seguridad. Esto asegurará que todos los pasos necesarios se sigan de manera consistente y ayudará a mantener una comunicación efectiva entre los analistas.

5. **Participa en la comunidad**: TheHive, Cortex y MISP son herramientas de código abierto que cuentan con comunidades activas de usuarios y desarrolladores. Participa en estos foros y grupos de discusión para aprender de los demás, compartir conocimientos y obtener soporte técnico cuando sea necesario.

Conclusiones y recomendaciones finales

La ciberseguridad es una preocupación cada vez más importante en el mundo actual, y la capacidad de responder de manera efectiva a los incidentes de seguridad es fundamental. TheHive, Cortex y MISP son herramientas esenciales en el arsenal de cualquier equipo de seguridad. Al integrar estas herramientas, los analistas pueden mejorar la eficiencia en la respuesta a incidentes, fortalecer las defensas cibernéticas y obtener una mejor inteligencia sobre las amenazas.

En resumen, TheHive proporciona una plataforma de respuesta a incidentes colaborativa, Cortex ofrece capacidades avanzadas de análisis y MISP permite el intercambio de información sobre amenazas. Al unir todas estas herramientas, se crea un trio perfecto que potencia la ciberseguridad y ayuda a las organizaciones a protegerse de las amenazas cibernéticas de manera más efectiva. Aprovecha al máximo esta integración planificando adecuadamente, capacitando a tus analistas, automatizando tareas, estableciendo flujos de trabajo claros y participando en la comunidad. Con estas acciones, estarás en el camino correcto para tener una ciberseguridad más sólida y preparada para enfrentar los desafíos del mundo digital actual.

Este vídeo te puede ayudar

Deja una respuesta

Contenido relacionado