Hunting Ciberseguridad Cómo Detectar Amenazas en el Entorno Digital

La ciberseguridad se ha convertido en un aspecto crítico para todas las organizaciones. Con el aumento constante de ciberataques, es vital contar con estrategias efectivas para la detección y respuesta ante amenazas. Uno de estos métodos es el hunting en ciberseguridad, que permite a los profesionales identificar intrusiones y ataques en curso. Esta práctica se centra en la búsqueda proactiva de indicios de amenazas, dejando de lado el enfoque tradicional que se basa únicamente en alertas de sistemas automatizados.

El hunting requiere un enfoque analítico y un conjunto de habilidades técnicas especializadas. Las organizaciones que implementan estrategias de hunting no solo mejoran su capacidad para responder a incidentes, sino que también pueden fortalecer su postura de seguridad general. En este artículo, exploraremos en profundidad qué implica el hunting en ciberseguridad, sus técnicas, herramientas y la importancia de la inteligencia para maximizar su efectividad en la detección temprana de amenazas.

- Qué es el Hunting en Ciberseguridad y Su Objetivo

- Técnicas de Hunting en Ciberseguridad

- Herramientas Comunes en el Hunting de Ciberseguridad

- La Importancia de la Inteligencia en el Hunting

- Desafíos en el Hunting de Ciberseguridad

- Mejores Prácticas para el Hunting en Ciberseguridad

- Ejemplos de Implementaciones Exitosas de Hunting

- El Futuro del Hunting en Ciberseguridad

Qué es el Hunting en Ciberseguridad y Su Objetivo

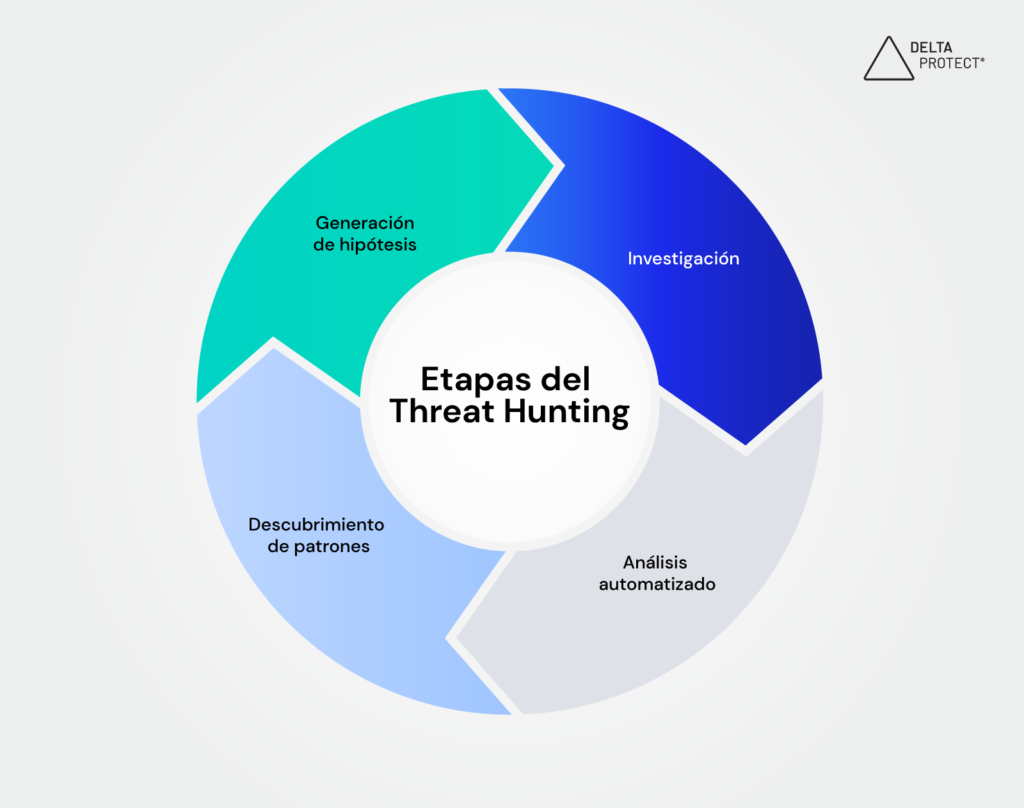

El hunting en ciberseguridad se define como un proceso proactivo realizado por expertos en seguridad para buscar y identificar posibles amenazas dentro de una red. A diferencia de las metodologías tradicionales de detección que se basan en la identificación de alertas generadas por software, el hunting implica una investigación manual. Este proceso requiere de una profunda comprensión del entorno de la organización, así como del comportamiento normal de sus sistemas y usuarios.

El objetivo principal del hunting es detectar ataques antes de que causen daño. Esto se logra mediante la identificación de patrones anómalos que pueden indicar una infiltración o un ataque en curso. Al hacerlo, las organizaciones pueden responder de manera rápida y eficiente, minimizando el impacto de un ciberataque.

Otro articulo de ayuda: Entendiendo el Hash en Ciberseguridad para Proteger la Información de Manera Efectiva

Entendiendo el Hash en Ciberseguridad para Proteger la Información de Manera EfectivaLa experiencia en hunting implica tener un dominio de varios factores, incluyendo el análisis de logs, el monitoreo de tráfico de red, y el uso de herramientas de inteligencia sobre amenazas. Estos aspectos permitirán que los profesionales formulen hipótesis sobre posibles vectores de ataque y luego implementen controles para confirmarlas. De esta manera, las organizaciones no solo reaccionan ante incidentes, sino que también desarrollan una postura proactiva que permite una resiliencia mayor frente a futuros ataques.

Otra ventaja significativa del hunting en ciberseguridad es la capacidad de adaptarse a un panorama de amenazas en constante evolución. A medida que los atacantes desarrollan nuevas técnicas, los equipos de seguridad deben estar un paso adelante. El hunting permite a los analistas estudiar y comprender estos nuevos métodos, integrando el conocimiento adquirido en futuras estrategias de detección y respuesta.

Técnicas de Hunting en Ciberseguridad

Existen varias técnicas utilizadas en el hunting de ciberseguridad, cada una con su propio enfoque y herramientas. Entre las más comunes se encuentran la recolección de inteligencia, el análisis de logs y la monitorización de tráfico de red. Cada técnica desempeña un papel vital en la creación de una imagen completa de la situación de seguridad de una organización.

La recolección de inteligencia implica reunir datos relevantes sobre amenazas potenciales y ataques recientes. Esto incluye información sobre malware, técnicas de phishing y métodos de intrusión. Al nutrirse de esta información, los analistas pueden identificar patrones emergentes que podrían poner en riesgo a su red. La inteligencia también puede ayudar a priorizar qué áreas de la red requieren más atención en un momento dado.

El análisis de logs es otra técnica crucial. Los logs de servidores, aplicaciones y dispositivos de red ofrecen una valiosa fuente de información. Al examinar estos registros, los analistas pueden identificar comportamientos inusuales, conexiones no autorizadas y otros indicadores que sugieren una posible violación de seguridad. Esta técnica requiere tanto de herramientas automatizadas como de la capacidad humana para realizar un análisis efectivo.

Finalmente, la monitorización del tráfico de red es fundamental para el hunting. Este enfoque permite a los analistas observar el tráfico que fluye dentro y fuera de la red. Mediante el uso de tecnologías de análisis de tráfico, los equipos de seguridad pueden identificar variables anómalas, como picos inesperados en el tráfico o conexiones desde ubicaciones inusuales. Esta técnica es especialmente útil para detectar ataques de tipo DDoS y otras intrusiones.

Herramientas Comunes en el Hunting de Ciberseguridad

Para llevar a cabo un hunting de ciberseguridad efectivo, es fundamental utilizar herramientas adecuadas que faciliten la identificación y análisis de amenazas. Existen múltiples opciones en el mercado, cada una diseñada para abordar distintas facetas del hunting. Herramientas como SIEM, EDR y soluciones de análisis de tráfico se destacan entre las más utilizadas.

Los sistemas de gestión de eventos e información de seguridad (SIEM) son imprescindibles en las operaciones de ciberseguridad. Estas herramientas recopilan, normalizan y analizan logs de diversas fuentes, facilitando la detección de anomalías en tiempo real. Además, los SIEM ofrecen capacidades de reporting que ayudan en la investigación post-incidente.

Las soluciones de detección y respuesta en endpoints (EDR), por su parte, se enfocan en la seguridad de los dispositivos. Proporcionan visibilidad sobre las actividades anómalas a nivel de usuario y sistema, permitiendo un análisis más profundo y la aplicación de respuestas automatizadas ante posibles amenazas. La integración de EDR con SIEM puede potenciar las capacidades de detección y respuesta de una organización.

Además, existen herramientas de análisis de tráfico de red que permiten examinar los paquetes de datos que atraviesan la red. Estas soluciones son esenciales para identificar actividades maliciosas, como comandos y controles, transferencias de datos no autorizadas y más. La visibilidad que ofrecen es invaluable para mantener la integridad de una red.

La Importancia de la Inteligencia en el Hunting

La inteligencia sobre amenazas es un componente esencial del hunting en ciberseguridad. Esta se refiere a la recopilación y el análisis de información relacionada con las amenazas que un ente puede afrontar. La inteligencia permite a los equipos de seguridad no sólo reaccionar ante incidentes, sino también anticiparse a ellos. Existen diversas fuentes de inteligencia, que van desde informes de seguridad hasta datos compartidos por otros actores de la industria.

Mediante el uso de inteligencia, los analistas pueden comprender mejor el contexto de las amenazas que enfrentan. Por ejemplo, al identificar un aumento en los ataques de phishing que utilizan una técnica particular, los equipos pueden implementar medidas específicas para mitigar esos ataques. Esta adaptabilidad es crucial en el actual escenario de ciberseguridad, donde la amenaza evoluciona constantemente.

Además, la inteligencia sobre amenazas también ayuda a priorizar los esfuerzos de hunting. No todas las amenazas son iguales, y ninguna organización puede permitirse cazar cada potencial ataque. Por lo tanto, con una buena inteligencia, los equipos pueden concentrarse en aquellas amenazas que son más relevantes y de alto impacto. Esto es especialmente importante en organizaciones con recursos limitados.

Utilizar la inteligencia de amenazas también facilita la comunicación con otras partes interesadas dentro de la organización. Las actualizaciones sobre amenazas pueden ser compartidas con la alta dirección, permitiendo una comprensión común del riesgo y la inversión en ciberseguridad.

Desafíos en el Hunting de Ciberseguridad

A pesar de sus ventajas, el hunting en ciberseguridad no está exento de desafíos. Las organizaciones que desean implementar prácticas efectivas de hunting se enfrentan a múltiples obstáculos. La falta de visibilidad sobre toda la red, la escasez de habilidades técnicas y la gestión de datos son algunos de los problemas más comunes.

Uno de los principales desafíos es la falta de visibilidad. La complejidad de las redes modernas y la adopción de tecnologías como la nube pueden hacer que sea difícil para los analistas tener una visión completa de los sistemas y sus interacciones. Sin esta visibilidad, se vuelve complicado identificar patrones anómalos y posibles intrusiones, limitando la efectividad del hunting.

Otro reto significativo es la escasez de talento en el sector de la ciberseguridad. A medida que la demanda de profesionales capacitados crece, también lo hace la dificultad para reclutar y retener a expertos en hunting. La falta de formación técnica y la experiencia en el campo pueden resultar en un equipo de hunting menos efectivo.

Finalmente, la gestión de datos también representa un desafío considerable. Sin una adecuada infraestructura para almacenar y procesar grandes volúmenes de datos, el hunting se convierte en una tarea monumental. Las organizaciones deben invertir en tecnologías que permitan una recopilación y análisis efectivos de datos, además de capacitar a su personal en el uso de estas herramientas.

Mejores Prácticas para el Hunting en Ciberseguridad

La implementación de mejores prácticas es fundamental para llevar a cabo un hunting exitoso en ciberseguridad. Las organizaciones deben establecer un enfoque estructurado, basado en principios claros que guíen sus actividades. Entre las mejores prácticas se incluye la definición de objetivos claros, la capacitación continua y la colaboración interdepartamental.

Definir objetivos claros es el primer paso esencial. Sin una dirección bien establecida, los esfuerzos de hunting pueden volverse ineficaces o desorganizados. Las organizaciones deben identificar las amenazas más relevantes y establecer indicadores clave de rendimiento (KPI) que permitan evaluar el progreso y la efectividad de sus actividades de hunting.

La capacitación continua del personal también es fundamental. Las amenazas evolucionan y las técnicas de ataque cambian, así como las herramientas y tecnologías utilizadas en el hunting. Los equipos deben mantenerse actualizados con las últimas tendencias y desarrollos en el campo a través de capacitación y desarrollo profesional. Esto tiene que ser una inversión prioritaria para las organizaciones.

Por último, la colaboración entre diferentes departamentos puede enriquecer el proceso de hunting. La ciberseguridad no es solo responsabilidad del departamento de TI. Involucrar a otras áreas, como recursos humanos, administración y legal, puede proporcionar perspectivas valiosas y contribuir a una mejor comprensión de los riesgos y amenazas, así como a una respuesta más rápida ante incidentes.

Ejemplos de Implementaciones Exitosas de Hunting

Existen diversos casos en los que el hunting en ciberseguridad ha demostrado ser fundamental para proteger a las organizaciones. Uno de los ejemplos más destacados es el de una empresa de tecnología que, a través de un programa de hunting bien establecido, logró identificar un ataque cibernético en sus primeras etapas. Este ataque tenía como objetivo robar información confidencial de sus clientes, pero gracias a la detección proactiva, la organización pudo responder rápidamente y mitigar cualquier daño potencial.

Otro caso notable es el de una institución financiera que adoptó el hunting como una parte integral de su estrategia de ciberseguridad. Mediante el uso de inteligencia adaptativa y análisis de logs, el equipo de seguridad pudo identificar un patrón inusual relacionado con transacciones fraudulentas. Su pronta respuesta no solo evitó pérdidas importantes, sino que también fortaleció la confianza entre sus clientes.

Finalmente, un ejemplo del sector de la salud ilustra cómo el hunting puede ser un salvavidas. Un hospital logró detectar un intento de ransomware que tenía como objetivo cifrar su base de datos. Gracias a las prácticas de hunting implementadas, el equipo de seguridad pudo inhabilitar el ataque antes de que comprometiera la información crítica del paciente.

Estos ejemplos subrayan la importancia de contar con un enfoque proactivo hacia la ciberseguridad. El hunting no es solo una herramienta más; es una estrategia que puede marcar la diferencia entre un incidente menor y un evento catastrófico.

El Futuro del Hunting en Ciberseguridad

A medida que el panorama de ciberseguridad evoluciona, también lo hace el hunting. Las tendencias actuales indican que la automatización y el uso de inteligencia artificial jugarán un papel fundamental en la optimización del hunting. Estas tecnologías permiten procesar grandes volúmenes de datos más rápidamente, mejorando la capacidad de análisis y detección de amenazas.

La integración de la inteligencia artificial permitirá a los equipos de ciberseguridad centrarse en las tareas más críticas y de alto nivel, dejando que las máquinas se ocupen de los detalles más minuciosos. Esto no solo aumentará la eficiencia, sino que también podría reducir la carga de trabajo del personal, permitiéndoles centrar su atención en análisis complejos e investigación de amenazas.

Otro aspecto que marcará el futuro del hunting en ciberseguridad es la colaboración entre organizaciones. Compartir información sobre amenazas y técnicas de ataque entre diferentes sectores permitirá a las empresas contar con una visión más amplia de las tendencias en ciberataques. Esta colaboración no solo fortalecerá a las organizaciones individualmente, sino que también contribuirá a un ecosistema digital más seguro.

Finalmente, la educación será esencial para el futuro del hunting. Las organizaciones deben invertir en la capacitación de su personal y en la creación de una cultura de seguridad que valore la detección y respuesta proactiva ante amenazas. Esto ayudará a construir equipos de ciberseguridad más competentes y resilientes, capaces de enfrentar cualquier desafío que presente el mundo digital.

| Técnica de Hunting | Descripción | Herramientas Asociadas |

|---|---|---|

| Recolección de Inteligencia | Obtención de datos sobre amenazas potenciales y ataques recientes | Threat Intelligence Platforms |

| Análisis de Logs | Revisión de registros de actividad en sistemas y redes | SIEM, Log Analysis Tools |

| Monitorización de Tráfico de Red | Observación de datos que fluyen dentro y fuera de la red | Network Analysis Tools |

| Respuestas Basadas en Incidentes | Acciones tomadas tras la detección de un ataque | Incident Response Platforms |

Deja una respuesta

Contenido relacionado