Entendiendo el Rol del Red Team y Blue Team en la Ciberseguridad

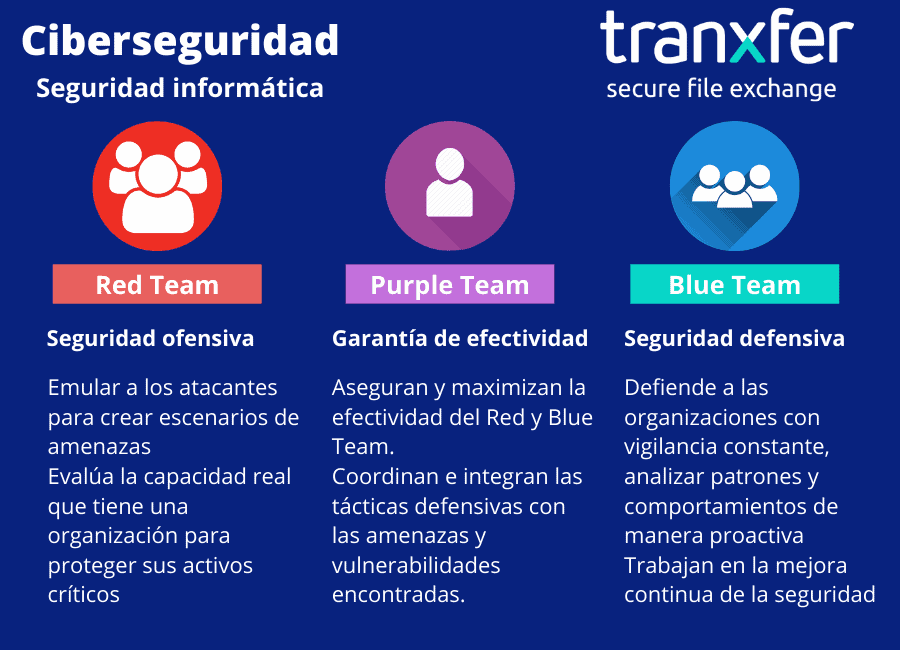

En un mundo cada vez más digitalizado, la ciberseguridad se ha convertido en una prioridad para organizaciones de todos los tamaños. Los delitos cibernéticos son cada vez más sofisticados, y las herramientas para protegerse contra ellos deben ser igualmente avanzadas. Aquí es donde entran en juego dos conceptos clave: el Red Team y el Blue Team. Estos equipos desempeñan roles complementarios en la defensa y ataque de sistemas informáticos, y comprender su dinámica es esencial para mejorar la seguridad en cualquier organización.

El Red Team se encarga de simular ataques reales para identificar vulnerabilidades en los sistemas. Por otro lado, el Blue Team está enfocado en la defensa, buscando proteger la infraestructura y mitigar los daños. Esta interacción entre ambos equipos forma parte de un proceso continuo de mejora. El objetivo es crear un entorno seguro que proteja la información vital de la organización.

A medida que avanzamos, exploraremos en detalle la función de cada equipo, sus metodologías, herramientas y las mejores prácticas para fomentar una colaboración efectiva entre ellos. Comprender este marco no solo es relevante para los profesionales de la ciberseguridad, sino también para cualquier persona interesada en el ámbito tecnológico actual.

- Definición y Función del Red Team en Ciberseguridad

- El Rol del Blue Team en la Protección Cibernética

- Metodologías y Herramientas Utilizadas por el Red Team

- Metodologías y Herramientas del Blue Team para la Defensa

- La Interacción entre Red Team y Blue Team

- Impacto en la Organización y Mejores Prácticas

Definición y Función del Red Team en Ciberseguridad

El Red Team se define como un grupo de expertos en ciberseguridad que simula ataques maliciosos en sistemas y redes de una organización. Su principal objetivo es identificar vulnerabilidades y debilidades en la seguridad antes de que los atacantes reales puedan aprovecharlas. Estos equipos suelen utilizar tácticas avanzadas de hacking, herramientas de explotación y técnicas de ingeniería social.

Una de las características distintivas del Red Team es su capacidad para pensar como un atacante. Al hacerlo, son capaces de identificar puntos débiles que quizás no sean evidentes para el personal de seguridad. La simulación de ataques se realiza de manera controlada y planificada, lo que permite a la organización evaluar su capacidad de respuesta ante situaciones críticas.

Otro articulo de ayuda: La ciberseguridad como carrera profesional en Costa Rica y su creciente relevancia

La ciberseguridad como carrera profesional en Costa Rica y su creciente relevanciaEn la práctica, el Red Team realiza pruebas de penetración y evaluaciones de seguridad de una manera similar a un atacante real. Esto incluye realizar actividades como pruebas de phishing, explotación de vulnerabilidades y técnicas de evasión. Todo esto se lleva a cabo con el consentimiento de la organización, lo que permite obtener resultados valiosos sin comprometer la integridad del entorno operativo.

Además de identificar vulnerabilidades, el Red Team proporciona recomendaciones concretas sobre cómo mejorar las defensas. Esto puede incluir actualizaciones de software, configuraciones de red y cambios en los procedimientos operativos. El Red Team actúa como un catalizador para la mejora continua en la ciberseguridad de una organización.

El Rol del Blue Team en la Protección Cibernética

En contraste con el Red Team, el Blue Team se enfoca en la defensa. Este grupo es responsable de proteger la infraestructura de información de la organización, implementando medidas preventivas y detectando posibles intrusiones. Su objetivo es mitigar riesgos y garantizar la continuidad del negocio frente a posibles ataques cibernéticos.

Las principales funciones del Blue Team incluyen la monitorización de redes, la gestión de incidentes y la respuesta a ataques. A través de herramientas de detección de intrusiones y análisis de logs, el Blue Team trabaja para identificar actividades sospechosas y responder a ellas de manera rápida y eficiente. Esto requiere un conocimiento profundo de las amenazas actuales y de cómo operan los atacantes.

El Blue Team también juega un papel crucial en la educación y capacitación del personal. Dado que muchos ataques cibernéticos se basan en técnicas de ingeniería social, preparar a los empleados para reconocer correos electrónicos de phishing es fundamental. Esta labor incluye la impartición de talleres y seminarios para asegurar que todo el personal esté al tanto de las mejores prácticas en ciberseguridad.

Una característica importante del Blue Team es su capacidad de trabajo en equipo. Este grupo necesita colaborar no solo entre sí, sino también con otros departamentos de la organización para desarrollar una cultura de seguridad integral. Esto fomenta un ambiente donde la seguridad cibernética se considera una responsabilidad compartida entre todos los empleados.

Metodologías y Herramientas Utilizadas por el Red Team

El Red Team utiliza una variedad de metodologías y herramientas para llevar a cabo sus simulaciones de ataque. Esto incluye enfoques como el MITRE ATT&CK, un marco que proporciona un conocimiento detallado sobre las técnicas y tácticas utilizadas por los atacantes en el mundo real. Esta metodología les permite estructurar sus ataques y simular escenarios complejos y realistas.

Además, el Red Team emite informes detallados que describen cada fase del ataque, las vulnerabilidades encontradas y las recomendaciones para solucionar los problemas. Las herramientas empleadas varían desde software de escaneo de redes hasta frameworks de explotación como Metasploit. Esta diversidad permite a los equipos adaptar sus tácticas dependiendo de la infraestructura y los objetivos específicos de la organización.

Es importante señalar que las herramientas no son solo de ataque. Hay también enfoques de ingeniería social, donde los miembros del Red Team intentan influir en las personas para que revelen información confidencial. Esto se puede lograr a través de phishing, llamadas telefónicas engañosas o incluso visitas físicas a las instalaciones.

El Red Team también aplica técnicas de evasión para eludir las defensas del Blue Team. Esto implica utilizar métodos que ayuden a ocultar su actividad o a disfrazarla como tráfico normal. La capacidad de adaptarse y evolucionar en respuesta a la detección del Blue Team es un aspecto vital de su trabajo. Esto convierte a la interacción entre ambos equipos en un juego de inteligencia y estrategia.

Metodologías y Herramientas del Blue Team para la Defensa

Por su parte, el Blue Team emplea múltiples metodologías y herramientas para defender la infraestructura de seguridad de las organizaciones. Uno de los enfoques más utilizados es el monitoreo continuo de la red. Esto implica la implementación de soluciones de SIEM, que recopilan y analizan datos de seguridad para detectar patrones y responder a amenazas en tiempo real.

El Blue Team también se beneficia de la inteligencia de amenazas, lo que les permite estar al tanto de las tácticas y técnicas más recientes empleadas por los atacantes. Esto es esencial para desarrollar estrategias de defensa más efectivas y adaptadas a los riesgos actuales. La culminación de estas metodologías se manifiesta en la estrategia de respuesta a incidentes.

Al igual que el Red Team, el Blue Team también documenta sus procesos y lecciones aprendidas. Este ciclo de retroalimentación es fundamental para mejorar las defensas a largo plazo. Así, cada incidente se convierte en una oportunidad de aprendizaje para fortalecer aún más la ciberseguridad de la organización.

Además, la colaboración con el Red Team es crucial para el éxito de las operaciones del Blue Team. Al recibir información sobre las vulnerabilidades y los métodos de ataque implementados por el Red Team, el Blue Team puede ajustar sus defensas de manera proactiva. Esto convierte sus interacciones en un proceso constructivo que beneficia a la organización en su conjunto.

La Interacción entre Red Team y Blue Team

La relación entre el Red Team y el Blue Team es esencial para una defensa cibernética efectiva. Mientras que el Red Team ejecuta ataques simulados, el Blue Team debe estar preparado para detectar y responder a esas incursiones. Esta dinámica crea un entorno de aprendizaje continuo que impulsa la mejora de ambas partes.

Una de las mejores prácticas para fomentar esta interacción es llevar a cabo simulacros de ataque, donde ambos equipos puedan colaborar. Durante estas simulaciones, el Red Team pone a prueba las defensas del Blue Team, y este último tiene la oportunidad de ajustar y mejorar sus estrategias en tiempo real. Esta práctica no solo fortalece las habilidades de cada equipo, sino que también fomenta una cultura de comunicación y colaboración.

Además, el uso de herramientas de colaboración y comunicación en tiempo real permite una mejor coordinación entre los equipos durante las simulaciones. La documentación de las acciones y respuestas durante estas pruebas proporciona valiosos conocimientos que se pueden utilizar para futuros entrenamientos y mejoras. Los informes post-simulación son esenciales para entender qué funcionó, qué no y cómo proceder.

Otra faceta importante es fomentar la rotación de roles, donde los miembros del Red Team pueden asumir brevemente funciones dentro del Blue Team y viceversa. Esto ayuda a ambos equipos a desarrollar un entendimiento más profundo del trabajo del otro, lo cual es invaluable para optimizar procesos y estrategias. En definitiva, crear un ambiente de confianza y respeto entre ambos equipos es fundamental para el éxito de la ciberseguridad en cualquier organización.

Impacto en la Organización y Mejores Prácticas

La implementación efectiva de la dinámica Red Team y Blue Team tiene un impacto positivo significativo en la ciberseguridad de una organización. Al identificar vulnerabilidades y fortalecer las defensas, las empresas pueden mitigar riesgos y proteger sus activos valiosos. Este enfoque proactivo reduce la probabilidad de sufrir un ataque exitoso y minimiza los costes asociados con posibles brechas de seguridad.

Una de las mejores prácticas que las organizaciones pueden adoptar es realizar evaluaciones de seguridad de manera periódica. No se trata solo de un ejercicio único, sino de un proceso continuo que debe formar parte de la cultura organizativa. Esto implica no solo realizar pruebas de penetración, sino también capacitaciones regulares para el personal y actualizaciones constantes en los protocolos de seguridad.

Otra práctica apreciada es la capacitación cruzada y la inclusión de todos los departamentos en la ciberseguridad. La concienciación sobre la seguridad y los posibles ataques cibernéticos debe ser parte de la formación de todos los empleados, desde el nivel ejecutivo hasta los operativos. Crear una cultura organizativa en la que todos se sientan responsables por la seguridad puede marcar una diferencia notable en la defensa global de la empresa.

Finalmente, establecer un ambiente donde se fomente la colaboración y comunicación entre el Red Team y el Blue Team puede mejorar significativamente la eficacia de la ciberseguridad. Este esfuerzo integrado asegura que la organización esté siempre un paso adelante en la lucha contra las amenazas cibernéticas, protegiendo no solo la información, sino también la reputación y la confianza de sus clientes.

| Aspecto | Red Team | Blue Team |

|---|---|---|

| Objetivo | Simular ataques y encontrar vulnerabilidades | Proteger sistemas y responder a ataques |

| Principales Actividades | Pruebas de penetración, ingeniería social | Monitoreo de redes, gestión de incidentes |

| Estrategias | Tácticas de ataque, técnicas de evasión | Respuestas ante incidentes, inteligencia de amenazas |

| Herramientas | Metasploit, herramientas de escaneo | SIEM, herramientas de monitorización |

| Mejores Prácticas | Colaboración en simulacros, informes de hallazgos | Capacitación continua, formación interdepartamental |

Reconocer la importancia de ambos equipos y optimizar su colaboración es esencial en la ciberseguridad moderna. La dinámica entre el Red Team y el Blue Team no solo crea un entorno seguro, sino que también fomenta una cultura de aprendizaje y adaptación. Con el avance de las tecnologías y las tácticas de los atacantes, la capacidad de respuesta y adaptación se convierten en competencias críticas para cualquier organización que busque salvaguardar sus activos más importantes.

Deja una respuesta

Contenido relacionado