Todo lo que necesitas saber sobre los web tokens y su aplicación en la seguridad informática

En la era digital actual, la seguridad de la información es una preocupación primordial para empresas y usuarios por igual. Los web tokens han emergido como una solución eficaz para la autenticación y la autorización en aplicaciones web, permitiendo un intercambio seguro de datos entre partes confiables.

Este artículo ofrece todo lo que necesitas saber sobre los web tokens y su aplicación en la seguridad informática, explorando su funcionamiento, tipos más comunes como JWT, y su relevancia en el contexto de la ciberseguridad. Comprender estos aspectos es crucial para implementar medidas de protección adecuadas en el entorno digital.

- ¿Qué son los web tokens y cómo funcionan en la seguridad informática?

- Beneficios de usar web tokens en la autenticación de usuarios

- Diferencias entre JWT y otros tipos de web tokens

- Implementación de web tokens en aplicaciones web seguras

- Errores comunes al utilizar web tokens y cómo evitarlos

- Mejores prácticas para la gestión de web tokens en la seguridad informática

¿Qué son los web tokens y cómo funcionan en la seguridad informática?

Los web tokens son herramientas de autenticación que permiten a las aplicaciones web verificar la identidad de los usuarios. Funcionan como un conjunto de datos que contienen información sobre el usuario y su sesión, permitiendo el acceso a recursos específicos sin necesidad de reingresar credenciales. Esto se logra mediante la firma de esos datos, asegurando que no puedan ser alterados durante su transmisión.

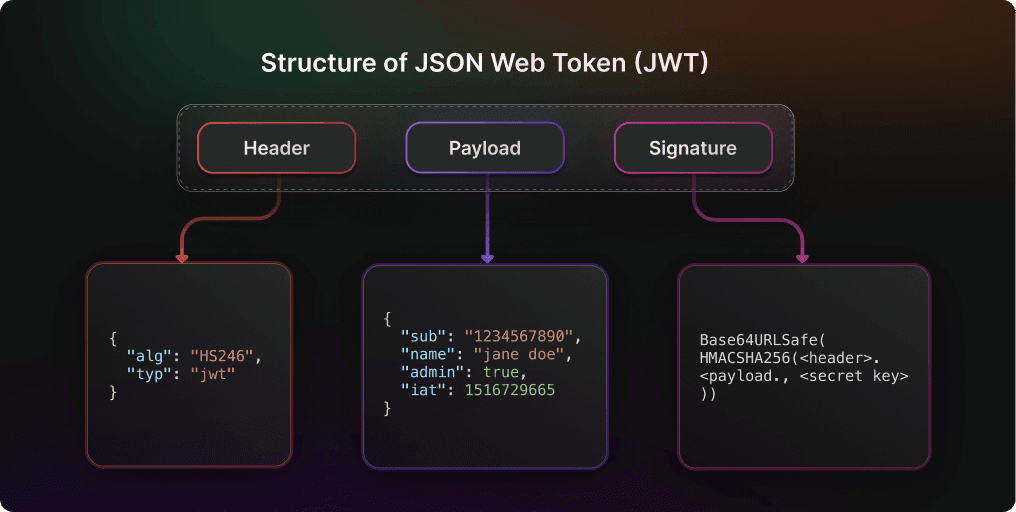

Existen diferentes tipos de web tokens, siendo los más populares los JSON Web Tokens (JWT). Estos tokens se componen de tres partes: el encabezado, el cuerpo y la firma. Cada parte juega un papel crucial en el proceso de validación y autorización, proporcionando seguridad adicional. A continuación, se presenta una lista de sus características clave:

- Compactos: Su tamaño reducido permite la transmisión rápida.

- Autocontenido: Incluyen toda la información necesaria en el mismo token.

- Seguridad: La firma asegura que el contenido no haya sido modificado.

La implementación de web tokens en la seguridad informática se traduce en ventajas significativas. Primero, permite la escabilidad de las aplicaciones, ya que los tokens pueden ser validados sin necesidad de acceder a una base de datos. Además, su uso fomenta una experiencia de usuario fluida, eliminando la necesidad de autenticar repetidamente a los usuarios durante su sesión. Las siguientes son algunas de sus aplicaciones prácticas:

Otro articulo de ayuda: La Seguridad Digitalizada Esencial para la Protección de Datos en la Era Digital

La Seguridad Digitalizada Esencial para la Protección de Datos en la Era Digital- Autenticación en aplicaciones de una sola página.

- Interacción segura entre microservicios.

- Implementación de APIs seguras.

Beneficios de usar web tokens en la autenticación de usuarios

El uso de web tokens en la autenticación de usuarios ofrece múltiples beneficios que mejoran la seguridad y la eficiencia de las aplicaciones. Uno de los principales beneficios es la descentralización de la autenticación. Almacenar el estado de sesión en el token elimina la necesidad de mantener una sesión en el servidor, lo que reduce la carga en los recursos del sistema y permite la escalabilidad del servicio.

Además, los web tokens proporcionan una experiencia de usuario más fluida. Los usuarios no tienen que volver a ingresar sus credenciales al navegar por diferentes secciones de la aplicación, ya que el token actúa como un pasaporte digital. Esto no solo mejora la satisfacción del usuario, sino que también reduce la posibilidad de ataques relacionados con la repetición de credenciales.

Otro aspecto a considerar son las protocolos de seguridad que se pueden implementar con los web tokens. Por ejemplo, utilizan algoritmos de firma que no solo validan la identidad del usuario, sino que también aseguran la integridad de la información. Esto significa que cualquier intento de manipular el token durante su transmisión será fácilmente detectable. Las características de seguridad que ofrecen incluyen:

- Verificación de firma: Asegura que el token provenga de una fuente confiable.

- Caducidad: Permite establecer un tiempo de vida limitado para el token, minimizando riesgos en caso de compromisos.

- Almacenamiento local: Se pueden guardar en el almacenamiento del navegador, lo que facilita su uso sin requerir ajustes complejos en el servidor.

Finalmente, los web tokens son altamente adaptables y pueden integrarse fácilmente con distintas tecnologías y estándares de la industria. Esto significa que pueden ser utilizados en una variedad de aplicaciones, desde sistemas de gestión de contenido hasta aplicaciones móviles, garantizando siempre un nivel de seguridad y control en la autenticación de usuarios.

Diferencias entre JWT y otros tipos de web tokens

Los JSON Web Tokens (JWT) se destacan frente a otros tipos de web tokens por su estructura y características específicas. A diferencia de los tokens de sesión tradicionales, que dependen de un almacenamiento centralizado en el servidor, los JWT son autocontenidos y pueden ser verificados sin acceder a una base de datos. Esta independencia proporciona una mayor flexibilidad y escalabilidad en entornos distribuidos.

Además, los JWT contienen información codificada en su interior, lo que permite que los servidores comprendan el contexto de la sesión sin necesidad de consultas adicionales. En contraste, otros web tokens, como los opaque tokens, no revelan información sobre el usuario y requieren validación constante en el servidor. A continuación, se presenta una tabla con las principales diferencias:

| Característica | JWT | Opaque Token |

|---|---|---|

| Autocontenido | Sí | No |

| Verificación sin servidor | Sí | No |

| Información accesible | Sí | No |

| Escalabilidad | Alta | Baja |

Otra diferencia clave radica en los mecanismos de seguridad. Los JWT utilizan algoritmos de firma que garantizan la integridad del token, mientras que otros tipos de tokens pueden depender de un enfoque más simple y menos seguro. Esto significa que los JWT son más resistentes a manipulaciones, lo cual es esencial en un entorno donde la seguridad es primordial.

En resumen, aunque existen varios tipos de web tokens, los JWT ofrecen características únicas que los hacen particularmente adecuados para aplicaciones modernas que requieren una autenticación y autorización robustas. Su capacidad para ser utilizados de manera autónoma y segura resalta su importancia en el ámbito de la ciberseguridad.

Implementación de web tokens en aplicaciones web seguras

La implementación de web tokens en aplicaciones web seguras es un proceso que requiere atención a varios factores clave. Es fundamental que los desarrolladores aseguren que los tokens sean generados y firmados correctamente, utilizando algoritmos de cifrado robustos. Esto no solo garantiza la integridad de los datos, sino que también protege contra ataques de suplantación y manipulación. Asimismo, es recomendable establecer un sistema de gestión de tokens que permita revocar o renovar los mismos de manera efectiva.

Al integrar web tokens, es esencial considerar la caducidad de los mismos. Los desarrolladores deben definir tiempos de expiración adecuados para minimizar el riesgo de que un token comprometido sea utilizado por un atacante. Un enfoque común es implementar un sistema de actualización de tokens, donde se emiten nuevos tokens antes de que los antiguos expiren, lo que mejora la seguridad sin afectar la experiencia del usuario. Algunas prácticas recomendadas incluyen:

- Establecer tiempos de caducidad cortos.

- Utilizar un mecanismo de refresco para la renovación de tokens.

- Implementar listas de revocación de tokens en el servidor.

Además, es vital proteger el almacenamiento de los web tokens en el lado del cliente. Los desarrolladores deben asegurarse de que los tokens se guarden de forma segura, evitando vulnerabilidades como el acceso no autorizado a través de scripts maliciosos. Utilizar el almacenamiento seguro del navegador, como cookies con flags HttpOnly y Secure, puede ayudar a mitigar estos riesgos. La implementación de protocolos de seguridad adicionales, como HTTPS, también es crucial para proteger la transmisión de tokens a través de redes.

Finalmente, la audibilidad y el monitoreo son aspectos importantes en la implementación de web tokens. Registrar los eventos de acceso y uso de tokens permite a los administradores detectar actividades sospechosas y responder rápidamente a incidentes de seguridad. Establecer un sistema de alertas para accesos inusuales puede ser una medida eficaz para mantener la integridad de la aplicación y proteger la información sensible de los usuarios.

Errores comunes al utilizar web tokens y cómo evitarlos

Uno de los errores comunes al utilizar web tokens es no establecer adecuadamente los tiempos de caducidad. Si un token tiene una duración excesiva, un atacante podría aprovecharlo en caso de que logre interceptarlo. Para evitar esto, es recomendable definir tiempos de expiración cortos y utilizar un sistema de actualización de tokens que permita la renovación antes de la caducidad, asegurando así que los usuarios sigan teniendo acceso sin comprometer la seguridad.

Otro error frecuente es la falta de verificación de la firma del token. Si los desarrolladores descuidan este proceso, podrían aceptar tokens falsificados o manipulados. Para evitar esto, es esencial implementar una verificación riguroso de la firma utilizando algoritmos de cifrado robustos y asegurarse de que el secreto utilizado sea lo suficientemente complejo y seguro para evitar ataques de fuerza bruta.

Asimismo, es común almacenar tokens de manera insegura en el lado del cliente, lo que expone a las aplicaciones a ataques como el cross-site scripting (XSS). Para mitigar este riesgo, es crucial utilizar cookies con las propiedades HttpOnly y Secure, además de evitar el almacenamiento en localStorage o sessionStorage, donde los scripts podrían acceder fácilmente a ellos.

Finalmente, muchos desarrolladores subestiman la importancia de auditar y monitorear el uso de los tokens. Sin un registro adecuado, es difícil detectar accesos no autorizados o posibles violaciones de seguridad. Implementar un sistema de monitoreo activo que registre el uso de tokens y genere alertas en caso de actividad sospechosa contribuirá a mantener la seguridad de la aplicación y proteger la información sensible de los usuarios.

Mejores prácticas para la gestión de web tokens en la seguridad informática

La gestión adecuada de los web tokens es esencial para fortalecer la seguridad en las aplicaciones. Una de las mejores prácticas es asegurar la generación y almacenamiento de los tokens. Se recomienda utilizar algoritmos de firma robustos al generar tokens y almacenarlos de manera segura, preferiblemente en cookies con las propiedades HttpOnly y Secure, lo que mitiga el riesgo de exposición a ataques de tipo cross-site scripting.

La caducidad de los tokens es otro aspecto crítico. Establecer tiempos de expiración cortos ayuda a minimizar el impacto en caso de que un token sea comprometido. Adicionalmente, implementar un mecanismo de refresco de tokens permite a los usuarios mantener su sesión activa sin disminuir la seguridad. Algunas recomendaciones incluyen:

- Definir periodos de expiración de 15 a 30 minutos.

- Utilizar un sistema de renovación automática antes de la caducidad.

- Deshabilitar tokens no utilizados o sospechosos en el servidor.

Además, es fundamental realizar una verificación constante de los tokens en el servidor. Esto incluye validar la firma y comprobar su integridad antes de conceder acceso a los recursos. La implementación de logs de acceso y alertas para detectar accesos inusuales puede ayudar a identificar y mitigar amenazas de manera proactiva. Un enfoque sistemático en el monitoreo y la auditoría proporciona visibilidad sobre el uso de los tokens y mejora la respuesta ante incidentes.

Por último, la educación y concienciación del equipo de desarrollo sobre las mejores prácticas en seguridad son cruciales. Invertir en formación continua puede ayudar a prevenir errores comunes y fomentar la adopción de estándares de seguridad más rigurosos. Promover una cultura de seguridad dentro del equipo es clave para garantizar que la gestión de los web tokens se realice de manera efectiva y segura.

Deja una respuesta

Contenido relacionado