¿Las fundas magnéticas realmente dañan el celular?

¿Las fundas magnéticas realmente dañan el celular?

¿Es posible hackear tu celular solo con una llamada?

Cómo los juegos móviles pueden afectar a tu celular

¿Cuáles Carros Son Más Vulnerables a Robos de Computadora?

Cómo resolver cuando tu laptop crea accesos directos USB

Comprender el ataque zombie en ciberseguridad para proteger tus datos y sistemas

El impacto de los payloads en la ciberseguridad y su papel en las amenazas digitales

La importancia de la ingeniería social en la ciberseguridad moderna

Explorando el Farming en Ciberseguridad y su Impacto en la Protección Digital

Cómo acceder a Anydesk sin permiso y sus implicaciones legales

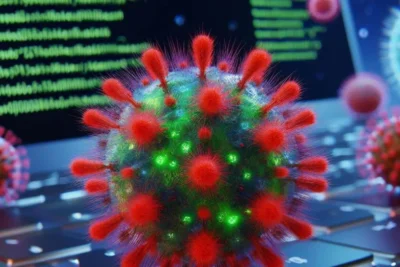

Los virus informáticos más famosos de la historia que han cambiado la ciberseguridad

Los Virus Troyano y Su Impacto en la Seguridad Informática en la Actualidad

Los peligros de los virus troyanos en dispositivos Android y su funcionamiento

Cómo descifrar contraseñas de manera efectiva y segura

La Ingeniería Social como Herramienta de Manipulación en el Entorno Digital

Ciberatacantes un análisis profundo de sus métodos y motivaciones

Vulnerabilidades de sistemas operativos: Puertas abiertas para los atacantes

Vulnerabilidades de protocolos de Red: La fragilidad invisible en las comunicaciones digitales

Vulnerabilidades humanas: El eslabón débil en Ciberseguridad

Vulnerabilidades de hardware: Los Riesgos invisibles en el mundo digital

Vulnerabilidades de configuración: La importancia de un enfoque seguro

Vulnerabilidades de Software: Protegiendo el corazón digital de nuestros sistemas