Características Fundamentales de una Red LAN y Su Importancia

Características Fundamentales de una Red LAN y Su Importancia

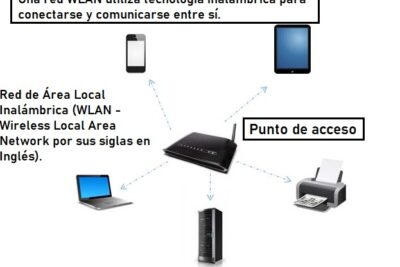

Comprendiendo las Redes WLAN para una Conectividad Efectiva

Qué son las redes informáticas y su importancia en el mundo moderno

Todo lo que necesitas saber sobre redes GAN y su implementación efectiva

Todo lo que necesitas saber sobre WLAN y su funcionamiento

Características del LAN y su Importancia en las Redes Modernas

Características Clave de una Red LAN que Debes Conocer

Cómo hacer un test de seguridad web efectivo

Conoces los 10 riesgos de OWASP para asegurar tus API

Cómo evitar el shimming y protegerse de este tipo de hackeo

Alerta: ownCloud atacado por vulnerabilidades críticas

Cómo protegerse de la malvertisin en internet

Riesgos de seguridad en cerraduras inteligentes

Cuál es la influencia de la inteligencia artificial en la ciberseguridad

Seguridad en cerraduras inteligentes: Cómo protegerse

Conoces los riesgos en apps móviles según OWASP Top 10

Cuáles son los 16 tipos de malware más comunes en la actualidad

Cómo proteger propiedad intelectual al usar IA en empresas

Cómo evitar errores en ciberseguridad y proteger tus datos

Cómo evitar el envenenamiento SEO en tu página web

Técnicas de los Ciberdelincuentes para Obtener Dinero Rápido

Cómo proteger tus datos médicos de robos cibernéticos

Riesgo de ataques DDoS y planes de continuidad empresarial

Qué es OWASP SAMM y su impacto en la seguridad del software empresarial

Qué es la ciberresiliencia empresarial y su importancia

Cuáles son las claves del Marco de Ciberseguridad del NIST

Cómo prevenir el fraude del CEO y estafas de suplantación

Cómo operan los ciberdelincuentes en el turismo

Consecuencias de brechas de seguridad en web y cómo prevenirlas

Qué es DevSecOps y cuáles son sus objetivos principales

Ciberataques en la Universidad: Noticias Impactantes

Cómo aprovechan los delincuentes la Inteligencia Artificial

Cómo afectan los ciberataques a la industria de la salud

Cómo protegerte de fraudes de criptomonedas y hackeos con IA

Cómo evaluar y prevenir ciberataques en una empresa

Cómo prevenir vulnerabilidades en sistemas informáticos

Qué se entiende por Amenazas Persistentes Avanzadas (APT)

Estrategias para detectar vulnerabilidades en aplicaciones

Cómo proteger ciberseguridad en minería y metalurgia

Claves para evaluar la seguridad informática empresarial

Cómo protegerte del espionaje por Bluetooth con BlueSpy

IA y deepfake: Revolución del Fraude del CEO

Tipos de enlaces dedicados: Conexiones de alta Velocidad

Vulnerabilidades de protocolos de Red: La fragilidad invisible en las comunicaciones digitales

Vulnerabilidades humanas: El eslabón débil en Ciberseguridad

Vulnerabilidades de hardware: Los Riesgos invisibles en el mundo digital

Vulnerabilidades de configuración: La importancia de un enfoque seguro

Vulnerabilidades de Software: Protegiendo el corazón digital de nuestros sistemas

Nmap: La herramienta esencial para explorar Redes

PuTTY: Tu ventana al mundo de la administración remota