Qué es el análisis estático de malware con Radare2

El análisis estático de malware es una técnica crucial en la seguridad informática, ya que permite identificar y comprender la funcionalidad de programas maliciosos sin necesidad de ejecutarlos. Una de las herramientas más utilizadas para realizar este tipo de análisis es Radare2. Radare2 es una suite de análisis de código abierto que proporciona capacidades avanzadas para examinar archivos binarios y realizar ingeniería inversa de malware. En este artículo, exploraremos cómo utilizar Radare2 para analizar malware y obtener información clave sobre su comportamiento, estructura y funciones.

- Descripción de Radare2 como herramienta de análisis de malware

- Análisis de un ejemplo de malware utilizando Radare2

- Comandos principales de Radare2 para el análisis estático de malware

- - "i": Muestra información sobre el fichero binario, incluyendo el tipo de archivo, la arquitectura y la dirección base de carga.

- - "afl": Lista todas las funciones analizadas en el malware.

- - "pdf": Desensambla el código del malware y muestra una representación gráfica.

- - "db [direccion]": Establece un punto de interrupción en una dirección específica.

- - "dc": Continúa la ejecución del programa después de alcanzar un punto de interrupción.

- Identificación de compiladores/packers y búsqueda en VirusTotal con Radare2

- Uso de scripts en Python para resumir información obtenida en Radare2

Descripción de Radare2 como herramienta de análisis de malware

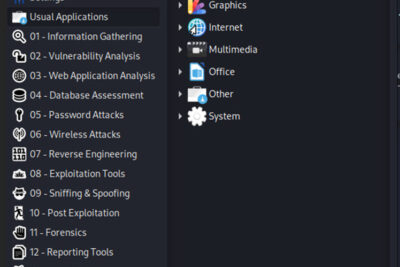

Radare2, también conocido como R2, es una herramienta de análisis de código abierto desarrollada en lenguaje C y disponible bajo la licencia GNU GPL. Esta suite de software proporciona una amplia gama de capacidades para analizar y manipular archivos binarios, incluyendo ejecutables, bibliotecas compartidas, imágenes de sistema y malware.

Una de las ventajas significativas de Radare2 es su capacidad para ejecutarse en múltiples plataformas, incluyendo Windows, Linux, macOS y BSD. Esto significa que los analistas de malware pueden utilizar Radare2 en cualquier sistema operativo de su elección, sin restricciones.

Radare2 ofrece una interfaz de línea de comandos que puede ser intimidante para los principiantes, pero una vez que se aprende a utilizarla, se vuelve una herramienta eficiente y poderosa. También ofrece una interfaz gráfica de usuario llamada Cutter, que es más amigable y fácil de usar para aquellos que prefieren una experiencia visual.

Análisis de un ejemplo de malware utilizando Radare2

Para ilustrar cómo utilizar Radare2 en el análisis estático de malware, vamos a analizar un ejemplo común de malware: el Wannacry decryptor. Este malware se hizo famoso en 2017 por su propagación a gran escala y su capacidad para cifrar archivos en los sistemas infectados.

Otro articulo de ayuda:Cómo detectar malware con VBScript, JavaScript y PowerShellEl primer paso para analizar el Wannacry decryptor con Radare2 es descargar una muestra del malware en un entorno controlado y seguro. A continuación, abrimos la muestra con Radare2 utilizando el siguiente comando en la línea de comandos:

r2 -d malware.exe

Una vez que la muestra se carga en Radare2, podemos utilizar varios comandos para obtener información sobre el malware. Por ejemplo, el comando "i" muestra información general sobre el fichero, incluyendo el tipo de archivo, la arquitectura, el tamaño y la dirección base de carga. También podemos utilizar el comando "afl" para listar todas las funciones analizadas en el malware.

Además de obtener información básica sobre el malware, también podemos utilizar Radare2 para desensamblar el código, establecer puntos de interrupción y seguir la ejecución del programa paso a paso. Esto nos permite entender cómo funciona el malware y qué acciones específicas realiza en un sistema infectado.

Radare2 también ofrece la capacidad de realizar análisis de flujo de control y análisis de llamadas de función. Esto nos permite identificar las dependencias y las funciones llamadas por el malware, así como entender cómo interactúa con el sistema operativo y otras aplicaciones.

Comandos principales de Radare2 para el análisis estático de malware

A continuación, se presentan algunos de los comandos principales de Radare2 que son útiles para el análisis estático de malware:

- "i": Muestra información sobre el fichero binario, incluyendo el tipo de archivo, la arquitectura y la dirección base de carga.

Este comando es útil para obtener información general sobre el malware y comprender su estructura básica.

- "afl": Lista todas las funciones analizadas en el malware.

Este comando proporciona una visión general de las funciones presentes en el malware y permite identificar las áreas clave del código que podemos analizar en detalle.

- "pdf": Desensambla el código del malware y muestra una representación gráfica.

Este comando es útil para entender cómo funciona el malware a nivel de código, ya que muestra una representación visual del flujo de control y las instrucciones en el programa.

- "db [direccion]": Establece un punto de interrupción en una dirección específica.

Este comando nos permite detener la ejecución del malware en una dirección específica y examinar el estado del programa en ese punto.

- "dc": Continúa la ejecución del programa después de alcanzar un punto de interrupción.

Este comando nos permite seguir la ejecución del malware paso a paso después de haber alcanzado un punto de interrupción, lo que nos ayuda a comprender cómo interactúa el malware con el sistema infectado.

Identificación de compiladores/packers y búsqueda en VirusTotal con Radare2

Además de proporcionar capacidades de análisis y desensamblaje, Radare2 también tiene características avanzadas para identificar el compilador o packer utilizado para construir el malware. Esto es importante para comprender las técnicas utilizadas por los desarrolladores de malware y puede ayudar a los analistas a identificar patrones comunes y relaciones entre diferentes muestras de malware.

Radare2 permite identificar el compilador o packer utilizado utilizando el comando "ie". Este comando muestra información sobre el entorno de ejecución del malware, incluyendo las bibliotecas y las funciones específicas utilizadas.

Además de identificar compiladores o packers, Radare2 también puede integrarse con servicios externos como VirusTotal para buscar muestras de malware y obtener información adicional. Esto es útil para comparar nuestro malware con otras muestras conocidas y obtener información sobre su comportamiento y capacidad de propagación.

Para buscar en VirusTotal con Radare2, podemos utilizar el comando "V" seguido del hash del archivo que queremos buscar. Esto enviará la muestra a VirusTotal y mostrará los resultados directamente en la interfaz de Radare2.

Uso de scripts en Python para resumir información obtenida en Radare2

Aunque Radare2 ofrece potentes capacidades de análisis de malware, puede ser abrumador y consumir mucho tiempo analizar manualmente grandes cantidades de malware. Por suerte, podemos utilizar scripts en Python para resumir y automatizar la información obtenida en Radare2.

Python es un lenguaje de programación versátil y ampliamente utilizado en la comunidad de seguridad informática. Podemos aprovechar la capacidad de scripting de Radare2 y la facilidad de uso de Python para escribir scripts que realicen tareas repetitivas y resuman la información obtenida en el análisis de malware.

Un ejemplo de script en Python para resumir la información obtenida en Radare2 es el siguiente:

```

import r2pipe

def analyze_malware(file_path):

r2 = r2pipe.open(file_path)

info = r2.cmd("i")

functions = r2.cmd("afl")

resources = r2.cmd("ir")

imports = r2.cmd("iij")

# Otras tareas de análisis...

r2.quit()

# Imprimir resumen de información obtenida

print("Información del fichero:")

print(info)

print("Funciones:")

print(functions)

print("Recursos:")

print(resources)

print("Imports:")

print(imports)

# Otras impresiones...

# Llamar al script con una muestra de malware

analyze_malware("malware.exe")

```

Este script utiliza la biblioteca r2pipe de Radare2 para abrir y analizar una muestra de malware. Luego, realiza una serie de comandos en Radare2 para obtener información sobre el malware, como información básica del fichero, funciones, recursos e imports. Finalmente, imprime un resumen de la información obtenida.

Este es solo un ejemplo básico de cómo un script en Python puede ayudarnos a resumir la información obtenida en Radare2. Dependiendo de nuestras necesidades y objetivos de análisis, podemos personalizar y ampliar el script para realizar tareas adicionales, como la extracción de strings sospechosos, la búsqueda de URLs o la identificación de funciones y llamadas sospechosas.

Radare2 es una poderosa herramienta de análisis estático de malware que proporciona capacidades avanzadas para examinar archivos binarios y realizar ingeniería inversa de malware. Con su interfaz de línea de comandos y su amplia gama de funciones, Radare2 es una herramienta invaluable para los analistas de seguridad informática. Al aprender a utilizar los comandos y funciones principales de Radare2, como los mencionados en este artículo, podemos obtener información valiosa sobre el comportamiento, estructura y función de cualquier malware. Además, podemos aprovechar la capacidad de scripting de Radare2 y la flexibilidad de Python para automatizar y resumir el análisis de malware, haciendo el análisis más eficiente y eficaz. Al utilizar Radare2 y scripts en Python, los analistas de malware pueden mejorar su capacidad para detectar y responder a amenazas cibernéticas.

Este vídeo te puede ayudar

Deja una respuesta

Contenido relacionado