Qué es SNORT y cómo puede proteger tu red de intrusos

La seguridad de la red es una preocupación constante para todo tipo de organizaciones. Con la creciente cantidad de amenazas cibernéticas, es fundamental contar con medidas de protección efectivas para proteger la información confidencial y salvaguardar la integridad de la red. Una de las herramientas más utilizadas en el mundo de la seguridad de la red es Snort, la cual ofrece una solución poderosa para detectar y prevenir intrusos en una red.

En este artículo, exploraremos qué es Snort y cómo puede proteger tu red de intrusos. También analizaremos cómo funciona Snort, sus características efectivas contra intrusos, cómo configurarlo correctamente y la importancia de complementarlo con otras medidas de seguridad en red.

Qué es SNORT y por qué es importante para la seguridad de tu red

Snort, desarrollado por Martin Roesch en 1998, es un Sistema de Detección de Intrusos de Red (NIDS, por sus siglas en inglés) de código abierto que se ha convertido en una herramienta de seguridad ampliamente utilizada. Su principal función es monitorear y analizar el tráfico de red en busca de actividades sospechosas o maliciosas.

La importancia de Snort radica en su capacidad para detectar e impedir el acceso no autorizado y otros ataques cibernéticos que podrían comprometer la seguridad de una red. Al analizar en tiempo real el tráfico de red, Snort puede identificar patrones de ataques conocidos, escáneres de puertos, intentos de autenticación fallidos y otros comportamientos anómalos que podrían indicar un intento de intrusión.

Cómo funciona SNORT y qué características lo hacen efectivo contra intrusos

Snort utiliza un enfoque basado en firmas para detectar y prevenir intrusiones. Utiliza una base de datos de firmas que contiene patrones específicos de tráfico de red asociados con ataques conocidos. Cuando Snort detecta una coincidencia entre el tráfico analizado y una firma en su base de datos, registra o activa una alerta que puede ser visualizada y manejada por el administrador de red.

Otro articulo de ayuda: En qué consiste Cybersecurity Mesh Architecture (CSMA)

En qué consiste Cybersecurity Mesh Architecture (CSMA)Además del enfoque basado en firmas, Snort también puede realizar patrullaje de protocolos y detección de anomalías. El patrullaje de protocolos implica monitorear el tráfico de red para detectar comportamientos inusuales o no válidos en los protocolos de red, como un exceso de fragmentación ICMP o un tamaño de paquete TCP más grande de lo esperado. La detección de anomalías, por otro lado, se basa en perfiles de tráfico de red normal y genera alertas cuando se detecta un desvío significativo de estos perfiles.

La eficacia de Snort contra intrusos se ve reforzada por su capacidad para realizar análisis de tráfico en tiempo real, su bajo consumo de recursos y su capacidad de ser personalizado para adaptarse a las necesidades específicas de la red en la que se está implementando.

Cómo configurar SNORT para proteger eficazmente tu red

La configuración adecuada de Snort es crucial para lograr una protección eficaz de la red. Aquí hay algunos pasos que puedes seguir para configurar Snort correctamente:

1. Instalar y configurar la última versión de Snort: Lo primero que debes hacer es descargar e instalar la última versión estable de Snort. Luego, debes ajustar la configuración de Snort según tus necesidades. Esto incluye la configuración de los directorios de reglas y archivos de registro, así como la configuración de las interfaces de red que Snort debe monitorear.

2. Descargar e instalar las reglas de Snort: Las reglas son la columna vertebral de Snort, ya que son las que le permiten detectar y prevenir ataques. Puedes descargar las reglas oficiales de Snort desde el sitio web de Snort o utilizar reglas personalizadas creadas por ti mismo o por otras comunidades de seguridad. Recuerda mantener tus reglas actualizadas para incluir las últimas amenazas y ataques conocidos.

3. Configurar las acciones a tomar en base a las alertas: Snort puede generar tres tipos de alertas: alertas de paquetes, alertas de protocolo y alertas de sesión. Debes configurar qué acciones tomar cuando se detecta una alerta. Esto puede incluir registrar la alerta en un archivo de registro, enviar una notificación por correo electrónico o SMS, o incluso bloquear el tráfico malicioso en tiempo real.

4. Realizar pruebas y ajustes: Una vez configurado, es importante realizar pruebas exhaustivas para asegurarte de que Snort esté funcionando correctamente y detectando las amenazas esperadas. También debes ajustar la configuración según sea necesario en función de las necesidades y peculiaridades de tu red.

5. Monitorear y actualizar regularmente: La configuración de Snort no es un proceso único. Debes monitorear regularmente las alertas generadas por Snort y realizar actualizaciones periódicas tanto de la herramienta misma como de las reglas que utilizas. Esto asegurará que tu red esté siempre protegida contra las amenazas más recientes.

Ejemplos de reglas y cómo interpretarlas en SNORT

Las reglas de Snort se componen de un encabezado y opciones que definen la acción a tomar cuando se cumple la condición de la regla. Un ejemplo de regla de Snort es el siguiente:

alert tcp any any -> any any (msg:"Possible SQL Injection attempt"; content:"SELECT%20"; content:"FROM%20"; depth:300; sid:1000001;)

Esta regla se configura para generar una alerta cuando se detecta una posible tentativa de inyección SQL en el tráfico de red. La regla especifica que debe haber una coincidencia con el texto "SELECT%20" y "FROM%20", con un límite de profundidad de 300 bytes.

La interpretación de esta regla implica que si Snort detecta una cadena de texto "SELECT%20" seguida de otra cadena de texto "FROM%20" en el tráfico de red, generará una alerta. Esto puede indicar un intento de inyección SQL, que es un tipo común de ataque a las bases de datos.

Es importante tener en cuenta que interpretar correctamente las reglas de Snort y clasificarlas según criterios como el nivel de amenaza y el tipo de ataque es fundamental para su eficacia. Si no comprendes o interpretas incorrectamente las reglas, es posible que Snort no sea capaz de detectar correctamente las intrusiones.

La importancia de complementar SNORT con otras medidas de seguridad en red

Si bien Snort es una herramienta poderosa para detectar y prevenir intrusos en una red, no puede operar en aislamiento. Para lograr una protección completa de la red, es esencial complementar Snort con otras medidas de seguridad en red.

Algunas de las medidas de seguridad adicionales que se pueden utilizar junto con Snort incluyen:

- Firewalls: Los firewalls son una de las primeras líneas de defensa en una red. Ayudan a bloquear el tráfico no deseado y a filtrar los paquetes entrantes y salientes en función de reglas predefinidas.

- Sistemas de prevención de intrusiones (IPS): Los IPS van más allá de la detección y bloqueo de intrusiones. También pueden tomar medidas automáticas para prevenir ataques en tiempo real, como bloquear la dirección IP del atacante o cerrar la conexión.

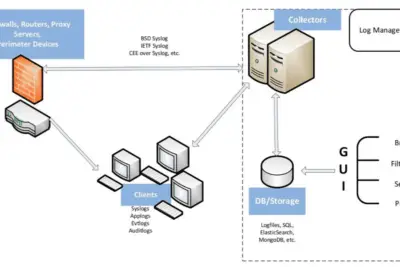

- Análisis de tráfico de red: El análisis de tráfico de red es una herramienta que permite monitorear y analizar el tráfico en busca de patrones y anomalías sospechosas. Puede ayudar a identificar comportamientos inusuales y alertar al administrador de la red.

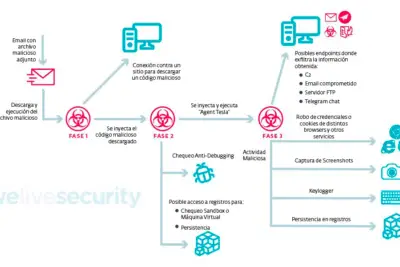

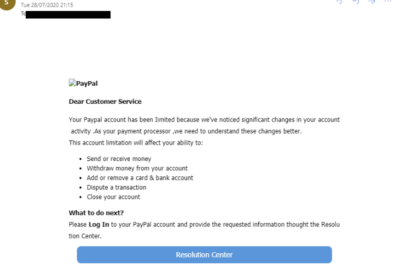

- Educación y capacitación de los usuarios: La seguridad de la red no se trata solo de herramientas y tecnologías. La educación y la capacitación de los usuarios son fundamentales para prevenir amenazas como el phishing, el ransomware y otros ataques dirigidos a los empleados.

Snort es una herramienta esencial para la seguridad de la red que utiliza reglas y diferentes métodos de detección para detectar intrusos y prevenir ataques cibernéticos. Sin embargo, es importante recordar que Snort es parte de un sistema de defensa más amplio y debe complementarse con otras medidas de seguridad en red para garantizar una protección completa contra amenazas cibernéticas. Al seguir buenas prácticas de configuración y mantenimiento, y al combinar Snort con otras soluciones de seguridad, puedes fortalecer la seguridad de tu red y protegerla de intrusiones y uso no autorizado.

Este vídeo te puede ayudar

Deja una respuesta

Contenido relacionado