Cómo implementar controles críticos de seguridad cibernética

En el mundo actual, donde la tecnología desempeña un papel fundamental en nuestras vidas personales y profesionales, la seguridad cibernética se ha convertido en una preocupación cada vez más importante. Los ataques cibernéticos están en constante evolución y son cada vez más sofisticados, lo que pone en riesgo nuestros datos, nuestra privacidad y nuestra seguridad. Por esta razón, es crucial para las organizaciones implementar medidas de seguridad adecuadas para protegerse contra estas amenazas.

Los Controles Críticos de Seguridad del Centro de Seguridad de Internet (CIS, por sus siglas en inglés) han sido diseñados para ayudar a las organizaciones a protegerse contra los ciberataques y mejorar su postura de seguridad cibernética. Estos controles son una guía práctica que proporciona pasos claros y accionables para proteger los sistemas y datos de una organización. En este artículo, exploraremos cómo implementar estos controles críticos de seguridad cibernética de manera efectiva.

- ¿Qué son los Controles Críticos de Seguridad del CIS?

- Implementación progresiva de los controles CIS

- Establecimiento de un programa estructurado para la implementación de controles CIS

- Involucramiento de la alta dirección en la implementación de controles CIS

- Desarrollo de una cultura de seguridad para una implementación exitosa y continua

¿Qué son los Controles Críticos de Seguridad del CIS?

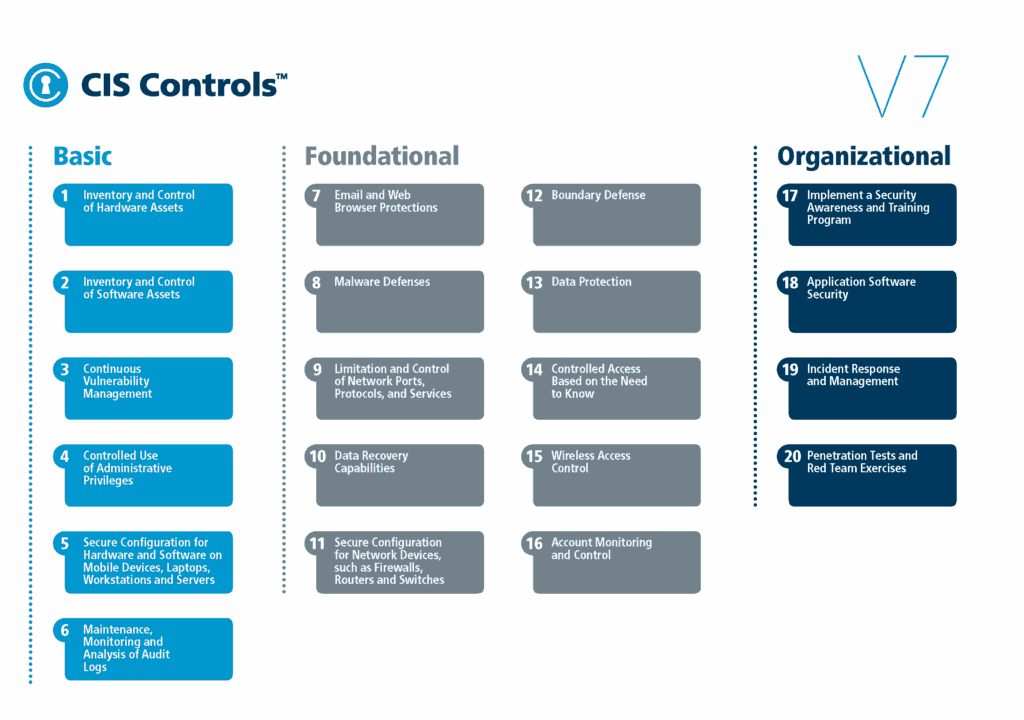

Los Controles Críticos de Seguridad del CIS son una lista de 20 elementos que representan las mejores prácticas en seguridad cibernética. Estos controles fueron desarrollados en colaboración con el gobierno de EE. UU. y organizaciones de investigación privadas. Su objetivo es proporcionar una guía detallada para proteger los sistemas y datos de una organización contra los ciberataques más comunes.

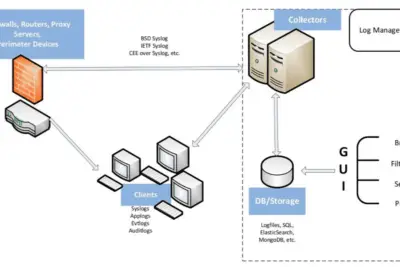

Los controles están organizados en orden de prioridad y se enfocan en la acción técnica para mejorar la postura de seguridad cibernética de una organización. Esto incluye aspectos como el inventario de dispositivos y software, la configuración segura de los sistemas, la evaluación de vulnerabilidades y el control de privilegios administrativos.

Implementar estos controles de manera efectiva puede ayudar a las organizaciones a reducir el riesgo de sufrir un ciberataque, mejorar la detección y respuesta ante posibles incidentes de seguridad y garantizar la integridad y confidencialidad de los datos.

Otro articulo de ayuda: Intercepción SSL: Conflicto ético en seguridad informática

Intercepción SSL: Conflicto ético en seguridad informáticaImplementación progresiva de los controles CIS

Implementar los Controles Críticos de Seguridad del CIS puede parecer una tarea abrumadora, especialmente para organizaciones que carecen de una postura de seguridad cibernética establecida. Sin embargo, es importante recordar que la implementación de estos controles puede hacerse de manera progresiva.

En lugar de intentar implementar todos los controles de manera simultánea, es recomendable comenzar por los controles más fundamentales y luego avanzar progresivamente hacia los controles más avanzados. Esto permite a las organizaciones abordar las vulnerabilidades más críticas primero y construir sobre una base sólida.

Una implementación progresiva también permite a las organizaciones asignar recursos y presupuestos de manera más efectiva. Al abordar los controles en fases, las organizaciones pueden adaptarse a medida que avanzan y aprender de las lecciones aprendidas en cada etapa.

Los cinco primeros controles CIS fundamentales

Aunque todos los controles del CIS son importantes, hay cinco controles que se consideran fundamentales y que deben implementarse lo antes posible. Estos controles abordan las vulnerabilidades más comunes y son un buen punto de partida para mejorar la seguridad cibernética de una organización.

1. Inventario de dispositivos y software: Esta es la base para cualquier programa de seguridad cibernética efectivo. Es fundamental tener un conocimiento completo de todos los dispositivos que están conectados a la red de una organización, así como de todo el software instalado en esos dispositivos.

Para implementar este control, es necesario realizar un inventario exhaustivo de todos los dispositivos y software en la red. Esto incluye tanto los dispositivos administrados por la organización como los dispositivos personales de los empleados que puedan estar conectados a la red.

Una vez completado el inventario, es importante mantenerlo actualizado y revisarlo regularmente para asegurarse de que no haya dispositivos no autorizados o software no deseado en la red.

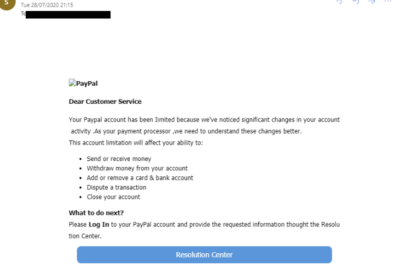

2. Configuraciones seguras: Las configuraciones inseguras de los sistemas pueden poner en peligro la seguridad de una organización. Los ciberdelincuentes a menudo buscan vulnerabilidades en la configuración de los sistemas para explotarlos y obtener acceso no autorizado a la red.

Para implementar este control, es recomendable utilizar configuraciones seguras basadas en buenas prácticas de seguridad. Esto incluye asegurarse de que se estén utilizando contraseñas fuertes, desactivar los servicios y protocolos innecesarios, y aplicar regularmente parches de seguridad.

Además, es importante realizar evaluaciones periódicas de las configuraciones de los sistemas para identificar posibles vulnerabilidades y corregirlas de inmediato.

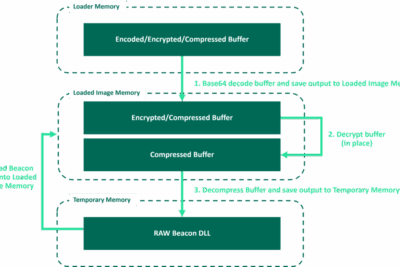

3. Evaluación de vulnerabilidades: La evaluación de vulnerabilidades es un proceso clave para identificar y remediar posibles vulnerabilidades en los sistemas de una organización. Permite identificar y solucionar los puntos débiles antes de que los ciberdelincuentes los exploren.

Para implementar este control, es necesario llevar a cabo evaluaciones de vulnerabilidades regulares utilizando herramientas automatizadas y / o pruebas manuales. Estas evaluaciones deben abarcar tanto los sistemas internos como los externos, y se deben tomar medidas inmediatas para abordar las vulnerabilidades identificadas.

Además, es importante asegurarse de que el proceso de evaluación de vulnerabilidades esté continuamente actualizado para tener en cuenta las nuevas amenazas y vulnerabilidades que surjan.

4. Control de privilegios administrativos: Los privilegios administrativos son un punto débil común en la seguridad cibernética de muchas organizaciones. Si los ciberdelincuentes logran obtener acceso a una cuenta con privilegios administrativos, pueden causar un daño significativo.

Para implementar este control, es fundamental implementar políticas de mínimos privilegios y restringir el acceso administrativo solo a aquellos usuarios que realmente lo necesiten. Además, es importante asegurarse de que se utilicen contraseñas fuertes para las cuentas con privilegios administrativos y que se vigile de cerca su uso.

También se recomienda utilizar soluciones de gestión de privilegios administrativos que proporcionen un control y supervisión adicionales sobre el acceso administrativo.

5. Control del software no autorizado: El software no autorizado y no deseado puede ser una fuente de vulnerabilidades y ciberataques. Es importante asegurarse de que solo se esté ejecutando software legítimo y autorizado en los sistemas de una organización.

Para implementar este control, es necesario establecer políticas y mecanismos para controlar y limitar la instalación de software en los sistemas de la organización. Esto puede incluir la implementación de soluciones de gestión de activos de software y la educación de los usuarios sobre los riesgos asociados con la instalación de software no autorizado.

Además, es importante implementar medidas de seguridad, como firewalls y soluciones de detección de malware, para detectar y prevenir la ejecución de software no autorizado en los sistemas de la organización.

Establecimiento de un programa estructurado para la implementación de controles CIS

La implementación efectiva de los Controles Críticos de Seguridad del CIS requiere un enfoque estructurado y planificado. Establecer un programa formal para la implementación de estos controles puede ayudar a las organizaciones a garantizar que se estén abordando de manera efectiva y que se estén asignando los recursos necesarios.

El programa debe comenzar con una evaluación de la postura de seguridad cibernética actual de la organización. Esto implica identificar las fortalezas y debilidades existentes y establecer los objetivos y metas para la implementación de los controles CIS.

A partir de ahí, se deben asignar los recursos necesarios y se deben definir las responsabilidades de cada equipo o individuo involucrado en la implementación de los controles. Esto puede incluir la creación de un equipo de seguridad cibernética dedicado o la designación de un responsable de seguridad cibernética.

El programa también debe incluir una fase de planificación detallada, donde se definan los pasos específicos para implementar cada control y se establezcan los plazos y los hitos clave. Es importante tener en cuenta los recursos disponibles, los costos asociados y las dependencias entre los diferentes controles.

Durante la implementación, es esencial monitorear y evaluar regularmente el progreso del programa. Esto implica llevar a cabo auditorías internas, pruebas de penetración y revisiones de cumplimiento para asegurarse de que los controles se están implementando de manera efectiva y se están cumpliendo con las políticas y regulaciones relevantes.

Involucramiento de la alta dirección en la implementación de controles CIS

El éxito de la implementación de los Controles Críticos de Seguridad del CIS depende en gran medida del involucramiento y apoyo de la alta dirección. La alta dirección tiene la responsabilidad de establecer una cultura de seguridad cibernética dentro de la organización y garantizar que se asignen los recursos adecuados para implementar los controles.

El primer paso para involucrar a la alta dirección es comunicar claramente los riesgos y beneficios de la implementación de los controles CIS. Esto puede incluir compartir ejemplos de ciberataques exitosos en la industria y los costos asociados con la recuperación de un ataque.

También es importante presentar un caso de negocio sólido que demuestre el valor de la seguridad cibernética y los beneficios específicos que la implementación de los controles CIS puede brindar a la organización. Esto puede incluir la mejora de la reputación de la empresa, la reducción de los riesgos legales y financieros y el aumento de la confianza de los clientes y socios comerciales.

Una vez que se haya ganado el apoyo de la alta dirección, es importante involucrarlos activamente en la implementación de los controles. Esto puede incluir su participación en reuniones y revisiones periódicas, su apoyo en la asignación de recursos y presupuestos, y su respaldo público a la iniciativa de seguridad cibernética.

Además, es importante asegurarse de que la alta dirección esté informada regularmente sobre el progreso de la implementación de los controles y se le proporcionen informes actualizados sobre los resultados y los desafíos.

Desarrollo de una cultura de seguridad para una implementación exitosa y continua

La implementación exitosa y continua de los Controles Críticos de Seguridad del CIS requiere más que solo tecnología y procesos. También implica el desarrollo de una cultura de seguridad cibernética dentro de la organización.

Una cultura de seguridad cibernética promueve la conciencia y la responsabilidad de seguridad en todos los niveles de la organización. Esto incluye la educación y capacitación regular de los empleados sobre las mejores prácticas de seguridad cibernética y la promoción de un entorno donde la seguridad sea una prioridad.

Para desarrollar una cultura de seguridad, es importante establecer políticas claras y comunicarlas regularmente a todos los empleados. Esto puede incluir normas de uso aceptable, políticas de contraseña y políticas de manejo de incidentes, entre otras.

Además, es importante fomentar la participación y el compromiso de los empleados en la seguridad cibernética. Esto se puede lograr mediante la creación de programas de recompensas y reconocimientos, la promoción de una comunicación abierta sobre la seguridad y el fomento de la retroalimentación y las ideas de los empleados.

También es esencial establecer una capacidad de respuesta efectiva para manejar incidentes de seguridad cibernética. Esto incluye la creación de un equipo de respuesta a incidentes que pueda detectar, investigar y responder de manera rápida y efectiva a los posibles incidentes de seguridad.

Implementar los Controles Críticos de Seguridad del CIS puede ser un desafío, pero siguiendo un enfoque estructurado y planificado, involucrando a la alta dirección y desarrollando una cultura de seguridad, las organizaciones pueden mejorar su postura de seguridad cibernética y protegerse contra las crecientes amenazas cibernéticas.

Este vídeo te puede ayudar

Deja una respuesta

Contenido relacionado