Descifra el reto del reactor en ciberseguridad

La industria de la ciberseguridad se enfrenta constantemente a desafíos cada vez más complejos y sofisticados. Uno de los métodos utilizados para mejorar las habilidades y conocimientos en este campo es a través de desafíos conocidos como "Capture The Flag". Estos desafíos son simulaciones de situaciones reales en las que los participantes deben utilizar sus habilidades para resolver problemas de seguridad y proteger sistemas de ataques.

Uno de los desafíos más interesantes y desafiantes en ciberseguridad es el titulado "El reactor". Este desafío se centra en el malware Snake Keylogger, que ha estado circulando ampliamente como una amenaza significativa en la industria. El desafío consiste en entender y descifrar el funcionamiento de este malware, así como manipular y modificar los datos en un entorno SCADA simulado. En este artículo, analizaremos en detalle el reto del reactor en ciberseguridad y exploraremos las diferentes etapas y aspectos que lo componen.

Descripción del reto "El reactor" en ciberseguridad

El reto "El reactor" es uno de los niveles más avanzados en el campo de la ciberseguridad. Fue diseñado específicamente para poner a prueba las habilidades técnicas y analíticas de los profesionales de la seguridad informática. El objetivo principal de este desafío es entender y desenmarañar el funcionamiento interno del malware Snake Keylogger, que se ha convertido en una amenaza importante en la industria.

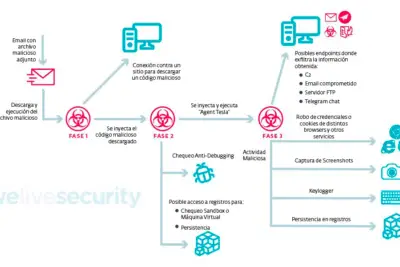

Snake Keylogger es un malware utilizado para registrar las pulsaciones de teclas y capturar contraseñas en un sistema infectado. Se ha utilizado en numerosos ataques cibernéticos para robar información confidencial, como credenciales de inicio de sesión, números de tarjetas de crédito y otra información personal sensible.

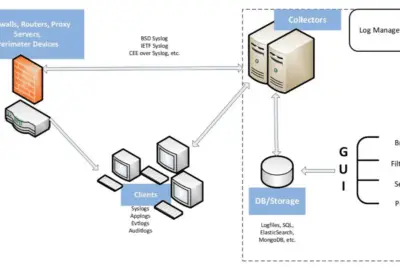

Para superar el reto "El reactor", los participantes deben descargar un ejecutable que simula un entorno SCADA (Supervisory Control and Data Acquisition) comprometido. Este entorno SCADA es una interfaz que permite la supervisión y control de procesos industriales, como la generación de energía o el suministro de agua. A través del entorno SCADA simulado, se revela un programa conectado que envía datos al servidor cada 10 segundos.

Otro articulo de ayuda:Descubre el secreto detrás del Desafío Shellcode Nivel 4Funcionamiento del malware Snake Keylogger

Snake Keylogger es un malware que tiene la capacidad de infiltrarse en un sistema y registrar todas las pulsaciones de teclas realizadas por el usuario. Estas pulsaciones de teclas se almacenan en un archivo de registro oculto, que luego es enviado al atacante a través de diferentes métodos, como el correo electrónico o la transferencia directa a través de una conexión remota.

El malware Snake Keylogger utiliza diversas técnicas para evadir la detección y escapar de los mecanismos de protección de los sistemas operativos. Puede ocultarse en procesos legítimos del sistema, así como utilizar técnicas de cifrado para enmascarar los datos capturados. Además, puede ser configurado para omitir ciertos tipos de pulsaciones de teclas, como las teclas de función, para evitar llenar el archivo de registro con información no relevante.

La principal funcionalidad del malware Snake Keylogger es capturar y registrar las pulsaciones de teclas. Esto permite a un atacante obtener información confidencial, como contraseñas y datos de inicio de sesión. A medida que el usuario escribe en su teclado, el malware intercepta y registra cada pulsación, almacenando la información en un archivo oculto en el sistema. Una vez que el atacante tiene acceso a este archivo, puede extraer la información confidencial y utilizarla para fines maliciosos.

Manipulación de datos en el entorno SCADA simulado

El reto "El reactor" en ciberseguridad no solo tiene como objetivo comprender y descifrar el funcionamiento del malware Snake Keylogger, sino también manipular y modificar los datos en un entorno SCADA simulado. Esto implica la capacidad de alterar los datos que son enviados al servidor cada 10 segundos desde el programa conectado en el entorno SCADA.

La manipulación de datos en el entorno SCADA simulado es esencial para comprender cómo modificar y controlar los procesos industriales que están siendo monitoreados. Esto permite a los profesionales de la seguridad informática identificar posibles fallas o vulnerabilidades en el sistema y tomar medidas para corregirlas.

Al participar en el reto "El reactor", los usuarios deben analizar en detalle los datos que están siendo enviados al servidor desde el programa conectado en el entorno SCADA. Esto implica una comprensión de los protocolos de comunicación utilizados en el entorno SCADA, así como una familiaridad con los diferentes tipos de datos que se envían.

Una vez que los datos son analizados, los participantes pueden identificar elementos específicos que pueden ser manipulados y modificados para generar errores o alterar el funcionamiento normal del sistema. Esto puede implicar cambiar los valores de los sensores, manipular los datos de salida o generar situaciones anómalas en el entorno SCADA simulado.

Estructura del proceso en la memoria y APIs utilizadas

Para descifrar el reto "El reactor" en ciberseguridad y entender el funcionamiento interno del malware Snake Keylogger, es necesario analizar la estructura del proceso en la memoria y las API que se utilizan en el programa.

La estructura del proceso en la memoria se refiere a cómo se organiza y almacena la información en la memoria del sistema. Esto incluye la ubicación de las variables, las funciones y los datos que se utilizan en el programa. Analizar la estructura del proceso en la memoria del malware Snake Keylogger puede revelar cómo se almacenan las pulsaciones de teclas capturadas y cómo se comunican con otros componentes del sistema.

Además, el análisis de las API (Application Programming Interface) utilizadas en el programa puede proporcionar información crucial sobre cómo interactúa el malware Snake Keylogger con el sistema operativo y otros programas. Las API son conjuntos de funciones y procedimientos que permiten a diferentes programas comunicarse entre sí y compartir recursos. Al comprender qué API se utilizan en el malware Snake Keylogger, los profesionales de la seguridad informática pueden tener una idea clara de cómo se lleva a cabo la comunicación y qué acciones realiza el malware.

Conclusiones y recomendaciones para enfrentar este desafío en ciberseguridad

El reto "El reactor" en ciberseguridad es un desafío complejo e interesante que pone a prueba las habilidades técnicas y analíticas de los profesionales de la seguridad informática. Al descifrar este desafío, los participantes pueden obtener una comprensión profunda del malware Snake Keylogger y adquirir conocimientos útiles sobre la manipulación de datos en un entorno SCADA.

Para enfrentar este desafío, es importante tener un conocimiento sólido de las técnicas utilizadas por el malware Snake Keylogger y estar familiarizado con los entornos SCADA y la estructura del proceso en la memoria. Además, es crucial tener habilidades de análisis y resolución de problemas para identificar y explotar las vulnerabilidades en el sistema y manipular los datos de manera efectiva.

Para aquellos que estén interesados en mejorar sus habilidades en ciberseguridad, enfrentar el reto "El reactor" puede ser una excelente manera de poner a prueba sus conocimientos y desarrollar nuevas habilidades. Los desafíos de ciberseguridad, como "El reactor", son una forma práctica de aprender sobre las amenazas actuales y adquirir experiencia en el mundo real.

El reto "El reactor" en ciberseguridad es un desafío emocionante y desafiante que pone a prueba las habilidades técnicas y analíticas de los profesionales de la seguridad informática. Con una comprensión profunda del malware Snake Keylogger y la capacidad de manipular y modificar los datos en un entorno SCADA simulado, los participantes pueden adquirir conocimientos valiosos y mejorar sus habilidades en ciberseguridad.

Este vídeo te puede ayudar

Deja una respuesta

Contenido relacionado