La importancia del 2FA en la seguridad digital moderna

En un mundo cada vez más digital, la seguridad en línea se ha vuelto una preocupación primordial para usuarios y organizaciones. La autenticación en dos pasos, conocida como 2FA, se ha convertido en una herramienta esencial para proteger nuestras cuentas. A medida que los ataques cibernéticos se vuelven más sofisticados, el 2FA ofrece una capa adicional de seguridad que puede marcar la diferencia.

La implementación de 2FA no solo ayuda a salvaguardar nuestra información personal, sino que también promueve prácticas seguras en la gestión de contraseñas. Este artículo explora qué es 2FA, cómo funciona, sus distintas formas y su relevancia en el contexto actual de la ciberseguridad. La decisión de adoptar medidas de seguridad más robustas nunca ha sido tan crucial.

- ¿Qué es la autenticación en dos pasos y cómo funciona?

- Tipos de 2FA y sus características

- La relevancia del 2FA en la ciberseguridad actual

- Pasos para habilitar 2FA en tus cuentas

- Desafíos y consideraciones en la utilización de 2FA

- El futuro de la autenticación más allá del 2FA

- Casos prácticos de 2FA en diferentes plataformas

- Conclusiones sobre la importancia de 2FA

¿Qué es la autenticación en dos pasos y cómo funciona?

La autenticación en dos pasos (2FA) es un método que refuerza la seguridad al requerir dos formas de verificación antes de acceder a una cuenta. Este proceso generalmente combina algo que el usuario sabe, como una contraseña, con algo que el usuario tiene, como un código enviado a su teléfono móvil. Este doble factor proporciona una protección adicional, dificultando el acceso no autorizado incluso si alguien logra robar la contraseña.

El funcionamiento del 2FA puede describirse en varios pasos. Primero, el usuario introduce su nombre de usuario y contraseña en la plataforma. Si estas credenciales son correctas, la plataforma solicita un segundo paso de verificación. Este paso puede involucrar un código enviado por mensaje de texto, un código generado por una aplicación de autenticación o incluso una llamada telefónica que proporciona el código necesario.

Existen diferentes métodos de 2FA, y cada uno tiene sus pros y contras. Las opciones más comunes incluyen el código SMS, aplicaciones de autenticación como Google Authenticator y métodos biométricos. La selección del método adecuado depende de la necesidad de seguridad del usuario y de la facilidad de uso que desee. Un elemento crucial es asegurar que, sin importar el método, la forma de verificación no sea susceptible a ataques comunes.

Otro articulo de ayuda:Todo lo que necesitas saber sobre el Nothing Phone en 2023Tipos de 2FA y sus características

El 2FA puede dividirse en varias categorías, y cada tipo tiene características y niveles de seguridad distintos. A continuación se detallan los métodos más utilizados:

- Códigos de SMS: enviados al número de teléfono del usuario.

- Aplicaciones de autenticación: como Google Authenticator, generan códigos temporales en el dispositivo.

- Métodos biométricos: usan características físicas del usuario, como huellas dactilares o reconocimiento facial.

Los códigos SMS son una de las formas más comunes de 2FA, pero pueden ser vulnerables a ataques como el de suplantación de SIM. Por eso, no son la opción más segura en términos de ciberseguridad. En cambio, las aplicaciones de autenticación ofrecen un nivel superior de seguridad, al generar códigos que solo son accesibles en el dispositivo del usuario.

Por otro lado, los métodos biométricos proporcionan una verificación única, ya que es difícil replicar características físicas. Sin embargo, su implementación depende de la tecnología disponible en el dispositivo. Cada método presenta ventajas y desventajas, y es crucial evaluar cuál se adapta mejor a las necesidades individuales y de negocio.

La relevancia del 2FA en la ciberseguridad actual

El crecimiento de actividades en línea ha dado lugar a un aumento en los delitos cibernéticos. Las cuentas en redes sociales, correos electrónicos y servicios financieros son objetivos muy codiciados por los hackers. Por lo tanto, la implementación de planes de seguridad robustos es esencial para proteger la información sensible.

La adopción del 2FA puede reducir significativamente el riesgo de intrusiones. De acuerdo con investigaciones recientes, las cuentas que utilizan 2FA son mucho menos propensas a ser hackeadas en comparación con aquellas que solo utilizan una contraseña. Esto se debe a la dificultad de un atacante que intenta obtener tanto la contraseña como el segundo factor de autenticación.

A pesar de su eficacia, muchos usuarios aún no han adoptado el 2FA en sus cuentas. La falta de conocimiento y la percepción errónea de que no son objetivos de ataques cibernéticos contribuyen a esta resistencia. Las organizaciones tienen un papel crucial en educar a sus empleados y usuarios sobre la importancia de implementar el 2FA.

Pasos para habilitar 2FA en tus cuentas

Habilitar 2FA en cuentas personales y profesionales es un proceso imprescindible. A continuación, se describen los pasos generales que cualquier usuario puede seguir para activar 2FA en sus cuentas:

- Visita la configuración de seguridad de tu cuenta.

- Selecciona la opción para habilitar la autenticación en dos pasos.

- Elige el método de verificación que prefieras utilizar.

El proceso, aunque sencillo, puede variar ligeramente dependiendo del servicio que estés utilizando. Generalmente, el primer paso es iniciar sesión en la cuenta y navegar hacia la sección de seguridad o privacidad. Algunos servicios, como Google y Facebook, ofrecen guías visuales o tutoriales que facilitan la configuración del 2FA.

Una vez activado, es recomendable guardar los códigos de respaldo que algunas plataformas proporcionan durante la configuración. Estos códigos son vitales en caso de que se pierda el dispositivo de autenticación. En algunas situaciones, es posible que se necesite desactivar el 2FA temporalmente al utilizar dispositivos nuevos.

Desafíos y consideraciones en la utilización de 2FA

A pesar de los claros beneficios que ofrece 2FA, también presenta ciertos desafíos. Uno de los principales inconvenientes es la gestión de los diferentes métodos de autenticación. Los usuarios pueden sentirse abrumados ante la necesidad de usar aplicaciones adicionales o introducir códigos periódicamente.

Otro desafío importante es la preocupación por la usabilidad. Algunos usuarios consideran que el proceso adicional puede resultar tedioso y molesto, lo que podría llevarlos a evitar su implementación. Sin embargo, este enfoque ignora los beneficios de seguridad que 2FA proporciona.

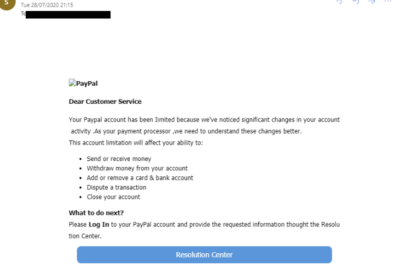

Además, algunas aplicaciones pueden facilitar el phishing si no se utilizan con precaución. Los hackers, a menudo envían correos electrónicos que parecen legítimos y solicitan que los usuarios ingresen sus credenciales y el código 2FA. Por esta razón, es fundamental mantenerse informado y educado sobre las mejores prácticas de seguridad.

El futuro de la autenticación más allá del 2FA

El 2FA es indudablemente una mejora significativa en comparación con el uso exclusivo de contraseñas, pero el futuro de la autenticación podría ir aún más allá. De cara al futuro, varias tecnologías emergentes podrían redefinir cómo accedemos a nuestras cuentas y datos.

Una de las tendencias más prometedoras es el uso de la autenticación sin contraseña. Esta tecnología utiliza biometría y otros métodos que eliminan la necesidad de recordar y gestionar contraseñas. Por ejemplo, el uso de tecnologías como reconocimiento facial o huellas digitales ha comenzado a ganar terreno en dispositivos móviles y laptops.

Otro enfoque relevante es la utilización de tokens de hardware. Estos dispositivos físicas generan códigos únicos que se utilizan para la autenticación. Aunque son más seguros, su costo y gestión pueden ser desventajas frente a los métodos digitales y gratuitos.

Casos prácticos de 2FA en diferentes plataformas

A continuación, se presentan ejemplos de cómo las principales plataformas implementan el 2FA y cómo los usuarios pueden beneficiarse al activarlo.

| Plataforma | Método 2FA | Beneficio |

| Código SMS, Aplicaciones de autenticación, Clave de seguridad | Proporciona acceso seguro a servicios como Gmail y Drive | |

| Códigos SMS y aplicaciones de autenticación | Protege la cuenta contra accesos no autorizados | |

| Banking Online | Tokens de hardware y aplicaciones de autenticación | Seguridad máxima en transacciones financieras |

La mayoría de las plataformas de renombre abogan por la implementación de 2FA para sus usuarios. Google, por ejemplo, permite opciones de autenticación robustas que van desde códigos SMS hasta el uso de llaves de seguridad físicas que pueden ser necesarias en transacciones sensibles.

Asimismo, Facebook proporciona la opción de utilizar aplicaciones de autenticación para crear un entorno más seguro para los usuarios que gestionan información personal. Finalmente, las instituciones bancarias han adoptado métodos de alta seguridad, empleando tanto tokens de hardware como aplicaciones de autenticación, proporcionando así la confianza necesaria para realizar transacciones en línea.

Conclusiones sobre la importancia de 2FA

El 2FA se ha consolidado como una herramienta fundamental en la defensa contra amenazas cibernéticas. Incrementar la seguridad de nuestras cuentas requiere la adopción de prácticas sólidas, y la implementación de 2FA ha demostrado ser una solución efectiva. Cada usuario y organización debe considerar su adopción de forma urgente.

Aunque puede implicar un esfuerzo adicional, los beneficios superan con creces las incomodidades asociadas. Con el continuo crecimiento de los delitos cibernéticos, protegiendo nuestras cuentas con 2FA es una forma de actuar responsablemente en el espacio digital.

Al final del día, el compromiso con la seguridad en línea debe ser una prioridad. La autenticación en dos pasos no es solo una opción; es una necesidad crítica para realizar el viaje digital de manera segura. Cada pequeño paso hacia el fortalecimiento de la seguridad es un paso adelante hacia un entorno más seguro para todos.

Deja una respuesta

Contenido relacionado