Lockbit es un ransomware que sigue evolucionando y amenazando organizaciones

En un mundo cada vez más digital, la ciberseguridad se ha vuelto esencial para proteger datos y sistemas. Uno de los términos que ha cobrado considerable relevancia es el de ransomware, un tipo de malware que encripta archivos y exige un rescate para liberarlos. Dentro de este contexto, el Lockbit se ha posicionado como una de las variantes más peligrosas que existen en la actualidad.

A lo largo de este artículo, se analizarán las características de Lockbit, su funcionamiento, las técnicas que utilizan sus desarrolladores para infiltrarse, y las mejores prácticas para que organizaciones y usuarios individuales se protejan eficazmente contra esta creciente amenaza.

¿Qué es Lockbit y cómo funciona?

El ransomware Lockbit se ha convertido en un fenómeno que ha captado la atención de expertos en seguridad cibernética. Este tipo de malware no solo encripta información vital, sino que también hace uso de métodos sofisticados para explotar vulnerabilidades en los sistemas de sus víctimas. En esencia, el funcionamiento de Lockbit se basa en acceder a redes y dispositivos a través de diversas técnicas de phishing y explotación de vulnerabilidades.

Una vez que logra hacer su entrada, Lockbit comienza a encriptar archivos en cuestión de minutos. Esto incluye documentos, imágenes e incluso bases de datos. La rapidez y eficacia de este proceso aumentan su peligrosidad, ya que las organizaciones a menudo no se dan cuenta de que han sido comprometidas hasta que es demasiado tarde.

Lockbit también ha implementado un sistema de exfiltración de datos. Esto significa que, además de encriptar, los atacantes pueden robar información sensible y amenazar con divulgarla si la víctima no paga el rescate. Este enfoque agrega una capa adicional de presión, ya que las organizaciones a menudo se sienten obligadas a pagar por miedo a las repercusiones de una filtración pública.

Otro articulo de ayuda:La evolución de Lockbit y sus versiones

Desde su aparición, Lockbit ha pasado por diversas iteraciones y actualizaciones. Cada nueva versión ha incluido mejoras en su capacidad de evasión y técnicas para eludir la detección por software antivirus. Estas actualizaciones son cruciales para que los desarrolladores de Lockbit mantengan su ventaja sobre las empresas de ciberseguridad que intentan contrarrestar las amenazas.

La primera versión, conocida como Lockbit 1.0, marcó el inicio de esta tendencia, pero fue con Lockbit 2.0 cuando se observaron cambios significativos. Esta nueva versión introdujo un sistema de control panal que permite a los atacantes coordinar sus ataques de manera más eficiente. También se caracterizó por un aumento en la rapidez de encriptación, lo que aumentó su efectividad al atacar a las empresas.

El lanzamiento de Lockbit 3.0 ha llevado la sofisticación a un nuevo nivel. Este nuevo modelo incorpora técnicas más avanzadas de comparación de datos y la capacidad de escrutar sus objetivos más cuidadosamente. Una de las características más notables de Lockbit 3.0 es su enfoque en la automatización, permitiendo a los atacantes lanzar campañas a mayor escala con menor esfuerzo.

Métodos de distribución de Lockbit

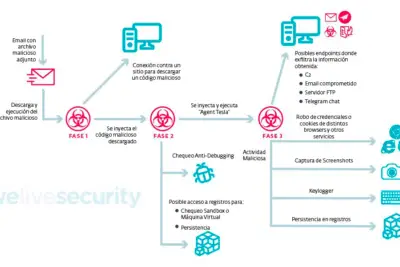

Los métodos utilizados por los atacantes para distribuir Lockbit son variados y frecuentemente innovadores. Uno de los más comunes es el uso de correos electrónicos de phishing, donde los atacantes envían mensajes fraudulentos que parecen provenir de fuentes legítimas. Al hacer clic en un enlace o descargar un archivo adjunto malicioso, las víctimas pueden activar el ransomware.

Además, Lockbit también se ha visto asociado a la explotación de vulnerabilidades en software y sistemas. Los atacantes a menudo utilizan kits de herramientas que les permiten encontrar y aprovechar debilidades en el sistema operativo o aplicaciones que no han recibido actualizaciones de seguridad. Esto enfatiza la importancia de mantener software actualizado y aplicar parches de seguridad.

Las redes de RAT (Remote Access Trojan) también son un vector común para la infección. Este tipo de malware permite el acceso remoto a los dispositivos afectados, lo que le proporciona a los atacantes el control necesario para propagar Lockbit a través de la red. Este método es especialmente peligroso, ya que puede ser difícil de detectar y mitigar.

Consecuencias de un ataque de Lockbit

Las consecuencias de un ataque de ransomware como Lockbit pueden ser devastadoras. Una de las implicaciones más inmediatas es la pérdida de acceso a datos críticos, lo que puede afectar operaciones diarias y la capacidad de una empresa para servir a sus clientes. Esto no solo afecta a la productividad, sino que también puede tener un impacto financiero significativo.

La recuperación después de un ataque requiere tiempo y recursos. Incluso si la víctima opta por pagar el rescate, no hay garantía de que los archivos sean restaurados sin daños. Los costos asociados pueden incluir no solo los pagos a los atacantes, sino también gastos legales, mejora de la infraestructura de seguridad y posibles multas por violaciones de datos.

Además, la reputación de la empresa puede verse gravemente afectada. La confianza de clientes y socios comerciales puede erosionarse si surge información sobre un ataque exitoso. La reputación es un activo invaluable que, una vez perdido, puede ser difícil de recuperar.

Cómo protegerse contra Lockbit

Protegerse contra el ransomware Lockbit requiere un enfoque proactivo que combine tecnologías avanzadas y prácticas de seguridad. En primer lugar, educar a los empleados sobre las tácticas de phishing y otros métodos de ataque es fundamental. La concienciación sobre seguridad puede ayudar a reducir significativamente el riesgo de infección.

Mantener software y sistemas operativos actualizados es otra medida crítica. Las actualizaciones a menudo incluyen parches de seguridad que corrigen vulnerabilidades que podrían ser explotadas por ransomware. Ignorar estas actualizaciones puede dejar a una organización expuesta a ataques.

Además, implementar un sistema de copias de seguridad robusto es esencial. Al mantener copias de seguridad regulares y asegurarse de que estén almacenadas de forma segura, una organización puede recuperarse de un ataque sin tener que pagar el rescate. Sin embargo, es importante verificar regularmente que las copias de seguridad sean efectivas y que se puedan restaurar.

| Medida de Protección | Descripción |

|---|---|

| Educación de Empleados | Capacitación sobre tácticas de phishing y seguridad |

| Mantenimiento de Software | Actualizaciones regulares de sistemas y aplicaciones |

| Copia de Seguridad | Almacenamiento seguro y recuperación de datos efectivas |

Respuesta ante un ataque de Lockbit

Afrontar un ataque de Lockbit puede ser una experiencia abrumadora y confusa para cualquier organización. El primer paso es mantener la calma y no entrar en pánico. Identificar rápidamente el alcance del ataque es crucial para tomar decisiones adecuadas. Es importante realizar un análisis forense de cómo se produjo la infección para prevenir futuros ataques.

Desconectar sistemas afectados de la red es una medida inmediata que debe tomarse para evitar que el ransomware se propague a otros dispositivos. Una vez que se ha aislado el sistema, es fundamental notificar al equipo de ciberseguridad y, si es posible, a las autoridades competentes. La notificación a las autoridades puede ayudar a otras organizaciones a protegerse contra ataques similares.

Decidir si pagar el rescate es un dilema que muchas organizaciones enfrentan. Es una decisión complicada y debe considerarse cuidadosamente. Pagar el rescate no garantiza que los datos serán restaurados, y puede sanear la confianza de los atacantes en el futuro. La mayoría de los expertos en seguridad aconsejan no pagar nunca un rescate, sugiriendo en su lugar priorizar la recuperación con copias de seguridad.

Recomendaciones finales para la ciberseguridad

A medida que las organizaciones se enfrentan a un panorama de amenazas cibernéticas en constante evolución, es esencial adoptar un marco de ciberseguridad sólido. Esto implica no solo medidas preventivas contra el ransomware Lockbit, sino también un enfoque integral hacia la seguridad digital. La evaluación regular de riesgos, la implementación de un marco de seguridad y la realización de auditorías periódicas son prácticas esenciales.

La colaboración entre diferentes departamentos dentro de una organización también desempeña un papel fundamental. La ciberseguridad no es responsabilidad exclusiva de un solo equipo; debe ser un esfuerzo compartido que abarque todas las áreas. La comunicación efectiva entre TI, recursos humanos y dirección asegurará que todos estén alineados en cuanto a las políticas de seguridad.

Finalmente, mantenerse informado sobre las últimas amenazas y tecnologías de ciberseguridad es vital. La participación en grupos de discusión, conferencias y cursos de formación ofrece un valor inmenso. Las organizaciones que invierten en la educación y la formación de sus empleados están mejor equipadas para enfrentar las amenazas como Lockbit y otros tipos de malware en el futuro.

Deja una respuesta

Contenido relacionado