Quieres probar ciberseguridad Participa en CTF Nivel 1: Fácil

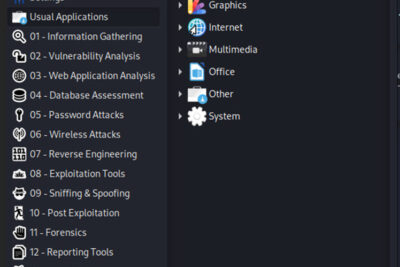

En el mundo de la ciberseguridad, las competencias y retos son una forma emocionante y práctica de poner a prueba nuestras habilidades. Una de las competencias más populares es el Capture The Flag, o CTF, donde los participantes se enfrentan a una serie de desafíos para resolver problemas de seguridad. En este artículo, vamos a hablar sobre un CTF específico llamado "Nivel 1: Fácil", que se centra en el ámbito del reversing o ingeniería inversa de software.

¿Qué es CTF o Capture The Flag?

El Capture The Flag es una competencia diseñada para poner a prueba las habilidades de los participantes en diversos campos de la ciberseguridad, como el hacking ético, la criptografía, la ingeniería inversa y la explotación de vulnerabilidades. Los participantes deben resolver una serie de desafíos, llamados "flags", que consisten en encontrar cierta información o realizar acciones específicas dentro de un sistema o aplicación vulnerable.

Existen diferentes niveles de dificultad en los CTF, desde principiantes hasta avanzados, lo cual permite que personas con diferentes niveles de experiencia puedan participar y aprender. Los CTF no solo son una forma divertida y desafiante de aprender sobre ciberseguridad, sino que también pueden servir como una forma de entrenamiento para mejorar las habilidades en este campo.

¿Qué es CTF Nivel 1: Fácil?

El CTF Nivel 1: Fácil es una competencia diseñada para principiantes en el campo de la ciberseguridad. Este nivel de dificultad está pensado para aquellos que están comenzando a aprender sobre ingeniería inversa y desean poner en práctica sus conocimientos.

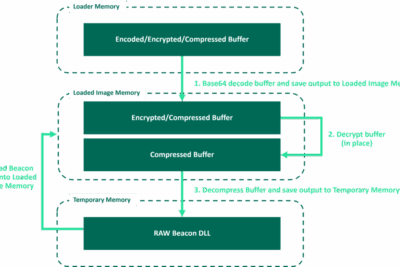

El desafío de este CTF consiste en resolver un problema de reversing, donde se presenta un binario ejecutable con un código fuente ofuscado. El objetivo es encontrar la "flag", que es un pedazo de información encriptada dentro del binario. Para resolver el desafío, los participantes deben desentrañar el código y encontrar la forma de extraer la flag.

Otro articulo de ayuda:Cómo Blockchain mejora la seguridad digitalMétodos para resolver desafíos de reversing en CTF Nivel 1: Fácil

Existen varias estrategias y métodos para resolver desafíos de reversing en el CTF Nivel 1: Fácil. A continuación, describiremos algunos de los enfoques más comunes que los participantes pueden utilizar.

Inspección estática del código

Uno de los primeros pasos en la resolución de un desafío de reversing es realizar una inspección estática del código fuente. Esto implica analizar el binario utilizando herramientas como IDA (Interactive DisAssembler), que nos permite desensamblar el programa y examinar su estructura interna.

En esta etapa, es importante prestar atención a las funciones y secciones relevantes del código. Podemos hacer uso de la búsqueda de cadenas de texto, buscar referencias a funciones específicas o buscar patrones conocidos de ofuscación.

Depuración dinámica

Otro enfoque común para resolver los desafíos de reversing en este nivel es utilizar la depuración dinámica, es decir, ejecutar el binario en un depurador como OllyDBG o Radare2 para analizar su comportamiento en tiempo real.

La depuración dinámica nos permite observar cómo se ejecuta el programa, poner puntos de interrupción en determinados lugares y examinar los valores de las variables en tiempo de ejecución. También nos permite seguir el flujo de control del programa, lo cual puede ser útil para comprender cómo se llega a ciertos puntos del código.

Herramientas clave: IDA, OllyDBG y Radare2

En la resolución de desafíos de reversing en CTF Nivel 1: Fácil, tres herramientas clave son IDA (Interactive Disassembler), OllyDBG y Radare2. Estas herramientas proporcionan funciones de análisis y depuración que facilitan el proceso de reverse engineering.

IDA (Interactive Disassembler) es una herramienta ampliamente utilizada en ingeniería inversa. Nos permite desensamblar binarios y examinar su código fuente a nivel de ensamblador. IDA también cuenta con funciones avanzadas para analizar flujos de control y encontrar referencias a funciones o variables específicas.

OllyDBG es otro popular depurador utilizado en reversing. Permite ejecutar binarios en un entorno de depuración y examinar su comportamiento en tiempo real. OllyDBG nos proporciona la capacidad de establecer puntos de ruptura en el código y examinar el valor de las variables en tiempo de ejecución.

Radare2 es una herramienta de análisis y depuración de código, diseñada para ser rápida y eficiente. Radare2 permite desensamblar binarios, analizar flujos de control y realizar modificaciones en tiempo real. También está equipada con funciones de búsqueda y filtrado para facilitar la navegación por el código.

Haciendo modificaciones persistentes en binarios

Además de resolver los desafíos de reversing en el CTF Nivel 1: Fácil, a menudo se requiere realizar modificaciones persistentes en los binarios para obtener la flag y avanzar en la competencia.

Estas modificaciones pueden incluir la introducción de "hooks" o modificaciones en determinadas funciones para cambiar su comportamiento, la eliminación de ciertas restricciones o la alteración de valores de variables para obtener resultados deseados. Para lograr modificaciones persistentes, es posible utilizar herramientas como IDA o Radare2 para identificar las ubicaciones de memoria relevantes y realizar los cambios correspondientes.

Conclusión y próximos pasos

El CTF Nivel 1: Fácil es una excelente manera de comenzar a aprender sobre reversing y ciberseguridad. Los desafíos presentados en este nivel son asequibles para principiantes, pero aún así brindan un buen desafío. Al resolver estos desafíos, los participantes pueden adquirir habilidades clave en el campo de la ingeniería inversa y aprender a utilizar herramientas como IDA, OllyDBG y Radare2.

Si estás interesado en adentrarte más en el mundo de la ciberseguridad y el reversing, te animamos a participar en el CTF Nivel 1: Fácil y poner en práctica los métodos y herramientas que hemos mencionado en este artículo. ¡Buena suerte y diviértete cazando las flags!

Este vídeo te puede ayudar

Deja una respuesta

Contenido relacionado