Suplantamiento de Malware Guloader a BBVA y Santander

En el mundo digital actual, la seguridad informática es una preocupación constante tanto para los usuarios como para las empresas. Los ciberdelincuentes están constantemente buscando nuevas formas de comprometer la seguridad de los sistemas y obtener información confidencial. Una de las técnicas más utilizadas es el suplantamiento de malware, donde los atacantes se hacen pasar por entidades legítimas para engañar a los usuarios y lograr que descarguen e instalen software malicioso en sus computadoras.

En este artículo nos centraremos en el suplantamiento de malware Guloader a dos de los bancos más grandes de España: el BBVA y el Grupo Santander. Analizaremos en detalle este malware, su relación con el Snake Keylogger y el modus operandi utilizado por los ciberdelincuentes para llevar a cabo estos ataques. También hablaremos de las medidas de prevención y detección de suplantación de malware, así como del impacto que puede tener en los usuarios y en la seguridad bancaria. Finalmente, ofreceremos algunas recomendaciones para protegerse contra este tipo de amenazas.

- Descripción del malware Guloader y su relación con Snake Keylogger

- Modus operandi del suplantamiento de malware a BBVA y Santander

- Medidas de prevención y detección de suplantación de Malware Guloader

- Impacto del malware en los usuarios y en la seguridad bancaria

- Conclusiones y recomendaciones para protegerse contra este tipo de amenazas

Descripción del malware Guloader y su relación con Snake Keylogger

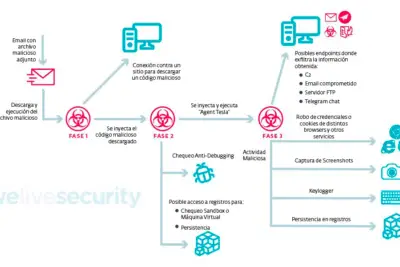

El malware Guloader es un tipo de troyano que se utiliza para descargar y ejecutar otro software malicioso en el equipo de la víctima. Su objetivo principal es abrir una puerta trasera en el sistema infectado para permitir el acceso remoto a los atacantes y proporcionarles un punto de entrada para llevar a cabo otras actividades maliciosas.

Este malware ha estado en constante evolución y se le ha atribuido la capacidad de evadir la detección de las soluciones de seguridad tradicionales. Una de las características destacadas del Guloader es su habilidad para protegerse contra entornos de seguridad como las máquinas virtuales, lo que dificulta su análisis y detección por parte de los investigadores de seguridad.

Se ha observado que el Guloader está estrechamente relacionado con el Snake Keylogger, un keylogger utilizado para robar credenciales de inicio de sesión, como nombres de usuario y contraseñas. Este keylogger se ha vuelto cada vez más popular entre los ciberdelincuentes debido a su efectividad y capacidad para robar información confidencial. El Snake Keylogger se instala como parte del paquete de malware descargado por el Guloader, y suele ser utilizado para obtener acceso a las cuentas bancarias de las víctimas.

Otro articulo de ayuda:Cuáles son los mejores antivirus para Android en 2021Modus operandi del suplantamiento de malware a BBVA y Santander

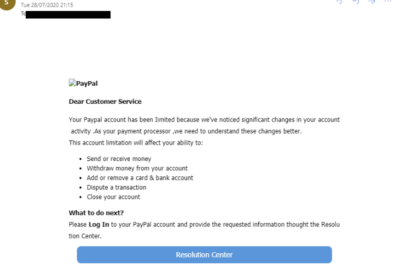

Los ciberdelincuentes que llevan a cabo el suplantamiento de malware a los bancos BBVA y Santander utilizan una técnica muy común: el envío masivo de correos electrónicos falsos. Estos correos se diseñan cuidadosamente para parecer legítimos y suelen incluir logos y nombres de los bancos, así como mensajes urgentes que llaman la atención del usuario.

El contenido de estos correos puede variar, pero suelen pretender ser avisos de pago pendiente, confirmaciones de contratos o incluso notificaciones de cuentas bloqueadas. En muchos casos, argumentan que se han realizado transacciones sospechosas desde la cuenta del usuario y que es necesario descargar un archivo adjunto para resolver el problema.

El archivo adjunto en realidad contiene el ejecutable que contiene el malware Guloader. Si el usuario cae en la trampa y abre el archivo, el malware se ejecutará en su sistema y comenzará a descargar el paquete completo de malware en segundo plano. Una vez que el Snake Keylogger se instala en el sistema, comenzará a robar información confidencial, como nombres de usuario y contraseñas de las cuentas bancarias de la víctima.

Medidas de prevención y detección de suplantación de Malware Guloader

La mejor forma de protegerse contra el suplantamiento de malware Guloader es mantenerse informado y seguir algunas medidas de seguridad básicas. A continuación, se presentan algunas recomendaciones clave:

1. Mantenga su software actualizado

Mantener su sistema operativo y todos sus programas actualizados es fundamental para evitar vulnerabilidades que podrían ser explotadas por los ciberdelincuentes. Asegúrese de instalar las actualizaciones de seguridad tan pronto como estén disponibles.

2. Sea cauteloso con los correos electrónicos no solicitados

Rechace cualquier correo electrónico no solicitado que le pida que abra archivos adjuntos o haga clic en enlaces sospechosos. Nunca abra archivos adjuntos provenientes de remitentes desconocidos o que parezcan sospechosos. Recuerde que los bancos nunca envían archivos adjuntos por correo electrónico.

3. Verifique la autenticidad del remitente

Antes de abrir cualquier correo electrónico que parezca provenga de su banco, verifique la dirección de correo electrónico del remitente y compare con la dirección oficial del banco. También puede comunicarse directamente con el banco para confirmar la legitimidad del correo.

4. Utilice una solución de seguridad robusta

Instale y mantenga actualizado un software antivirus y antimalware confiable. Estas soluciones pueden ayudar a detectar amenazas conocidas y evitar que se descarguen y ejecuten en su sistema.

5. Esté atento a señales de alerta

Si nota que su computadora se comporta de manera extraña, como ralentizaciones repentinas, ventanas emergentes inusuales o cambios en su configuración sin su consentimiento, es posible que esté infectado con malware. Realice un escaneo completo de su sistema utilizando su solución de seguridad y siga las recomendaciones proporcionadas.

Impacto del malware en los usuarios y en la seguridad bancaria

El impacto del malware Guloader y del Snake Keylogger en los usuarios y en la seguridad bancaria puede ser significativo. Estas amenazas pueden resultar en pérdidas financieras para los usuarios y daños a la reputación de los bancos.

Cuando un usuario cae en la trampa y descarga el malware Guloader, su equipo se convierte en una puerta de entrada para los atacantes. Estos pueden acceder al sistema de la víctima de forma remota y robar información confidencial, como nombres de usuario y contraseñas bancarias. Esta información puede utilizarse para realizar transacciones fraudulentas o incluso para el robo de identidad.

Desde el punto de vista de los bancos, el suplantamiento de malware puede tener un impacto negativo en su reputación y en la confianza de sus clientes. Los usuarios afectados pueden culpar al banco por no proporcionar suficiente seguridad, incluso cuando la responsabilidad recae en los ciberdelincuentes.

Además, los costos asociados con la gestión de incidentes de seguridad, el aumento de la atención al cliente y la posible indemnización a los clientes afectados pueden ser significativos. Los bancos deben invertir en medidas de seguridad avanzadas y en programas de concienciación y educación para sus clientes para prevenir y detectar este tipo de amenazas.

Conclusiones y recomendaciones para protegerse contra este tipo de amenazas

El suplantamiento de malware es una táctica cada vez más común utilizada por los ciberdelincuentes para comprometer la seguridad de los usuarios y de las empresas. El malware Guloader y el Snake Keylogger son solo dos ejemplos de las muchas variantes de malware utilizadas en este tipo de ataques.

Para protegerse contra estas amenazas, es esencial mantenerse informado sobre las últimas tendencias y técnicas utilizadas por los ciberdelincuentes. Además de seguir las recomendaciones mencionadas anteriormente, es importante utilizar el sentido común y desconfiar de cualquier correo electrónico o mensaje sospechoso.

Recuerde que los bancos nunca le solicitarán que descargue archivos adjuntos por correo electrónico. Si tiene dudas sobre la legitimidad de un correo, comuníquese directamente con el banco para verificar su autenticidad.

La prevención y detección de suplantación de malware Guloader es un esfuerzo conjunto entre los usuarios y las instituciones financieras. Al seguir las medidas de seguridad adecuadas y mantenerse informado, se puede reducir significativamente el riesgo de convertirse en una víctima de este tipo de ataques.

Este vídeo te puede ayudar

Deja una respuesta

Contenido relacionado