Todo lo que necesitas saber sobre Shodan y su uso en la seguridad digital

En la era de la información, donde la tecnología avanza a pasos agigantados, la seguridad se convierte en una prioridad. Shodan es una herramienta que ha ganado relevancia en este ámbito, al permitir a los usuarios explorar dispositivos conectados a Internet. Conocer cómo funciona y su potencial puede ser fundamental para proteger nuestros activos digitales. La accesibilidad a dispositivos a través de esta búsqueda ha suscitado grandes debatidos sobre la seguridad y la ética.

Este artículo tiene como objetivo proporcionar una visión exhaustiva de Shodan, explicando qué es, cómo utilizarlo, su impacto en la seguridad y las herramientas asociadas. Consideraremos tanto los beneficios como los riesgos de convertirnos en usuarios conscientes de esta poderosa herramienta. Ampliar este conocimiento puede ser crucial para quienes trabajan en informática, seguridad cibernética y otras áreas relacionadas.

¿Qué es Shodan y cómo funciona?

Shodan es un motor de búsqueda que permite a los usuarios buscar dispositivos conectados a Internet, desde cámaras de seguridad hasta sistemas de control industrial. A diferencia de los motores de búsqueda tradicionales como Google, que indexan páginas web, Shodan se centra en encontrar y categorizar dispositivos. Esto permite a los investigadores, administradores de sistemas y hackers éticos evaluar el estado de la seguridad de varios dispositivos.

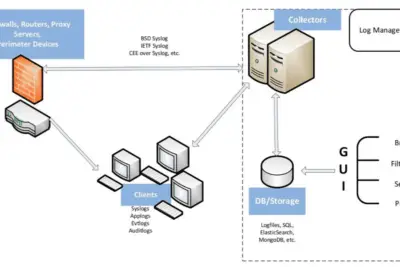

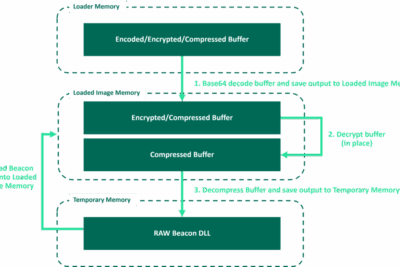

El funcionamiento de Shodan se basa en escaneos de direcciones IP. Recopila información sobre dispositivos en línea, como puertos abiertos, servicios y metadatos. Por ejemplo, si un dispositivo cuenta con un puerto abierto, Shodan puede identificar qué tipo de servicio está siendo ofrecido y qué versión de software está utilizando, información que es crítica para evaluar vulnerabilidades.

Shodan no solo es útil para los administradores de sistemas, sino también para los investigadores de seguridad. Al detectar dispositivos vulnerables, los expertos pueden informar a los usuarios sobre brechas de seguridad y ayudarles a remediar problemas. Sin embargo, esta funcionalidad también plantea una serie de problemas éticos, dado que personas malintencionadas pueden aprovecharse de la información disponible para llevar a cabo ataques.

Otro articulo de ayuda: Todo lo que necesitas saber sobre Shin Godzilla una nueva era del kaiju

Todo lo que necesitas saber sobre Shin Godzilla una nueva era del kaijuLa interfaz de Shodan permite realizar búsquedas avanzadas utilizando parámetros como la ubicación, el sistema operativo e incluso palabras clave. Estos filtros facilitan la tarea de encontrar información específica, haciendo de Shodan una herramienta valiosa para quienes buscan mejorar la seguridad en un entorno digital. Desde su lanzamiento en 2009, ha evolucionado continuamente, adaptándose a las demandas del sector tecnológico y la comunidad de seguridad.

Usos de Shodan en la seguridad cibernética

Shodan se ha convertido en una herramienta imprescindible para profesionales de la ciberseguridad que buscan proteger infraestructuras críticas. Mediante su uso, es posible identificar dispositivos vulnerables que podrían ser blanco de ataques cibernéticos. Esto es especialmente relevante en sectores como la energía, la salud y la manufactura, donde un ataque podría tener consecuencias devastadoras.

El análisis de datos proveniente de Shodan permite a los expertos realizar auditorías de seguridad con mayor eficiencia. Al conocer el estado de los dispositivos conectados, es posible implementar medidas de seguridad proactivas. Esto incluye el cierre de puertos innecesarios, la actualización de software y la aplicación de configuraciones que disminuyan riesgos. Así, Shodan actúa como una primera línea de defensa para muchos negocios y organizaciones.

Entre sus aplicaciones, también se encuentran los estudios de investigación académica. Universidades e institutos de investigación han utilizado Shodan para analizar la conectividad de diferentes dispositivos y cómo se exponen en la red. Estos estudios contribuyen al desarrollo de nuevas tecnologías de seguridad y mejores prácticas en la administración de redes.

Además, Shodan ha permitido identificar patrones de vulnerabilidad en dispositivos IoT. Con la creciente adopción de estos dispositivos en el hogar y la industria, es esencial comprender cómo se comportan en un contexto de red. A través de Shodan, los investigadores pueden detectar tendencias y actuar en función de los hallazgos.

Riesgos asociados al uso de Shodan

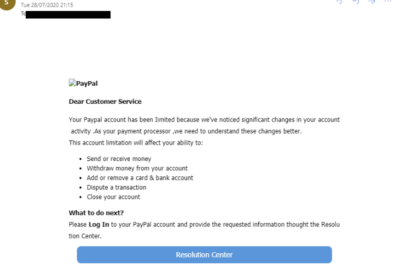

Si bien Shodan ofrece numerosos beneficios, también conlleva ciertos riesgos. Uno de los principales desafíos es la posibilidad de uso indebido de la información. Existen grupos cibercriminales que podrían utilizar la herramienta para identificar dispositivos vulnerables y lanzar ataques, poniendo en peligro la seguridad de datos sensibles.

Además, la disponibilidad de información sobre dispositivos expuestos puede llevar a una falsa sensación de seguridad en algunas organizaciones. Algunas empresas pueden asumir que sus defensas son suficientes sin realizar una revisión exhaustiva utilizando herramientas como Shodan. Esta complacencia puede ser peligrosa y debe ser abordada con seriedad.

El acceso a información delicada sin la debida autorización puede acarrear problemas legales. Si bien Shodan indexa información que está públicamente disponible, su uso para violar la privacidad o la seguridad de otros puede constituir un delito. Por lo tanto, es crucial que los usuarios actúen con ética y responsabilidad.

Sigue siendo fundamental actualizar constantemente sistemas y adoptar estrategias de protección. La educación y la concienciación son cruciales para disipar la ignorancia sobre el uso de Shodan. Los administradores de sistemas deben entender cómo funciona la herramienta para poder implementar medidas eficaces y evitar problemas de seguridad.

¿Cómo utilizar Shodan de manera efectiva?

Para sacar el máximo provecho de Shodan, es importante familiarizarse con su interfaz y las búsquedas avanzadas que ofrece. El primer paso es crear una cuenta, lo que permite acceder a datos adicionales y realizar búsquedas más detalladas. Con una cuenta gratuita, los usuarios pueden realizar un número limitado de consultas, mientras que los planes de pago ofrecen mayores capacidades.

Una vez que se tenga acceso, se pueden realizar búsquedas específicamente por dirección IP, puerto o incluso el nombre del dispositivo. La interfaz de Shodan es intuitiva y proporciona resultados claros que se pueden filtrar según diversos parámetros, como la región geográfica. Estos filtros son fundamentales para un análisis más granular.

Además, Shodan permite exportar datos y crear alertas. Esto es útil para aquellas organizaciones que desean monitorizar de manera continua sus activos. Al configurar alertas, los administradores pueden recibir notificaciones cuando se descubren nuevos dispositivos o cambios en los existentes. Esta proactividad puede ser decisiva para mitigar ataques antes de que ocurran.

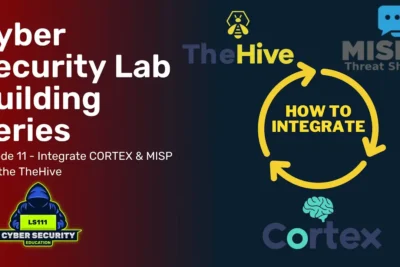

Al usar Shodan, es recomendable incorporar herramientas complementarias. Algunas aplicaciones pueden ofrecer análisis más detallados o incluso integrarse con Shodan para estudiar las vulnerabilidades identificadas. Esto ayuda a obtener una visión más completa de la seguridad de dispositivos en entornos complejos.

Alternativas a Shodan en la búsqueda de dispositivos conectados

Existen otras herramientas y motores de búsqueda que pueden complementar las funcionalidades de Shodan. Entre ellas, se encuentran Censys y Fing, cada una con características y enfoques distintos. Censys, por ejemplo, se especializa en hacer scrapping de certificados de seguridad y conexiones TLS. Su enfoque técnico proporciona una perspectiva complementaria a la que ofrece Shodan.

Por otra parte, Fing se enfoca más en el análisis de red local, permitiendo a los usuarios descubrir dispositivos conectados a su red de manera efectiva. Esta herramienta es especialmente útil para usuarios menos técnicos que deseen supervisar su propia red sin recurrir a una plataforma más complicada como Shodan.

Otra opción es el uso de herramientas de escaneo como Nmap, que permite a los usuarios ejecutar escaneos de red profundos. Aunque Nmap se utiliza más para la investigación de redes que para explorar dispositivos conectados públicamente, su implementación en entornos locales puede complementar el uso de Shodan al ofrecer más información sobre los sistemas en red.

La combinación de estas herramientas puede maximizar el alcance del análisis de seguridad, proporcionando una imagen más clara y precisa de la infraestructura digital. Cuando se utiliza en sinergia, estas plataformas pueden ofrecer a los administradores y expertos en ciberseguridad una ventaja considerable.

Consejos para optimizar la seguridad utilizando Shodan

La utilización de Shodan puede ser una excelente manera de mejorar la seguridad digital, siempre y cuando se realice de manera consciente. Uno de los primeros pasos es asegurarse de que todos los dispositivos conectados estén correctamente configurados. Esto incluye cambiar las contraseñas predeterminadas y asegurar cada dispositivo con credenciales robustas.

Además, es fundamental mantener un registro de todos los dispositivos conectados. Utilizar una lista de gestión de activos digitales facilitará el seguimiento de cambios. Conocer qué dispositivos están en línea es esencial para tomar decisiones informadas sobre la configuración y la seguridad.

Otro aspecto importante es realizar auditorías de seguridad periódicas. Usar Shodan para identificar vulnerabilidades conocidas y corregirlas puede ser un enfoque proactivo. Las actualizaciones regulares del software y firmware son críticas para cerrar brechas de seguridad y proteger los datos sensibles.

Finalmente, educar a los empleados sobre la seguridad cibernética es esencial. La mayoría de las brechas de seguridad se producen debido a errores humanos. Capacitar al personal en el uso de herramientas como Shodan y la identificación de vulnerabilidades ayudará a crear una cultura de seguridad dentro de la organización.

| Herramienta | Características | Mejor uso |

|---|---|---|

| Shodan | Motor de búsqueda de dispositivos conectados | Identificación de dispositivos expuestos |

| Censys | Scraping de certificados y conexiones | Estudios de seguridad avanzada |

| Fing | Escaneo de red local | Supervisar dispositivos en red privada |

Shodan es una herramienta poderosa que, cuando se utiliza adecuadamente, puede ofrecer una visión importante de la seguridad digital. Su capacidad para descubrir dispositivos y evaluar vulnerabilidades es crucial en el entorno actual. Sin embargo, la ética en su uso y la comprensión de los riesgos son fundamentales para todos los involucrados en el ámbito de la ciberseguridad.

Aplicar los conocimientos adquiridos a través de este artículo puede conducir a la mejora de las prácticas de seguridad en cualquier organización. Sean responsables y tomen acción hoy mismo para asegurar sus datos y dispositivos.

Deja una respuesta

Contenido relacionado