Cómo protegerse de los riesgos de un backdoor en IDA Pro

El uso de herramientas de Ingeniería Inversa como IDA Pro es fundamental para los investigadores de seguridad y expertos en análisis de malware. Sin embargo, también es importante tener en cuenta que este tipo de herramientas pueden ser objetivo de ataques cibernéticos. Recientemente, se ha detectado un backdoor en ciertos instalables de IDA Pro, lo que ha generado preocupación en la comunidad de seguridad cibernética.

En este artículo, exploraremos qué es un backdoor y por qué es peligroso en IDA Pro. Además, discutiremos sobre cómo identificar las señales de un backdoor y las medidas que se pueden tomar para protegerse de esta vulnerabilidad. También daremos algunos consejos sobre cómo mantener la seguridad en entornos de Ingeniería Inversa y verificación de la integridad de los archivos en IDA Pro.

¿Qué es un backdoor y por qué es peligroso en IDA Pro?

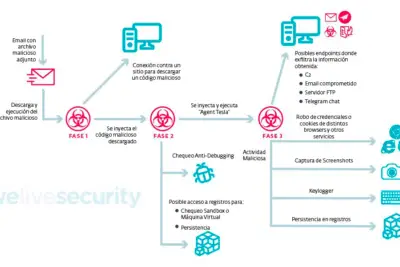

Un backdoor es una técnica utilizada por los ciberdelincuentes para obtener acceso no autorizado a un sistema o red. Básicamente, es una puerta trasera que se crea en un software o sistema para permitir un acceso oculto y no autorizado. Esto es especialmente peligroso en el caso de herramientas de Ingeniería Inversa como IDA Pro, ya que los atacantes pueden utilizar esta puerta trasera para comprometer la seguridad del sistema y obtener información confidencial.

IDA Pro es una herramienta ampliamente utilizada por los investigadores de seguridad y los expertos en análisis de malware. Proporciona características avanzadas y potentes que facilitan el análisis de código y la identificación de vulnerabilidades. Sin embargo, si IDA Pro contiene un backdoor, esto puede poner en riesgo todo el proceso de análisis y la seguridad de los sistemas en los que se utiliza.

Identificación de señales de un backdoor en IDA Pro

Para protegerse de los riesgos de un backdoor en IDA Pro, es importante poder identificar las señales de su existencia. Aquí hay algunas señales a tener en cuenta:

Otro articulo de ayuda: Splunt to Teams: Mejorando la monitorización en N1

Splunt to Teams: Mejorando la monitorización en N11. Comportamiento inusual del sistema:

Si IDA Pro o el sistema en el que se está utilizando muestra un comportamiento inusual, como un rendimiento lento o desconexiones frecuentes, esto podría ser una señal de la presencia de un backdoor. Es importante estar atento a estos cambios y realizar un análisis exhaustivo para determinar la causa subyacente.

2. Actividad de red sospechosa:

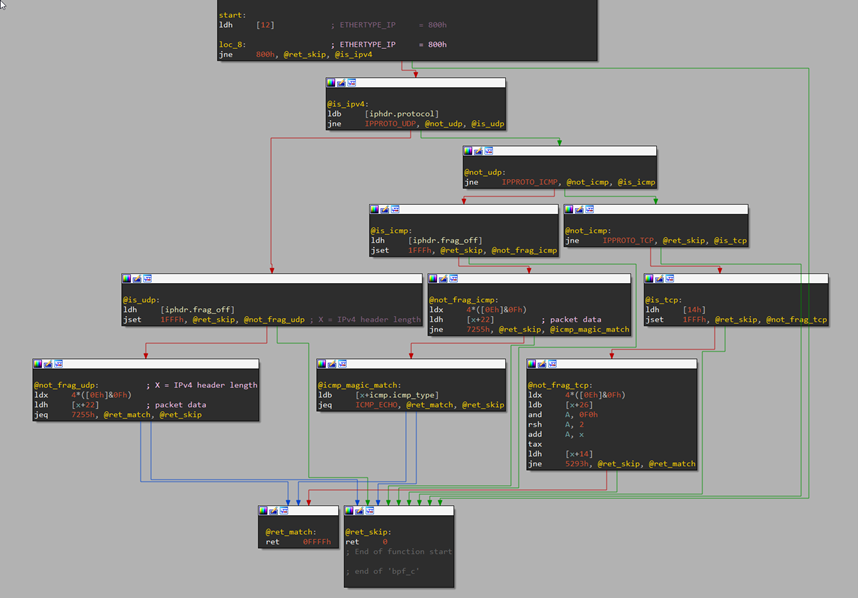

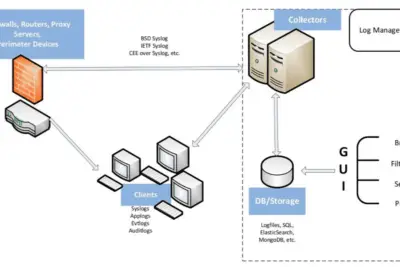

Si se detecta una actividad de red sospechosa en el sistema en el que se encuentra IDA Pro, esto también podría ser una señal de un backdoor. Esto podría incluir conexiones salientes no autorizadas o tráfico inusual en puertos específicos. Monitorear y analizar la actividad de red es esencial para detectar cualquier anomalía.

3. Cambios en la configuración de IDA Pro:

Si se observan cambios no autorizados en la configuración de IDA Pro, como la adición de extensiones desconocidas o cambios en las opciones de seguridad, esto podría ser una señal de un backdoor. Es importante mantenerse atento a cualquier cambio en la configuración y realizar un análisis detallado para identificar cualquier modificación no autorizada.

4. Detección de archivos sospechosos:

Si se detectan archivos sospechosos o modificaciones no autorizadas en los archivos relacionados con IDA Pro, esto podría indicar la presencia de un backdoor. Realizar análisis periódicos de los archivos y compararlos con copias de seguridad confiables puede ayudar a identificar cambios no autorizados y tomar las medidas adecuadas.

Medidas para protegerse de un backdoor en IDA Pro

Tomar medidas preventivas y de seguridad adecuadas es crucial para protegerse de los riesgos de un backdoor en IDA Pro. Aquí hay algunas medidas que se pueden tomar:

1. Mantener el software actualizado:

Es importante mantener IDA Pro y otros programas relacionados actualizados con los últimos parches y actualizaciones de seguridad. Esto ayudará a asegurarse de que se están abordando las vulnerabilidades conocidas y que se están implementando las medidas de seguridad más recientes.

2. Verificar la fuente de descarga:

Al descargar e instalar IDA Pro o cualquier otra herramienta de Ingeniería Inversa, es importante asegurarse de obtenerlo de una fuente confiable y de buena reputación. Descargue el software solo desde el sitio web oficial y verifique la integridad del archivo antes de la instalación.

3. Utilizar software de seguridad:

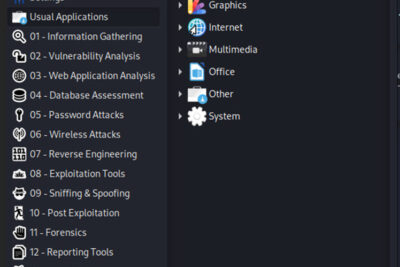

Es importante utilizar un buen software de seguridad, como un antivirus y un firewall, para proteger el sistema en el que se está utilizando IDA Pro. Estos programas ayudarán a detectar y bloquear cualquier actividad maliciosa y proporcionarán una capa adicional de protección contra los backdoors y otros ataques cibernéticos.

4. Análisis periódico de seguridad:

Realizar análisis de seguridad periódicos en el sistema en el que se encuentra IDA Pro puede ayudar a identificar cualquier vulnerabilidad o actividad sospechosa. Esto puede incluir análisis de malware, análisis de actividad de red y verificación de la integridad de los archivos relacionados con IDA Pro.

Consejos para mantener la seguridad en entornos de Ingeniería Inversa

Además de protegerse de los riesgos de un backdoor en IDA Pro, es importante tomar medidas adicionales para mantener la seguridad en entornos de Ingeniería Inversa. Aquí hay algunos consejos útiles:

1. Limitar los privilegios de acceso:

Es importante limitar los privilegios de acceso a IDA Pro y otros programas relacionados. Solo los usuarios autorizados deben tener acceso y se debe implementar una autenticación de dos factores para garantizar una capa adicional de seguridad.

2. Utilizar una red segura:

Al utilizar herramientas de Ingeniería Inversa como IDA Pro, es recomendable hacerlo en una red segura y aislada. Esto reducirá el riesgo de ataques desde otras partes de la red y protegerá la información confidencial de ser comprometida.

3. Capacitación en seguridad:

Proporcionar capacitación en seguridad a los usuarios de IDA Pro y otros programas de Ingeniería Inversa es clave para mantener la seguridad. Los usuarios deben estar informados sobre las mejores prácticas de seguridad, cómo identificar amenazas y cómo responder eficazmente en caso de un ataque.

Verificación de la integridad de los archivos en IDA Pro

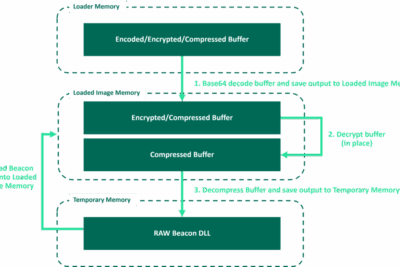

Una medida importante para protegerse de los riesgos de un backdoor en IDA Pro es verificar la integridad de los archivos relacionados con el programa. Esto puede ayudar a identificar modificaciones no autorizadas y asegurarse de que el software no haya sido comprometido.

Una forma de verificar la integridad de los archivos en IDA Pro es compararlos con copias de seguridad confiables. Esto se puede hacer utilizando herramientas de verificación de hash, que calcularán una suma de verificación para cada archivo y permitirán compararla con la suma de verificación original.

Otra opción es utilizar herramientas de análisis de seguridad que puedan detectar cualquier modificación no autorizada en los archivos relacionados con IDA Pro. Estas herramientas buscarán cambios sospechosos y proporcionarán una alerta si se detectan diferencias significativas.

Protegerse de los riesgos de un backdoor en IDA Pro es esencial para asegurar la integridad y la seguridad del sistema. Identificar las señales de un backdoor, tomar medidas preventivas y de seguridad adecuadas, y realizar análisis periódicos de seguridad son pasos clave para protegerse de esta vulnerabilidad. Además, mantener la seguridad en entornos de Ingeniería Inversa y verificar la integridad de los archivos en IDA Pro son medidas complementarias que deben implementarse para garantizar una protección sólida. Al seguir estas prácticas de seguridad, los investigadores de seguridad y los expertos en análisis de malware podrán realizar su trabajo de manera segura y efectiva.

Este vídeo te puede ayudar

Deja una respuesta

Contenido relacionado